Как да конфигурирате WireGuard клиент VPN на MikroTik

Резюме > Научете как да конфигурирате MikroTik рутер като WireGuard клиент. Това техническо ръководство обхваща генериране на ключове, конфигурация на peers и напреднали техники за маршрутизиране като Mangle правила за конкретни устройства и внедряване на ‘Kill Switch’ за предотвратяване на изтичане на данни.

Как да конфигурирате WireGuard клиент VPN на MikroTik

WireGuard промени начина, по който възприемаме VPN на MikroTik рутери. От пускането на RouterOS v7 потребителите разполагат с протокол, който е значително по-бърз и по-лесен за проверка от наследените опции като OpenVPN или L2TP/IPsec. В това ръководство ще преминем през техническия процес за настройка на вашия MikroTik като WireGuard клиент, със специален фокус върху детайлния контрол на локалния ви трафик.

Получаване на вашите WireGuard данни за достъп

Преди да отворите WinBox, трябва да имате конфигурация от вашия VPN доставчик (като Proton VPN или NordVPN). WireGuard работи с обмен на публичен/приватен ключ. Уверете се, че имате следната информация:

- Private Key: За интерфейса на вашия MikroTik.

- Public Key: От VPN сървъра.

- Endpoint Address & Port: IP адреса или URL на сървъра.

- Allowed IPs: Обикновено

0.0.0.0/0за пълно тунелиране.

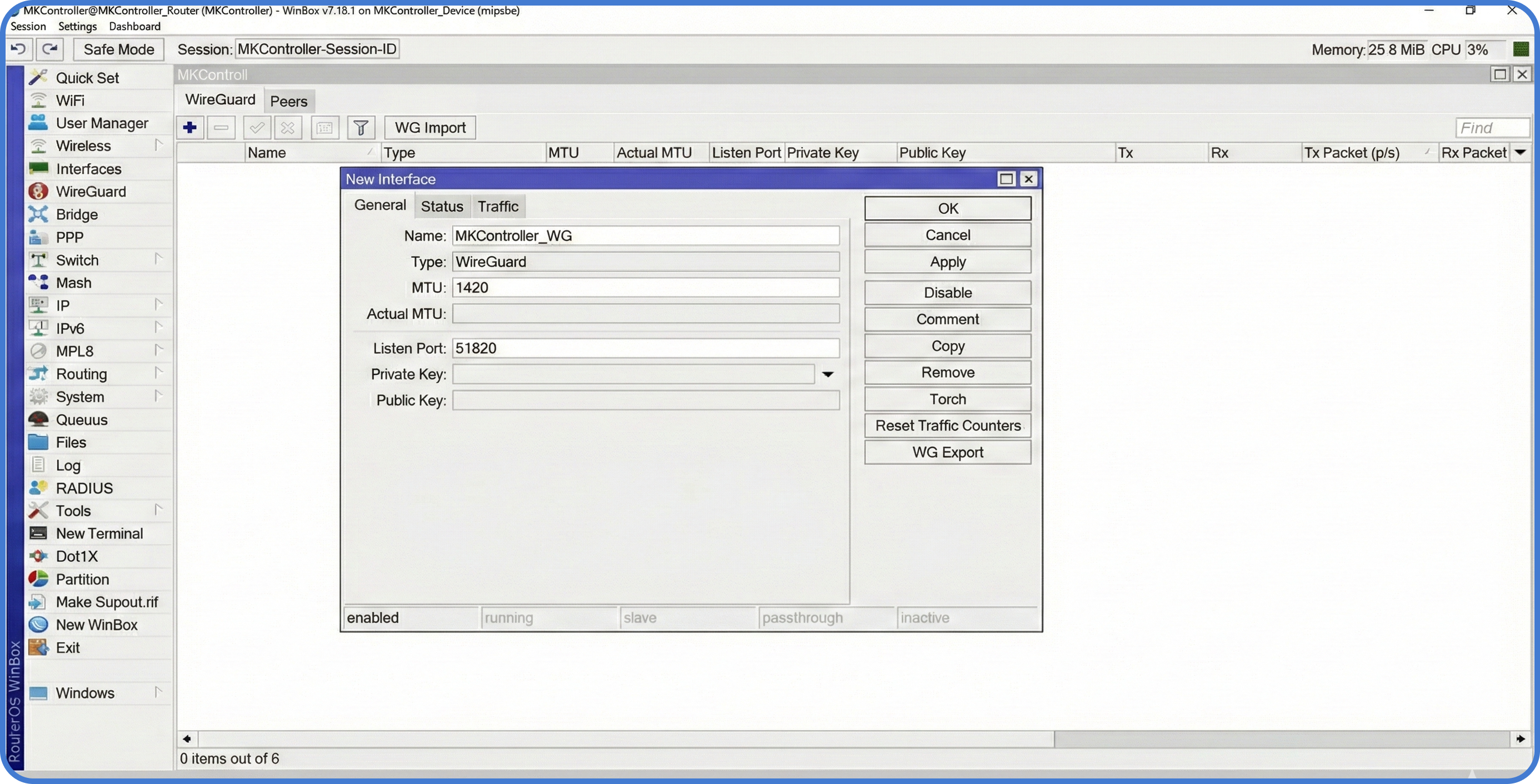

Стъпка 1: Създаване на WireGuard интерфейс

Първо трябва да дефинираме тунелен интерфейс на MikroTik рутера.

- Отворете WinBox и отидете в менюто WireGuard.

- Натиснете бутона +, за да добавите нов интерфейс.

- Назовете го

WG-Client. - Поставете вашия Private Key. MikroTik автоматично ще генерира съответния Public Key.

- Натиснете OK.

След това задайте IP адреса, предоставен от вашата VPN услуга, на новия интерфейс в менюто IP > Addresses.

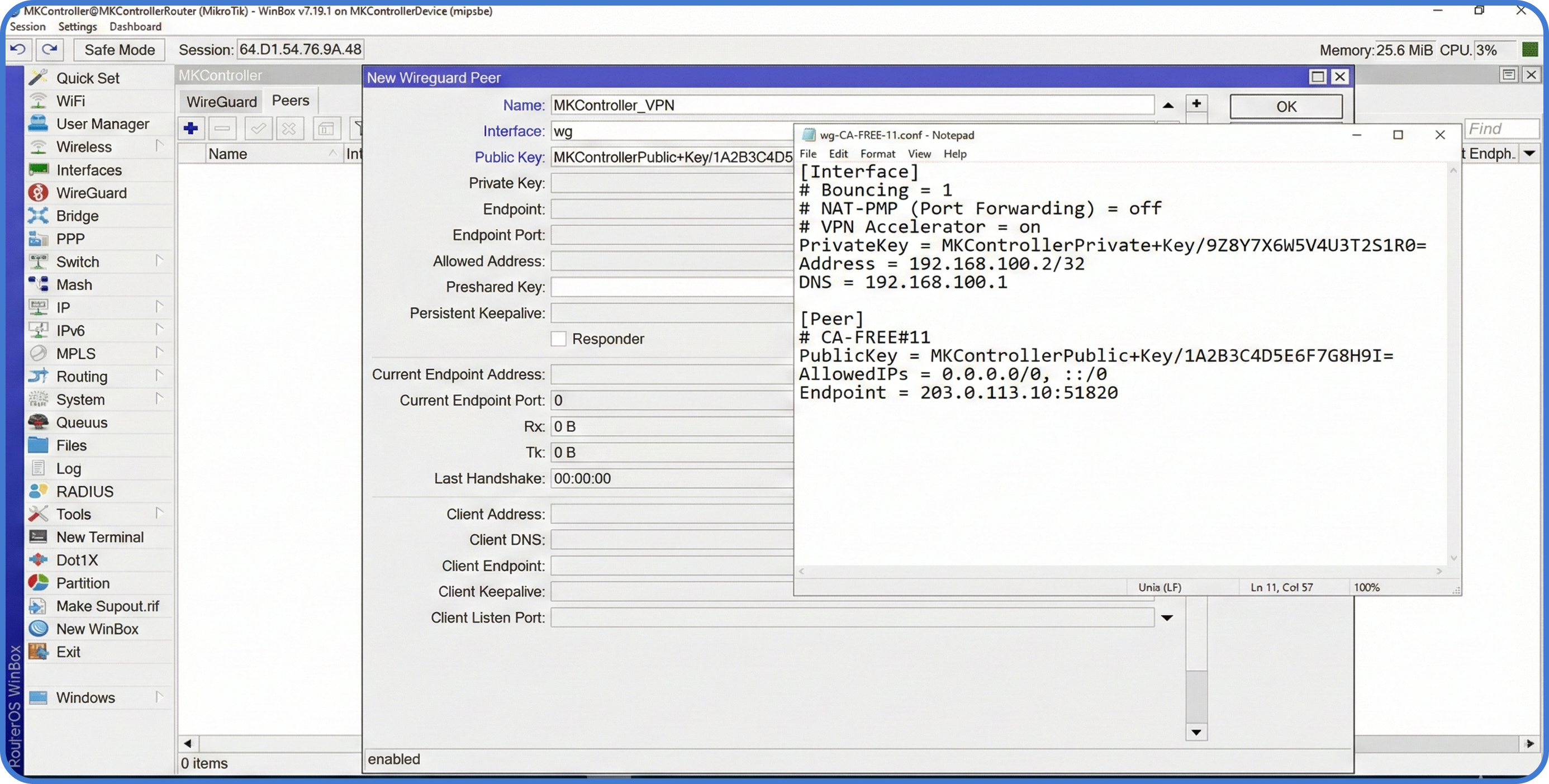

Стъпка 2: Конфигуриране на Peer

“Peer” е отдалеченият сървър, към който се свързвате.

- В прозореца WireGuard отидете на таба Peers.

- Изберете вашия интерфейс

WG-Client. - Въведете Public Key на отдалечения сървър.

- Задайте Endpoint и Endpoint Port.

- В Allowed IPs въведете

0.0.0.0/0(това позволява трафика да преминава, но не маршрутизира всичко автоматично).

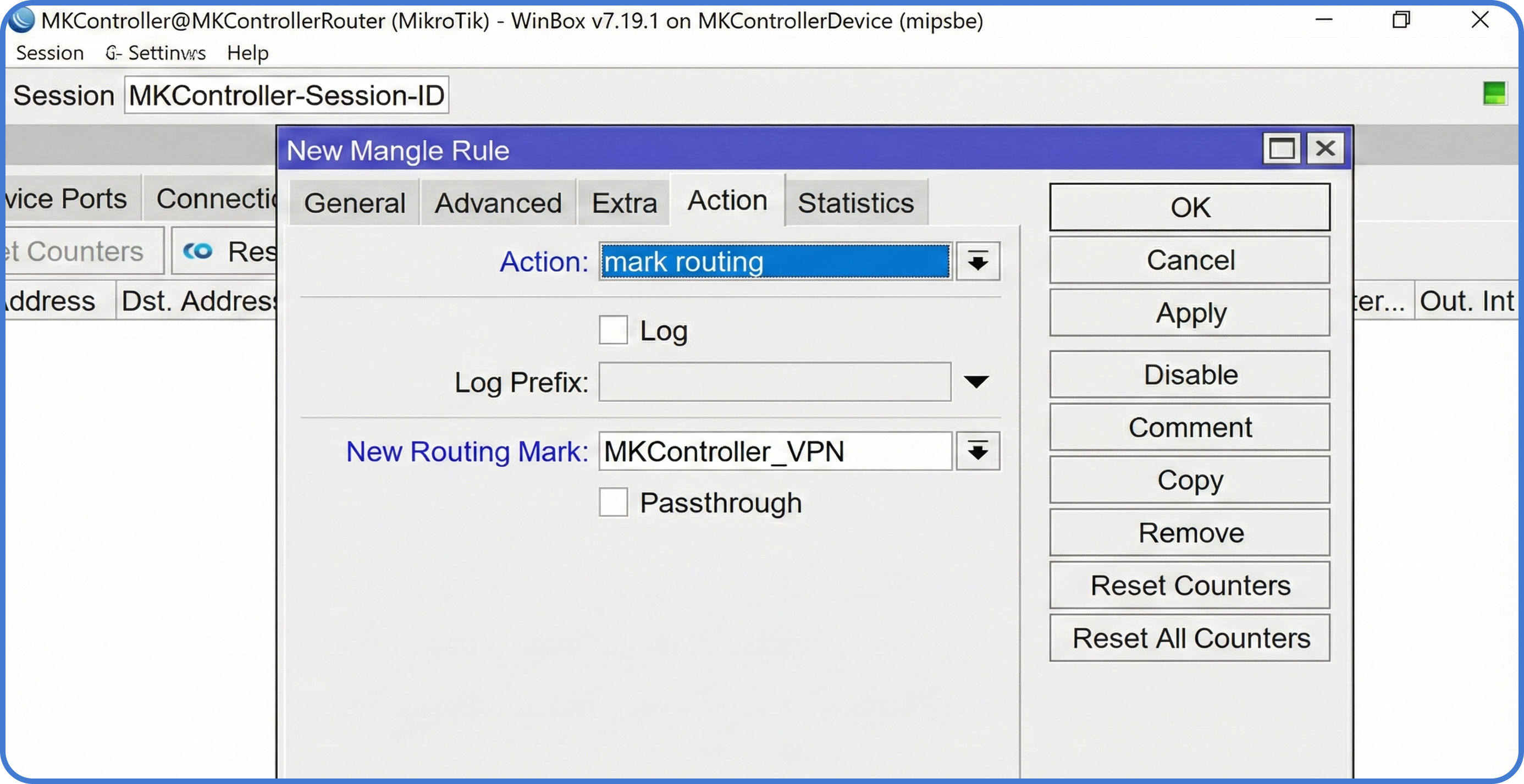

Стъпка 3: Маршрутизиране на база политика (PBR)

Обикновено не искате целият ви мрежов трафик да минава през VPN. Може да желаете само конкретен сървър или компютър да използва тунела. Това се постига с помощта на Mangle правила.

- Отидете в

IP > Firewall > Mangle. - Създайте ново правило:

Chain: prerouting. - Src. Address: Въведете локалния IP на устройството, което искате да тунелирате (например

192.168.88.50). - Action:

mark routing. - New Routing Mark: Дайте му име

via-wireguard. - Премахнете отметката от “Pass Through”.

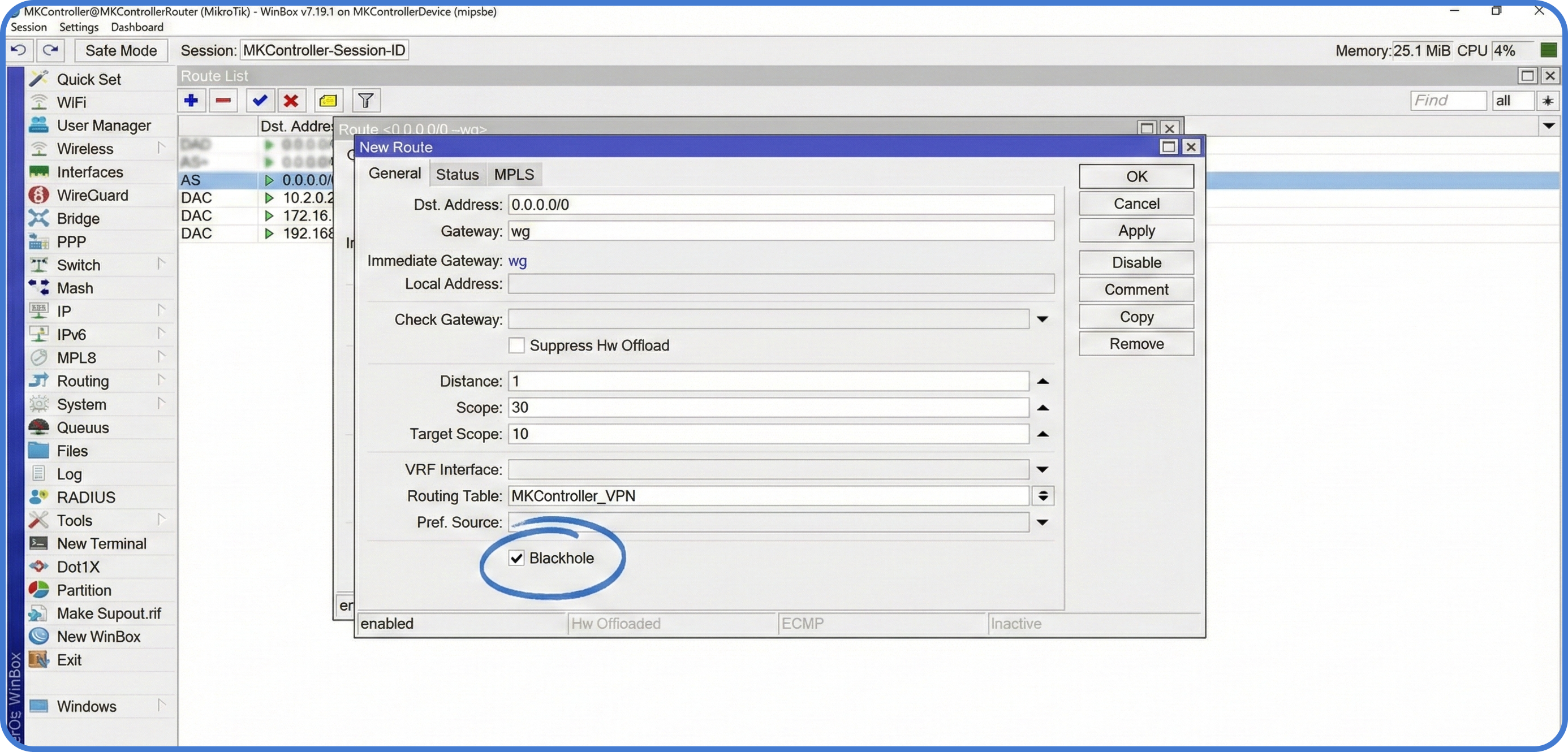

Стъпка 4: Маршрутизиране и “Kill Switch”

Сега укажете на рутера, че целият трафик с маркер via-wireguard трябва да минава през тунела.

- Отидете в

IP > Routes. - Добавете нов маршрут:

Gateway: WG-Client,Routing Table: via-wireguard. - Kill Switch: Добавете втори маршрут със същата Routing Table (

via-wireguard), но задайте Type наblackholeи по-голямо разстояние.

Забележка: Черната дупка гарантира, че при прекъсване на WireGuard тунела трафикът от устройството ще бъде блокиран, вместо да “изтича” през обичайната ISP връзка.

За MKController

Надяваме се, че горната информация ви помогна да се ориентирате по-добре в света на MikroTik и интернет! 🚀

Независимо дали картографирате настройки, или искате да внесете ред в мрежовия хаос, MKController е тук, за да улесни живота ви.

С централизиран облачен мениджмънт, автоматични ъпдейти за сигурност и табло, което всеки може да овладее, имаме всичко необходимо за подобряване на вашата работа.

👉 Започнете безплатен 3-дневен тест на mkcontroller.com — и разберете колко лесно може да е управлението на мрежата.