Sådan konfigureres WireGuard VPN-klient på MikroTik

Resumé > Lær hvordan du konfigurerer en MikroTik-router som WireGuard-klient. Denne tekniske guide dækker nøglegenerering, peer-konfiguration og avancerede routingteknikker som Mangle-regler for specifikke enhedstunneler og implementering af en ‘Kill Switch’ for at forhindre datalækage.

Sådan konfigureres WireGuard VPN-klient på MikroTik

WireGuard har revolutioneret måden, vi tænker VPN på MikroTik-routere. Siden udgivelsen af RouterOS v7 har brugere adgang til en protokol, der er betydeligt hurtigere og lettere at revidere end ældre muligheder som OpenVPN eller L2TP/IPsec. I denne guide gennemgår vi den tekniske proces for opsætning af din MikroTik som WireGuard-klient med fokus på detaljeret kontrol over dit lokale netværkstrafik.

Indhent dine WireGuard legitimationsoplysninger

Før du åbner WinBox, skal du have en konfiguration fra din VPN-udbyder (såsom Proton VPN eller NordVPN). WireGuard kræver udveksling af et offentligt/privat nøglepar. Sørg for at have disse oplysninger klar:

- Privat nøgle: Til din MikroTik-interface.

- Offentlig nøgle: Fra VPN-serveren.

- Endpoint-adresse og port: Serverens IP eller URL.

- Tilladte IP’er: Normalt

0.0.0.0/0for fuld tunnel.

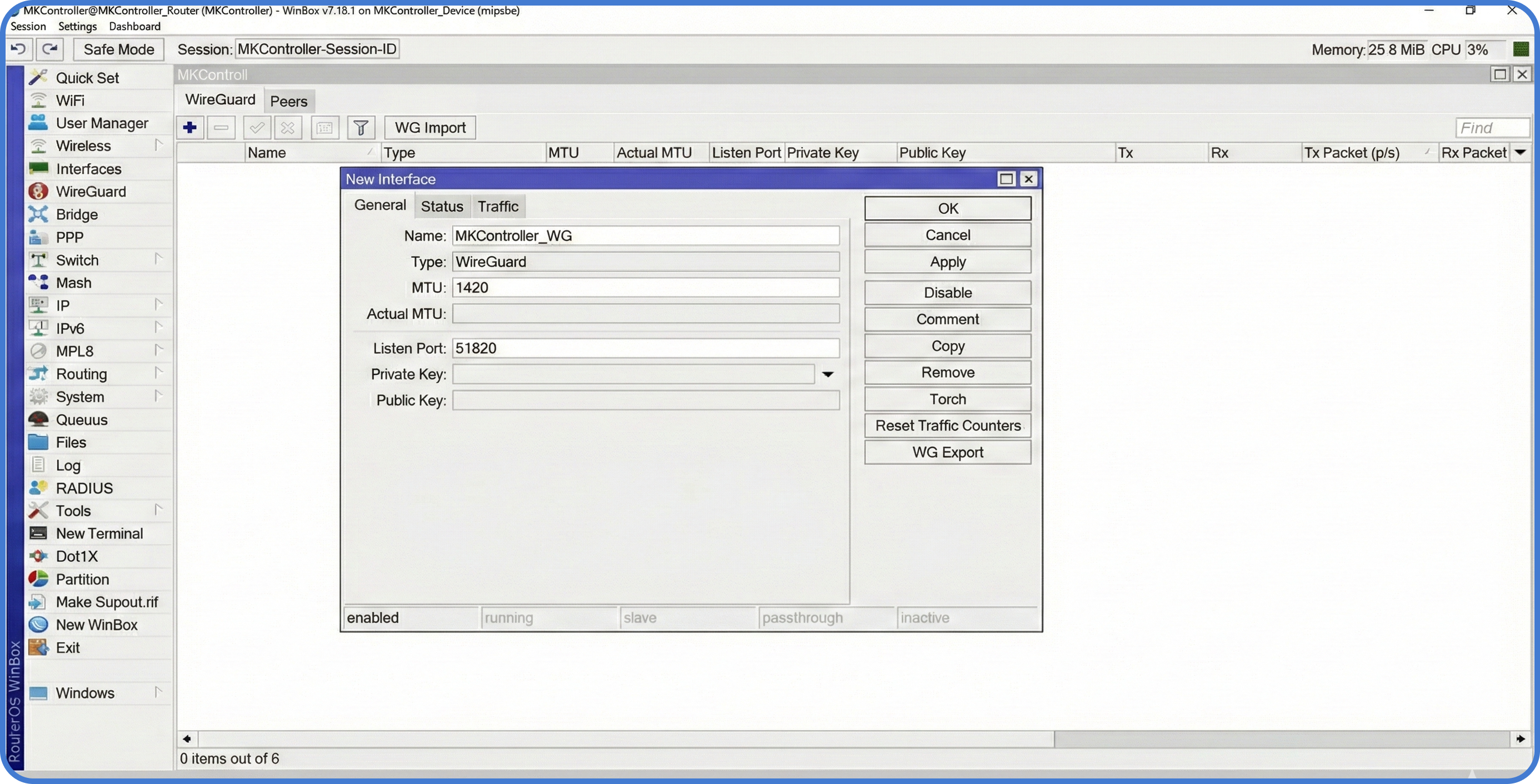

Trin 1: Opret WireGuard-interface

Først skal vi definere tunnelinterfacet på MikroTik-routeren.

- Åbn WinBox og gå til WireGuard-menuen.

- Klik på + knappen for at tilføje et nyt interface.

- Navngiv det

WG-Client. - Indsæt din Private Key. MikroTik genererer automatisk den tilsvarende offentlige nøgle.

- Klik på OK.

Dernæst skal du tildele den IP-adresse, din VPN-tjeneste har givet, til dette nye interface under IP > Adresser.

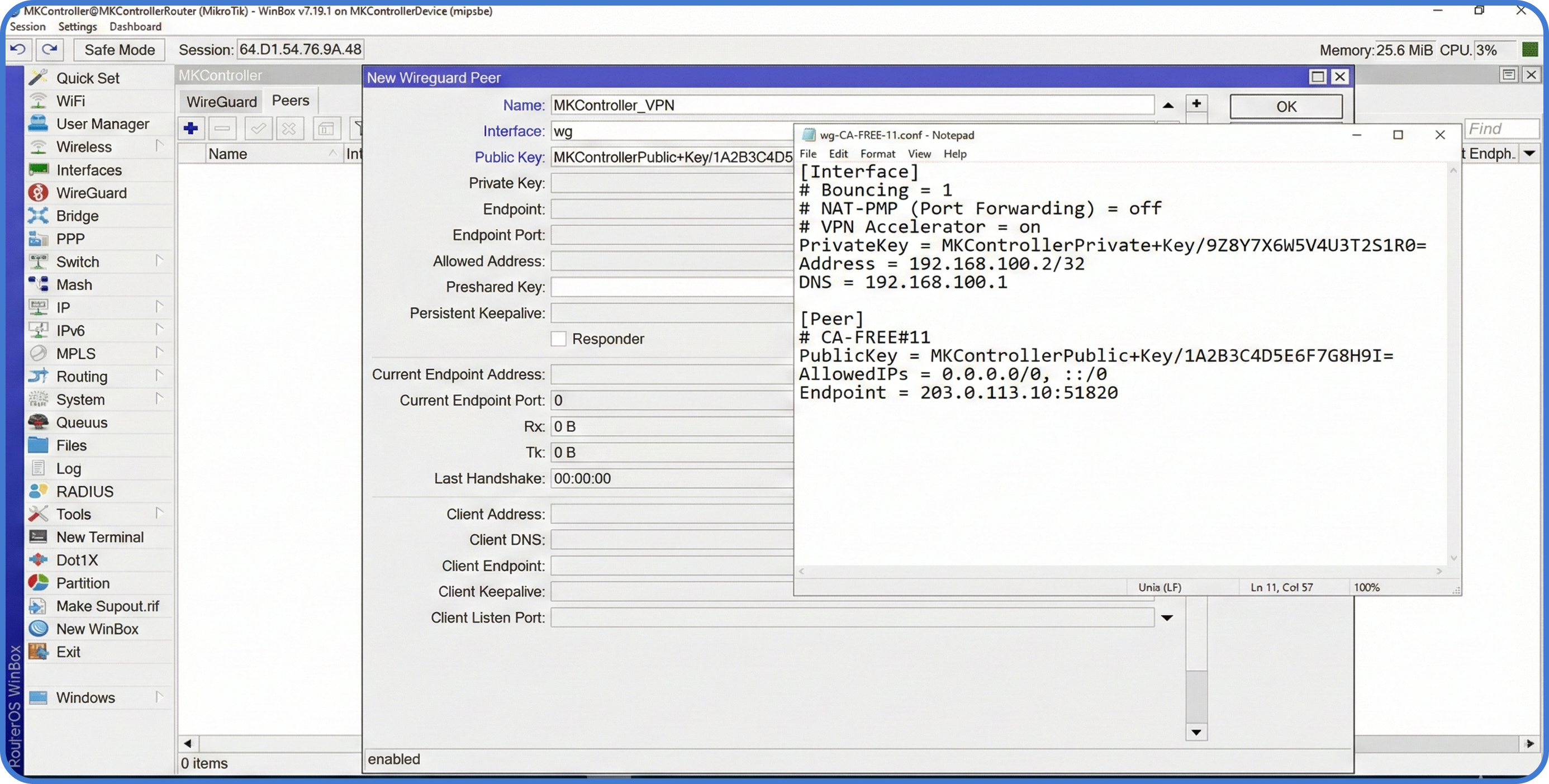

Trin 2: Konfigurer peer

“Peer” er den eksterne server, du opretter forbindelse til.

- I WireGuard-vinduet, gå til fanen Peers.

- Vælg dit

WG-Clientinterface. - Indtast Public Key for den eksterne server.

- Angiv Endpoint og Endpoint Port.

- Under Allowed IPs skriver du

0.0.0.0/0(det tillader trafik, men ruter ikke alt automatisk endnu).

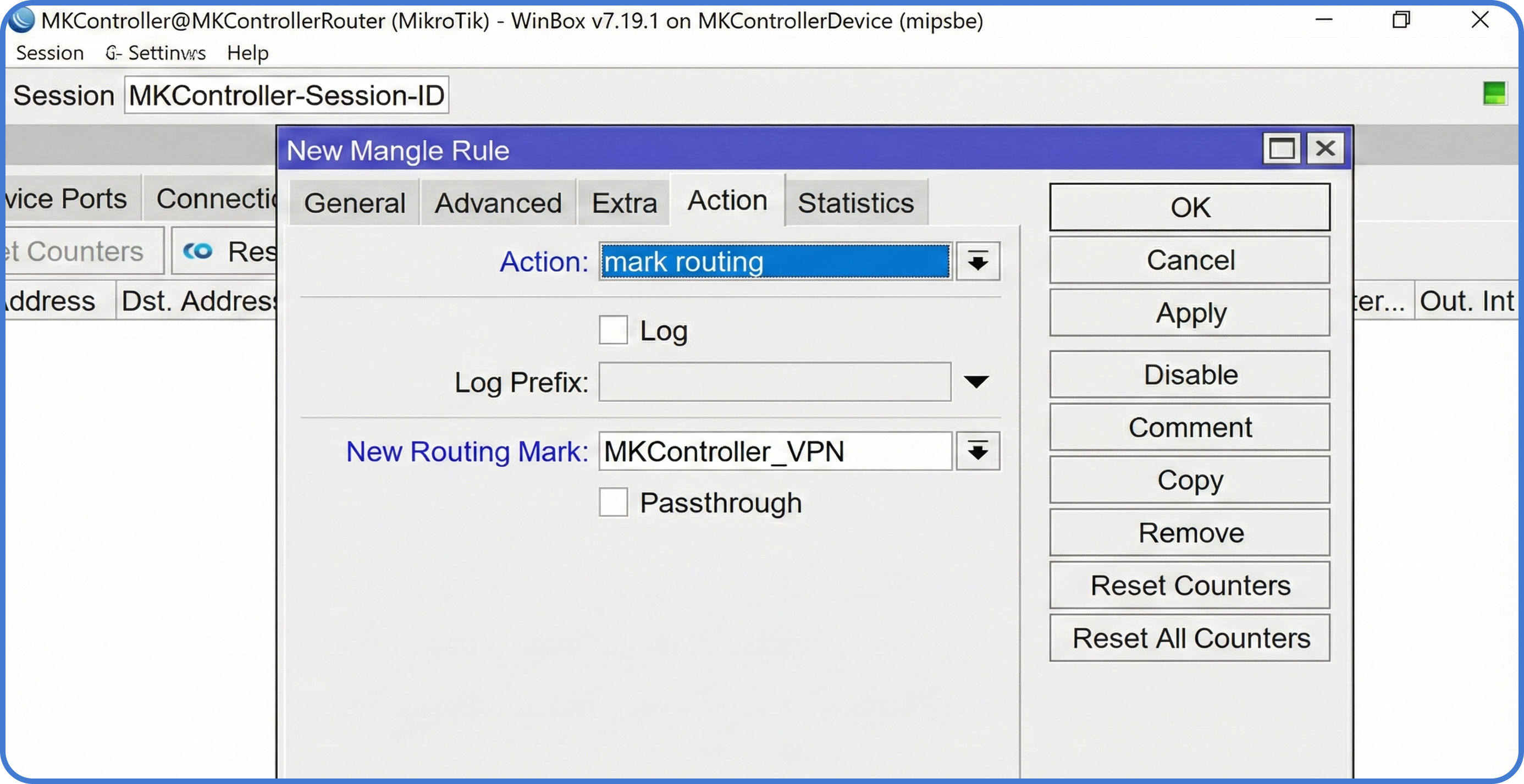

Trin 3: Politikbaseret routing (PBR)

Normalt ønsker du ikke, at hele netværket kører gennem VPN’en. Måske vil du kun lade en bestemt server eller PC bruge tunnelen. Det opnår vi med Mangle-regler.

- Gå til

IP > Firewall > Mangle. - Opret en ny regel:

Chain: prerouting. - Src. Address: Indtast lokal IP på den enhed, du vil tunnelere (fx

192.168.88.50). - Action:

mark routing. - New Routing Mark: Navngiv den

via-wireguard. - Fjern flueben i “Pass Through”.

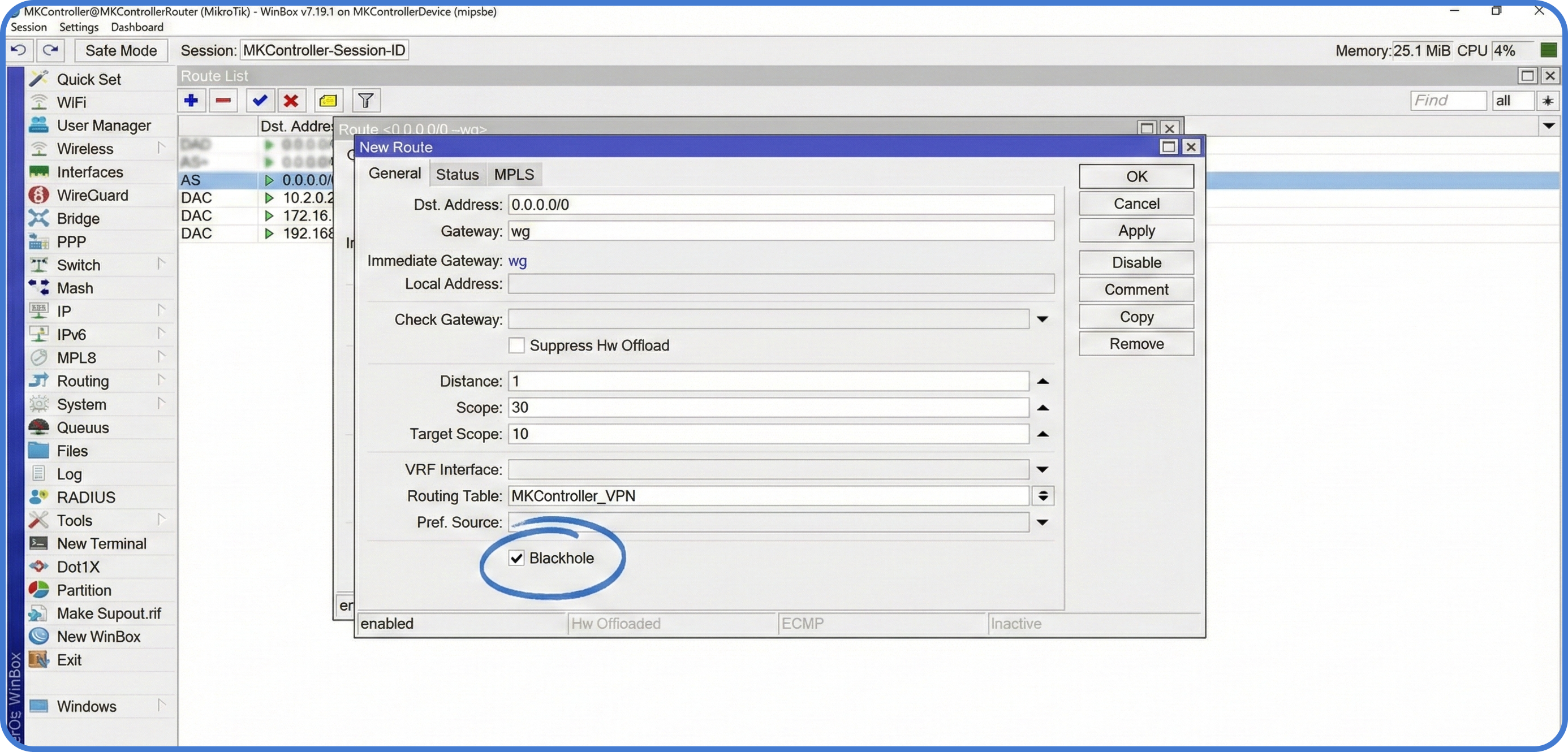

Trin 4: Routing og “Kill Switch”

Fortæl nu routeren, at al trafik markeret via-wireguard skal gå gennem tunnelen.

- Gå til

IP > Routes. - Tilføj en ny rute:

Gateway: WG-Client,Routing Table: via-wireguard. - Kill Switch: Tilføj en anden rute med samme routing-tabel (

via-wireguard), men sæt Type tilblackholeog en højere distance.

Bemærk: Blackhole-ruten sikrer, at hvis WireGuard-tunnelen falder ud, bliver enhedens trafik blot droppet i stedet for at “lække” via dit almindelige ISP-netværk.

Om MKController

Vi håber, at indsigt og vejledning her har gjort det lettere at navigere i dit MikroTik- og internetunivers! 🚀

Uanset om du finjusterer konfigurationer eller blot vil skabe orden i netværkskaos, er MKController her for at gøre livet lettere.

Med centraliseret cloudstyring, automatiske sikkerhedsopdateringer og et dashboard, som alle kan mestre, har vi det, der skal til for at løfte din drift.

👉 Start din gratis 3-dages prøve nu på mkcontroller.com — og oplev, hvordan netværkskontrol virkelig ser ud.