WireGuard-Client-VPN auf MikroTik konfigurieren

Zusammenfassung > Erfahren Sie, wie Sie einen MikroTik-Router als WireGuard-Client konfigurieren. Diese technische Anleitung behandelt Schlüsselerstellung, Peer-Konfiguration und fortgeschrittenes Routing wie Mangle-Regeln für gezielte Gerätetunnelung und die Implementierung eines ‘Kill Switch’, um Datenlecks zu verhindern.

WireGuard-Client-VPN auf MikroTik einrichten

WireGuard hat unsere Sicht auf VPNs auf MikroTik-Routern revolutioniert. Seit RouterOS v7 steht Nutzern ein Protokoll zur Verfügung, das deutlich schneller und leichter überprüfbar ist als ältere Optionen wie OpenVPN oder L2TP/IPsec. In dieser Anleitung führen wir Sie technisch durch die Einrichtung Ihres MikroTik als WireGuard-Client, mit Fokus auf präzise Steuerung des lokalen Datenverkehrs.

WireGuard-Zugangsdaten erhalten

Bevor Sie WinBox öffnen, benötigen Sie eine Konfiguration von Ihrem VPN-Anbieter (z.B. Proton VPN oder NordVPN). WireGuard arbeitet mit einem Schlüsselpaar aus Public und Private Key. Stellen Sie sicher, dass Sie die folgenden Angaben bereit haben:

- Privater Schlüssel: Für Ihre MikroTik-Schnittstelle.

- Öffentlicher Schlüssel: Vom VPN-Server.

- Endpunkt-Adresse & Port: IP oder URL des Servers.

- Erlaubte IPs: Üblicherweise

0.0.0.0/0für einen Full-Tunnel.

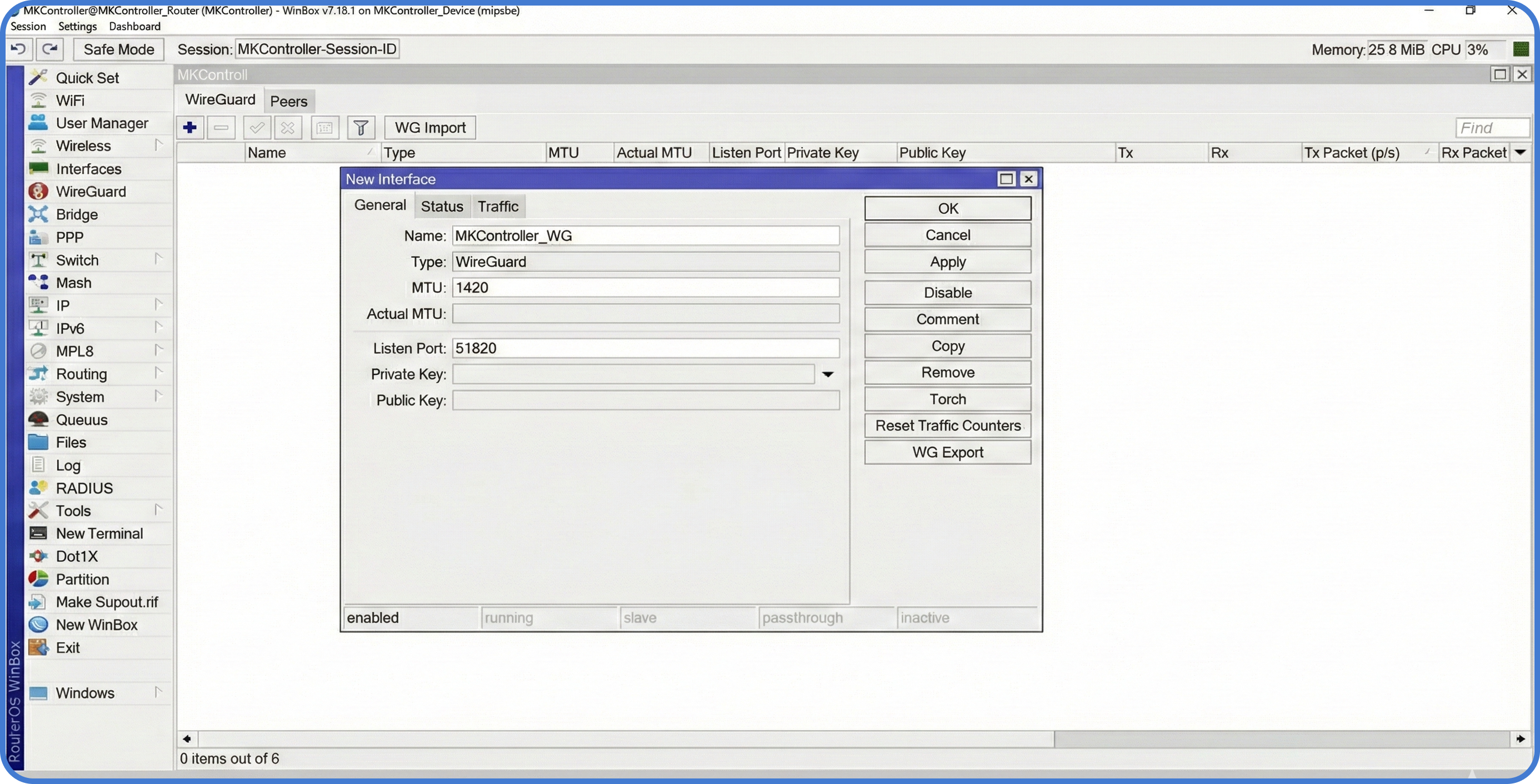

Schritt 1: WireGuard-Schnittstelle erstellen

Zuerst müssen wir die Tunnel-Schnittstelle auf dem MikroTik-Router definieren.

- Öffnen Sie WinBox und gehen Sie zum Menü WireGuard.

- Klicken Sie auf die +-Schaltfläche, um eine neue Schnittstelle hinzuzufügen.

- Benennen Sie sie

WG-Client. - Fügen Sie Ihren Privaten Schlüssel ein. MikroTik generiert automatisch den dazugehörigen Öffentlichen Schlüssel.

- Klicken Sie auf OK.

Als nächstes weisen Sie in IP > Adressen dieser neuen Schnittstelle die vom VPN-Anbieter erhaltene IP zu.

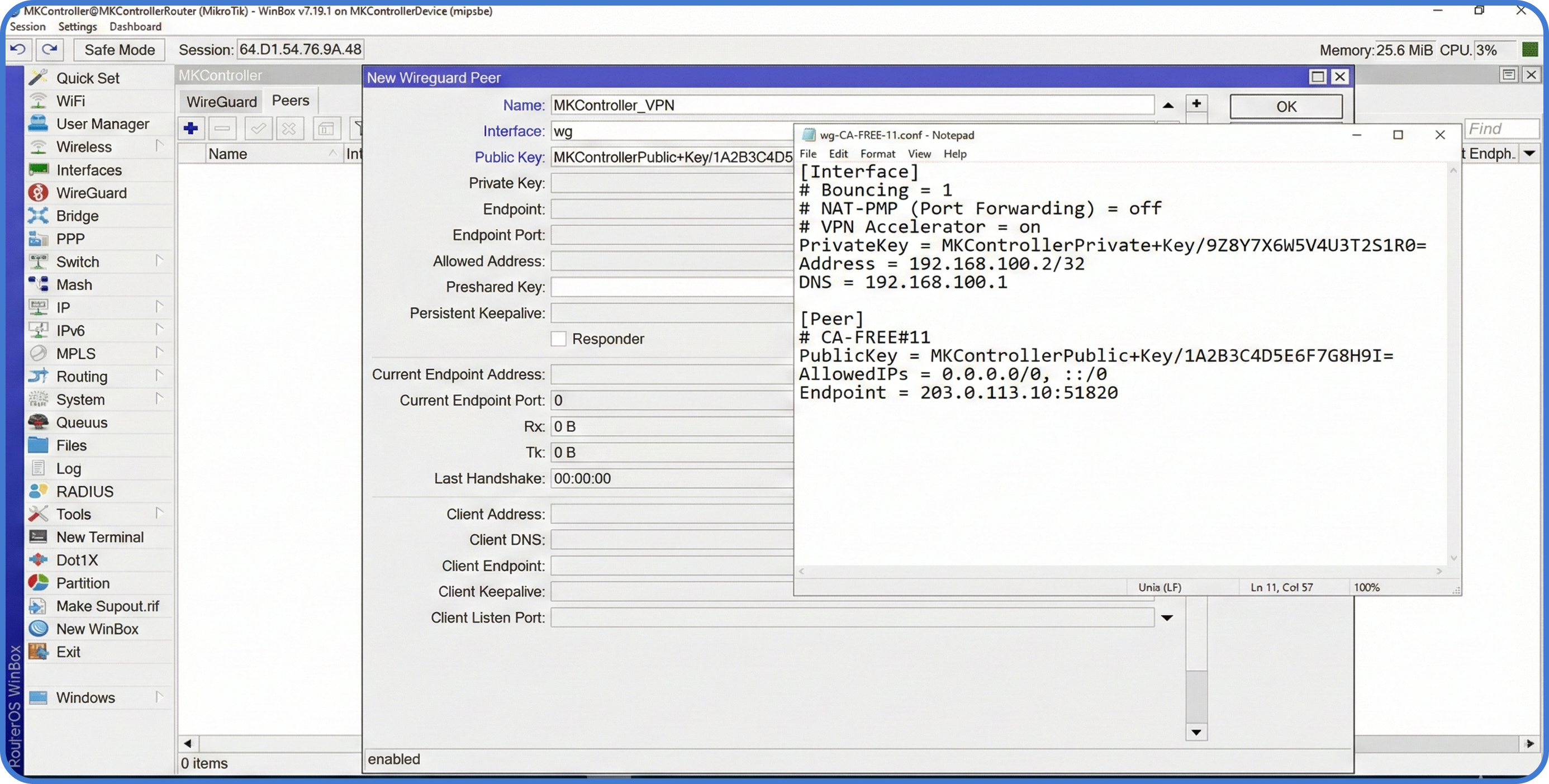

Schritt 2: Peer konfigurieren

Der „Peer“ ist der entfernte Server, zu dem Sie eine Verbindung herstellen.

- Wechseln Sie im WireGuard-Fenster zur Registerkarte Peers.

- Wählen Sie Ihre

WG-Client-Schnittstelle. - Geben Sie den Öffentlichen Schlüssel des entfernten Servers ein.

- Setzen Sie Endpunkt und Endpunkt-Port.

- Tragen Sie in Erlaubte IPs

0.0.0.0/0ein (dies erlaubt den Datenverkehr, routet aber noch nicht alles automatisch).

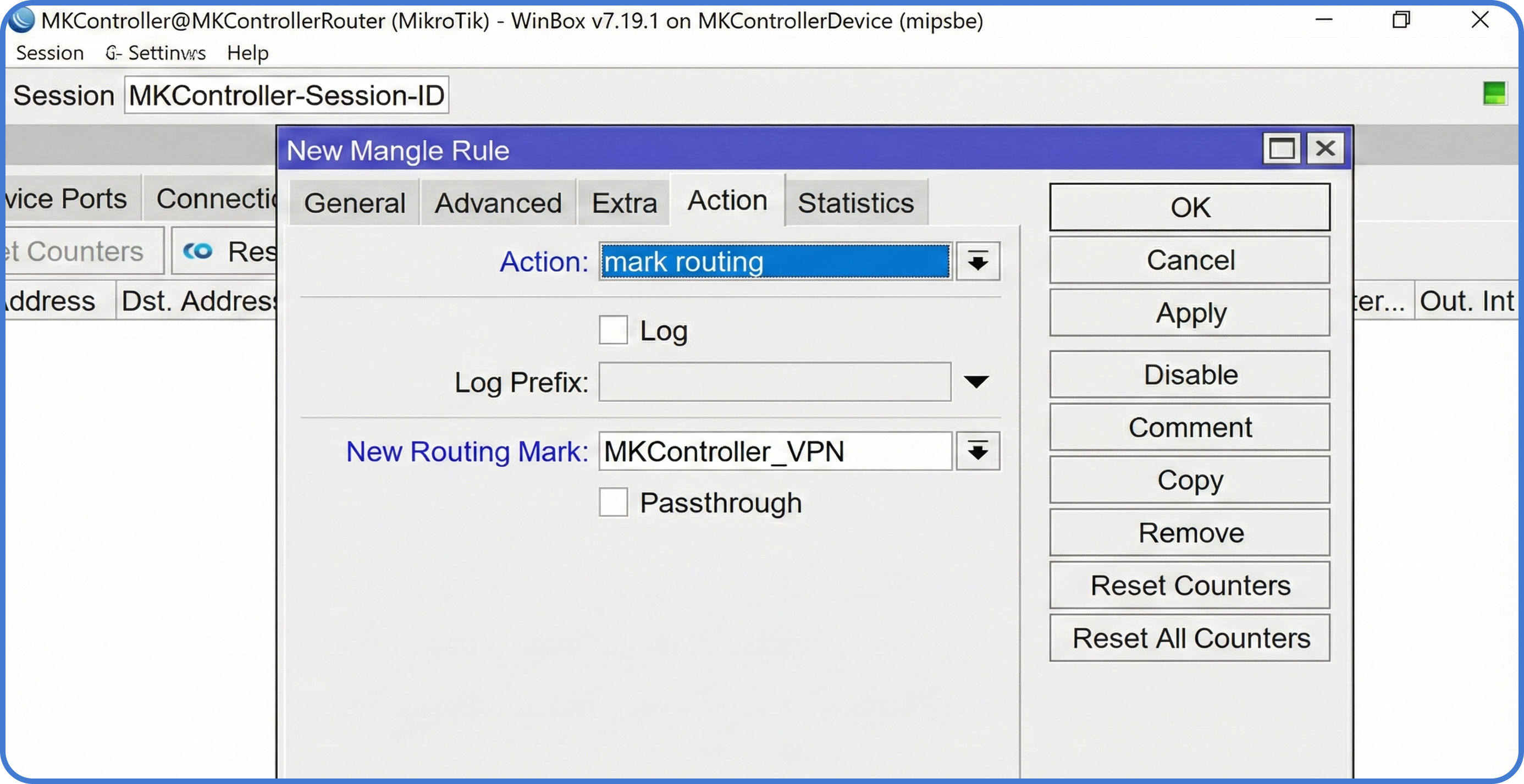

Schritt 3: Richtlinienbasiertes Routing (PBR)

Normalerweise möchten Sie nicht Ihr gesamtes Netzwerk über das VPN leiten. Möglicherweise soll nur ein bestimmter Server oder PC den Tunnel nutzen. Das erreichen wir mit Mangle-Regeln.

- Gehen Sie zu

IP > Firewall > Mangle. - Erstellen Sie eine neue Regel:

Chain: prerouting. - Quelle-Adresse: Geben Sie die lokale IP des zu tunnelnden Geräts ein (z.B.

192.168.88.50). - Aktion:

routing markieren. - Neues Routing-Mark: Benennen Sie es

via-wireguard. - Deaktivieren Sie die Option „Pass Through“.

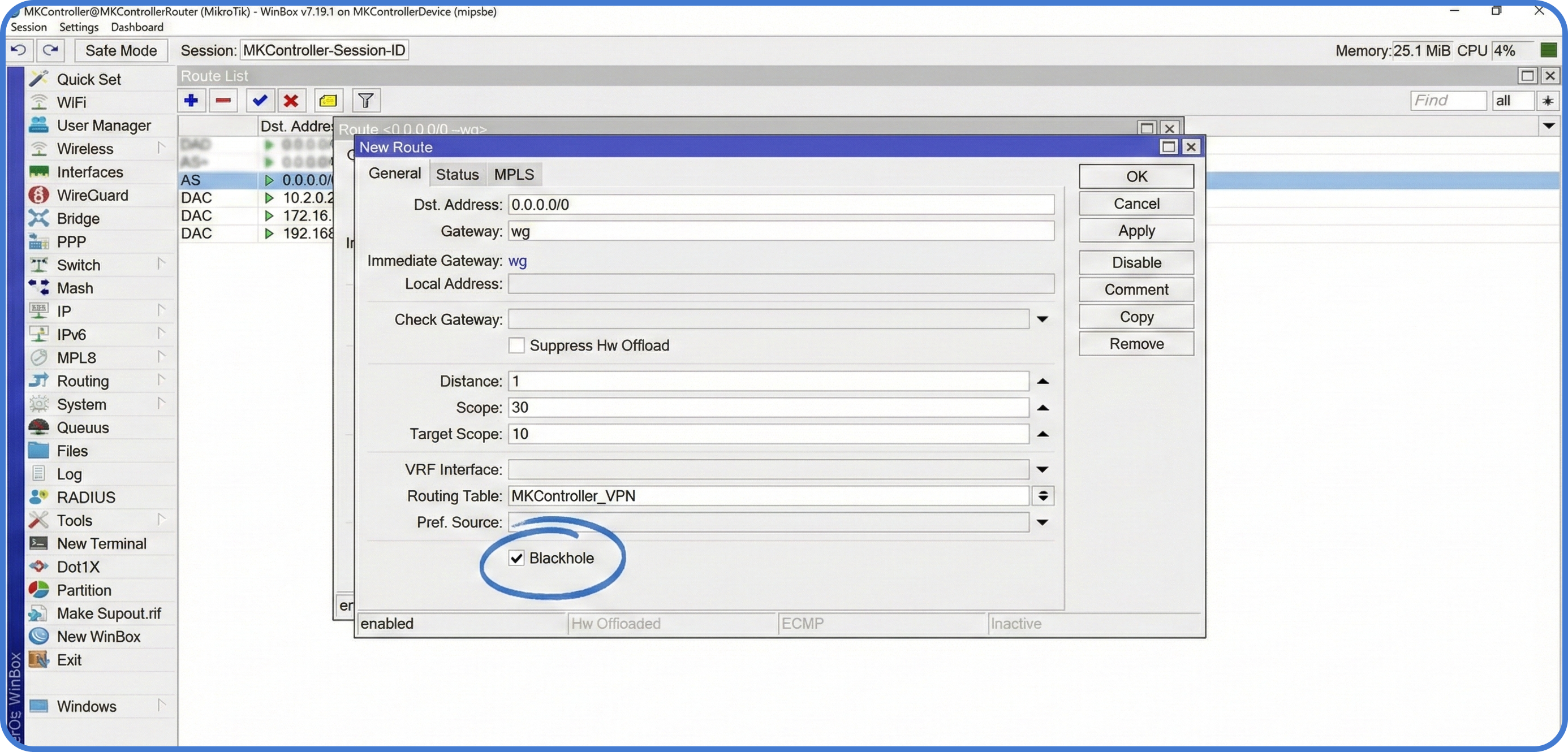

Schritt 4: Routing und der „Kill Switch“

Nun sagen Sie dem Router, dass jeglicher Verkehr mit der Markierung via-wireguard durch den Tunnel geroutet werden muss.

- Gehen Sie zu

IP > Routen. - Fügen Sie eine neue Route hinzu:

Gateway: WG-Client,Routing-Tabelle: via-wireguard. - Kill Switch: Legen Sie eine zweite Route mit derselben Routing-Tabelle (

via-wireguard) an, setzen Sie aber den Typ aufblackholeund wählen Sie eine höhere Distanz.

Hinweis: Die Blackhole-Route stellt sicher, dass der Datenverkehr des Geräts verworfen wird, falls der WireGuard-Tunnel ausfällt. So verhindern Sie Datenlecks über die Standard-ISP-Verbindung.

Über MKController

Wir hoffen, die obigen Einblicke helfen Ihnen, sich in Ihrem MikroTik- und Internet-Universum besser zurechtzufinden! 🚀

Egal, ob Sie Konfigurationen optimieren oder einfach Ordnung ins Netzwerkchaos bringen wollen – MKController macht Ihnen das Leben leichter.

Mit zentraler Cloud-Verwaltung, automatischen Sicherheitsupdates und einem Dashboard, das jeder meistern kann, verfügen wir über die passende Lösung für Ihren Betrieb.

👉 Starten Sie jetzt Ihre kostenlose 3-Tage-Testversion auf mkcontroller.com – und erleben Sie, wie mühelose Netzwerksteuerung wirklich aussieht.