Configurar DNS sobre HTTPS (DoH) en MikroTik v7

Resumen Protege tu privacidad de navegación implementando DNS sobre HTTPS (DoH) en MikroTik RouterOS v7. Esta guía completa te lleva por la instalación de certificados, la configuración segura del resolvedor con Cloudflare y los pasos de verificación para asegurar que todas las consultas DNS permanezcan cifradas y ocultas frente a ISPs o atacantes en la red local.

Cómo configurar DNS sobre HTTPS (DoH) en MikroTik RouterOS v7

La privacidad ya no es un lujo en el entorno digital moderno; es una necesidad. Por defecto, la mayoría de los routers usan DNS estándar, que transmite tus solicitudes de sitios web en texto plano. Esto significa que tu Proveedor de Internet (ISP), o incluso un atacante conectado a tu Wi-Fi local, puede monitorear cada dominio que visitas. Para resolverlo, DNS sobre HTTPS (DoH) cifra estas solicitudes usando el mismo protocolo que la navegación web segura (HTTPS/TLS).

Implementar DoH en tu router MikroTik garantiza que el “directorio telefónico” de internet se mantenga privado. En lugar de enviar solicitudes por el vulnerable puerto UDP 53, se encapsulan en un túnel cifrado a través del puerto 443.

Requisitos técnicos previos

Antes de entrar en la configuración, hay elementos críticos que debes verificar para evitar que falle la conexión cifrada.

1. Reloj del sistema preciso

Como DoH depende de certificados SSL/TLS, la hora del router debe ser correcta. Si el reloj está mal, la validación del certificado fallará y tu DNS dejará de funcionar por completo.

- Ve a System > Clock y asegúrate de que la fecha y la hora sean correctas.

- Recomendación: usa un cliente NTP para mantener la hora sincronizada automáticamente.

2. Versión de RouterOS

Esta guía es específica para RouterOS v7. Si bien algunas funciones de DoH existían en versiones v6 más recientes, v7 ofrece la estabilidad y el soporte de cifrados modernos necesarios para conexiones DoH confiables con proveedores como Cloudflare y Google.

Paso 1: Descargar e importar certificados

Para verificar que el servidor de Cloudflare es quien dice ser, tu MikroTik necesita una Autoridad Certificadora (CA) raíz. Sin esto, el router no puede establecer un “handshake” seguro con el servidor DNS.

- Abre el Terminal en WinBox.

- Usa el comando

fetchpara descargar la CA raíz:Terminal window /tool fetch url=[https://ssl.com/repo/certs/SSLcomRootCertificationAuthorityECC.pem](https://ssl.com/repo/certs/SSLcomRootCertificationAuthorityECC.pem) - Importa el archivo al almacén de certificados de tu router:

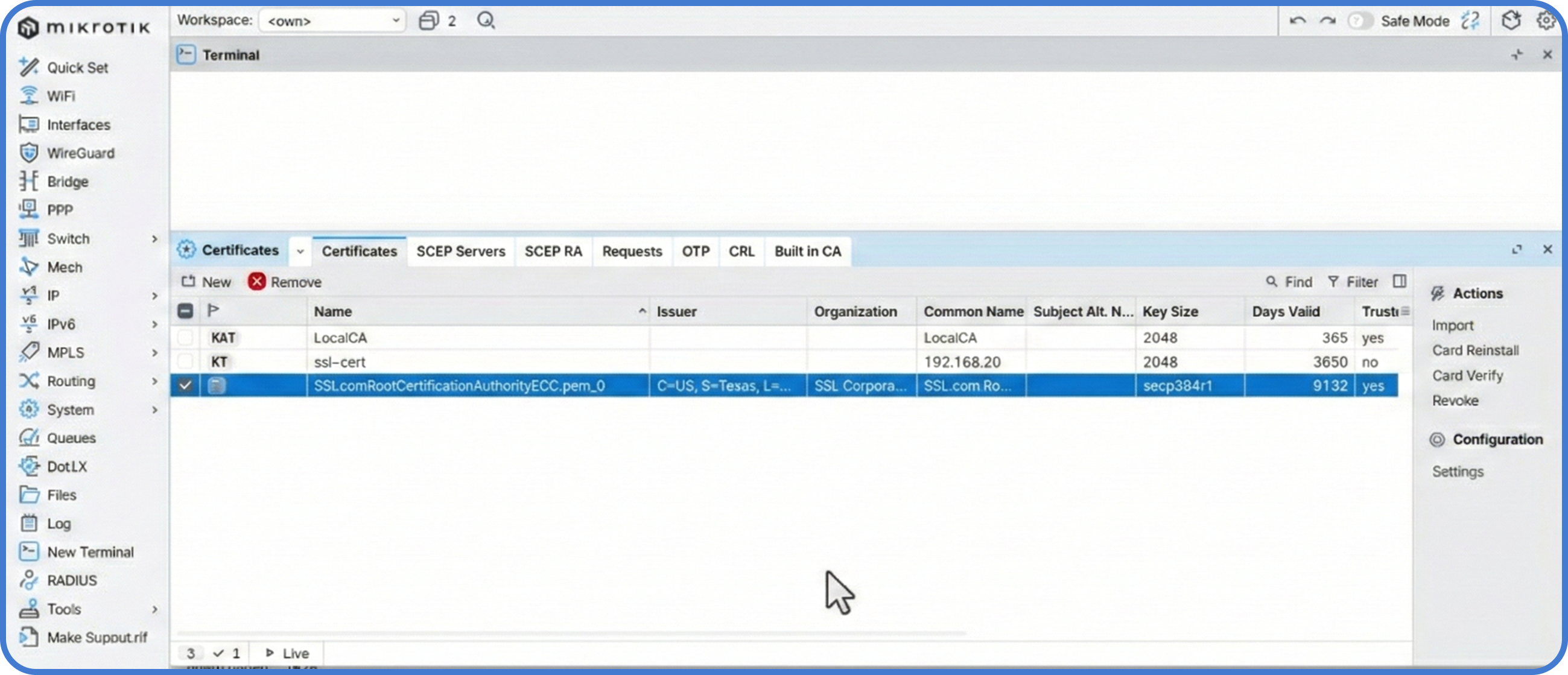

Terminal window /certificate import file-name=SSLcomRootCertificationAuthorityECC.pem passphrase=" - Confirma la importación yendo a System > Certificates. Deberías ver la CA listada, confirmando que tu router ahora confía en el endpoint.

Paso 2: Configurar el resolvedor DoH

Con el certificado en su lugar, ahora podemos configurar el DNS. Usaremos Cloudflare (1.1.1.1), ya que es uno de los proveedores más rápidos y enfocados en la privacidad disponibles.

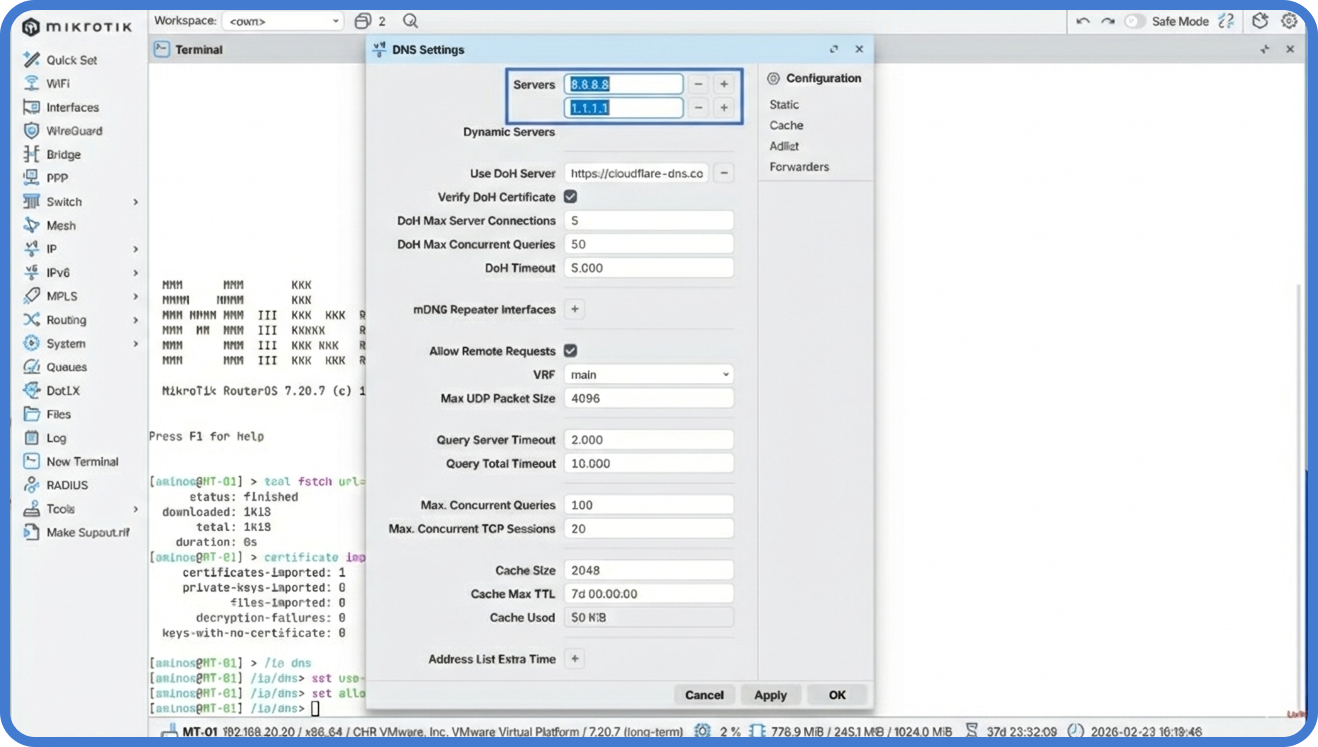

- Navega a IP > DNS.

- En el campo Use DoH Server, ingresa la siguiente URL:

https://1.1.1.1/dns-query - Marca la casilla Verify DoH Certificate. Esto asegura que el router verifique el certificado que acabamos de importar.

- Asegúrate de que Allow Remote Requests esté marcado. Esto permite que los dispositivos en tu red usen el MikroTik como su puerta de enlace DNS segura.

- Limpieza crítica: para máxima seguridad, apunta tus dispositivos cliente a usar la IP del MikroTik como servidor DNS, en lugar de IPs externas.

Paso 3: Verificación en el cliente

Incluso si el router está configurado, debes asegurarte de que tus dispositivos locales realmente estén usando la ruta cifrada.

- En tu computadora, asegúrate de que tu DNS esté configurado a la dirección IP de tu router MikroTik.

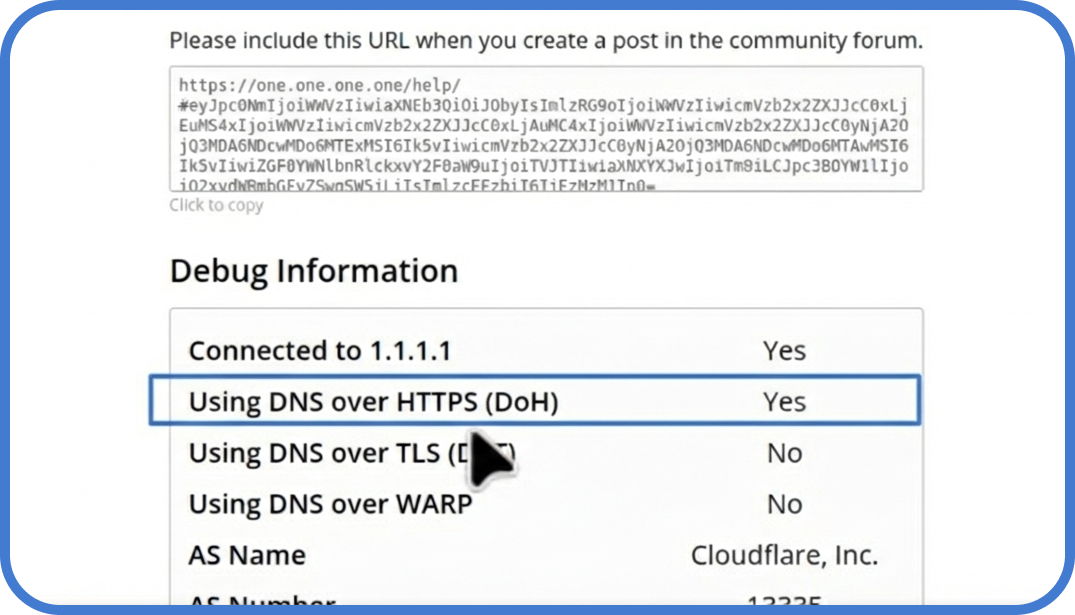

- Abre tu navegador y ve a la Página de ayuda de Cloudflare.

- Espera a que termine la prueba. Busca la línea: “Using DNS over HTTPS (DoH)”. Debería mostrar Yes.

Solución de problemas y monitoreo

Si tienes problemas y los sitios no cargan, puedes monitorear el tráfico DoH en los logs de MikroTik para identificar fallas de handshake o timeouts de conexión.

- Revisión de logs: ejecuta el siguiente comando en la terminal para ver eventos específicos de DoH:

Terminal window /log print where message~"doh" - Error común: si los logs muestran “SSL error”, vuelve a revisar System > Clock. Una diferencia de solo unos minutos puede hacer que el certificado parezca inválido.

Dónde ayuda MKController: escalar estas configuraciones de privacidad a múltiples sucursales o sitios de clientes es un gran desafío. MKController te permite aplicar estas configuraciones de DoH y certificados Root CA a todo tu inventario de routers de una sola vez. Además, si un certificado expira o el reloj se desajusta en una unidad remota, nuestro panel muestra alertas inmediatas para que puedas corregirlo antes de que el cliente pierda conectividad.

Acerca de MKController

¡Espero que lo anterior te haya ayudado a navegar un poco mejor por tu universo Mikrotik e Internet! 🚀

Ya sea que estés afinando configuraciones o intentando poner orden en el caos de la red, MKController está aquí para simplificarte la vida.

Con administración centralizada en la nube, actualizaciones de seguridad automatizadas y un panel que cualquiera puede dominar, tenemos lo necesario para elevar tu operación.

👉 Empieza tu prueba gratis de 3 días ahora en mkcontroller.com — y descubre lo que es el control de red sin esfuerzo.