Kuidas MikroTikis WireGuardi kliendi VPN seadistada

Kokkuvõte > Õppige, kuidas konfigureerida MikroTik ruuter WireGuardi kliendina. See tehniline juhend hõlmab võtmete genereerimist, peersättimist ja täiustatud marsruutimistehnikaid nagu Mangle reeglid konkreetsete seadmete tunneldamiseks ning ‘Kill Switch’ rakendamist andmelekkete vältimiseks.

Kuidas MikroTikis WireGuardi kliendi VPN-i seadistada

WireGuard on muutnud meie arusaama VPNidest MikroTik ruuteritel. Alates RouterOS v7 väljaandest on kasutajatel juurdepääs protokollile, mis on märkimisväärselt kiirem ja lihtsam auditeerida kui traditsioonilised lahendused nagu OpenVPN või L2TP/IPsec. Selles juhendis selgitame tehnilist protsessi, kuidas seadistada oma MikroTik WireGuard kliendiks, keskendudes kohandatud kohaliku liikluse juhtimisele.

Kuidas saada WireGuardi mandaadid

Enne WinBoxi kasutamist vajate oma VPN-teenuse pakkujalt (nt Proton VPN või NordVPN) konfiguratsiooni. WireGuard baseerub avaliku ja privaatse võtme vahetusel. Veenduge, et teil on järgmised andmed olemas:

- Privaatvõti: MikroTik liidese jaoks.

- Avalik võti: VPN serverilt.

- Endpoint aadress ja port: Serveri IP või URL.

- Lubatud IP-d: Tavaliselt

0.0.0.0/0kogu tunneli jaoks.

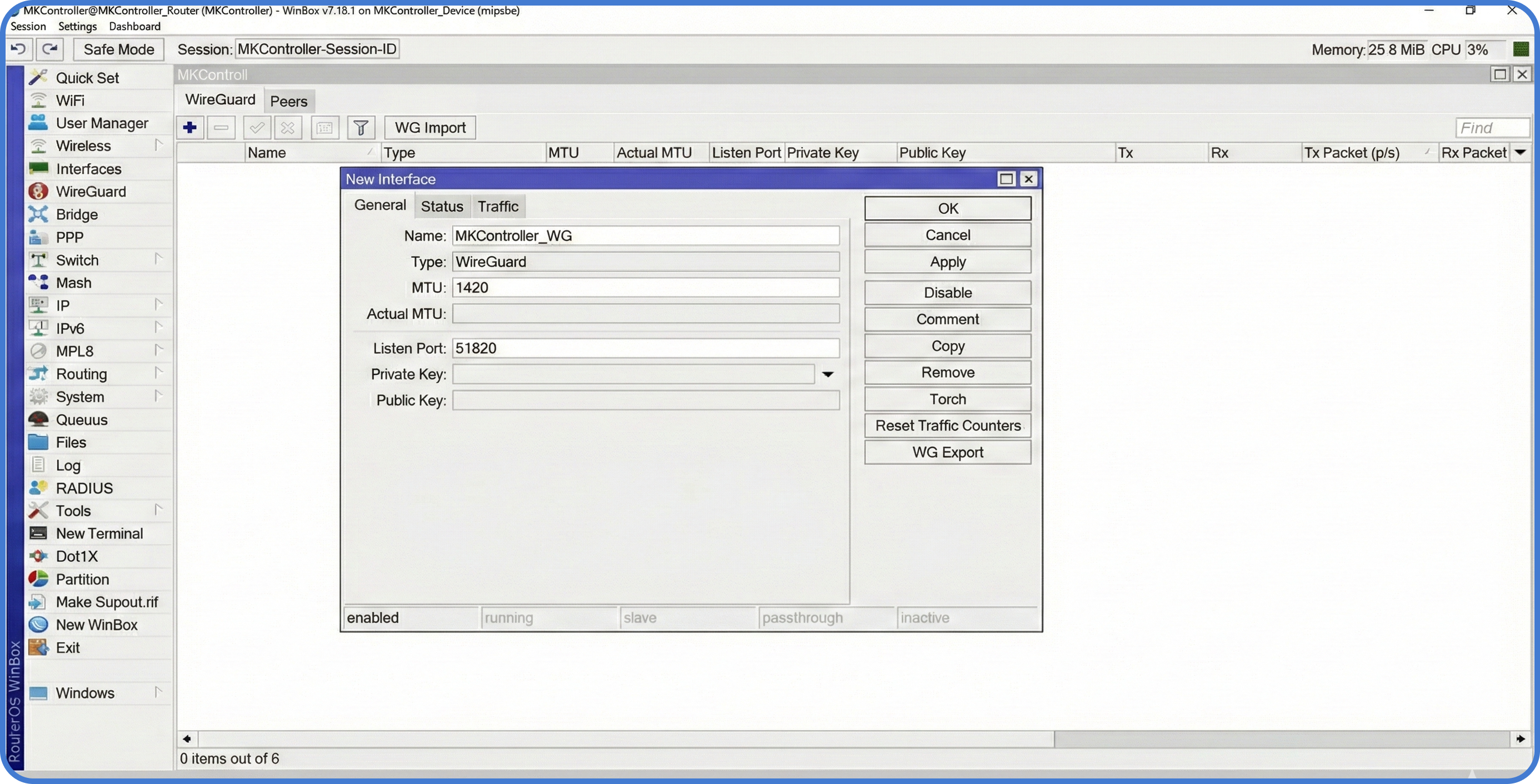

Samm 1: Loo WireGuardi liides

Esmalt tuleb defineerida tunnelliklass MikroTik ruuteris.

- Ava WinBox ja mine menüüsse WireGuard.

- Vajuta + uue liidese lisamiseks.

- Nimeta see

WG-Client. - Kleebi oma Privaatvõti. MikroTik genereerib automaatselt vastava avaliku võtme.

- Vajuta OK.

Seejärel määra VPN-teenuse poolt antud IP-aadress liidesele IP > Addresses alt.

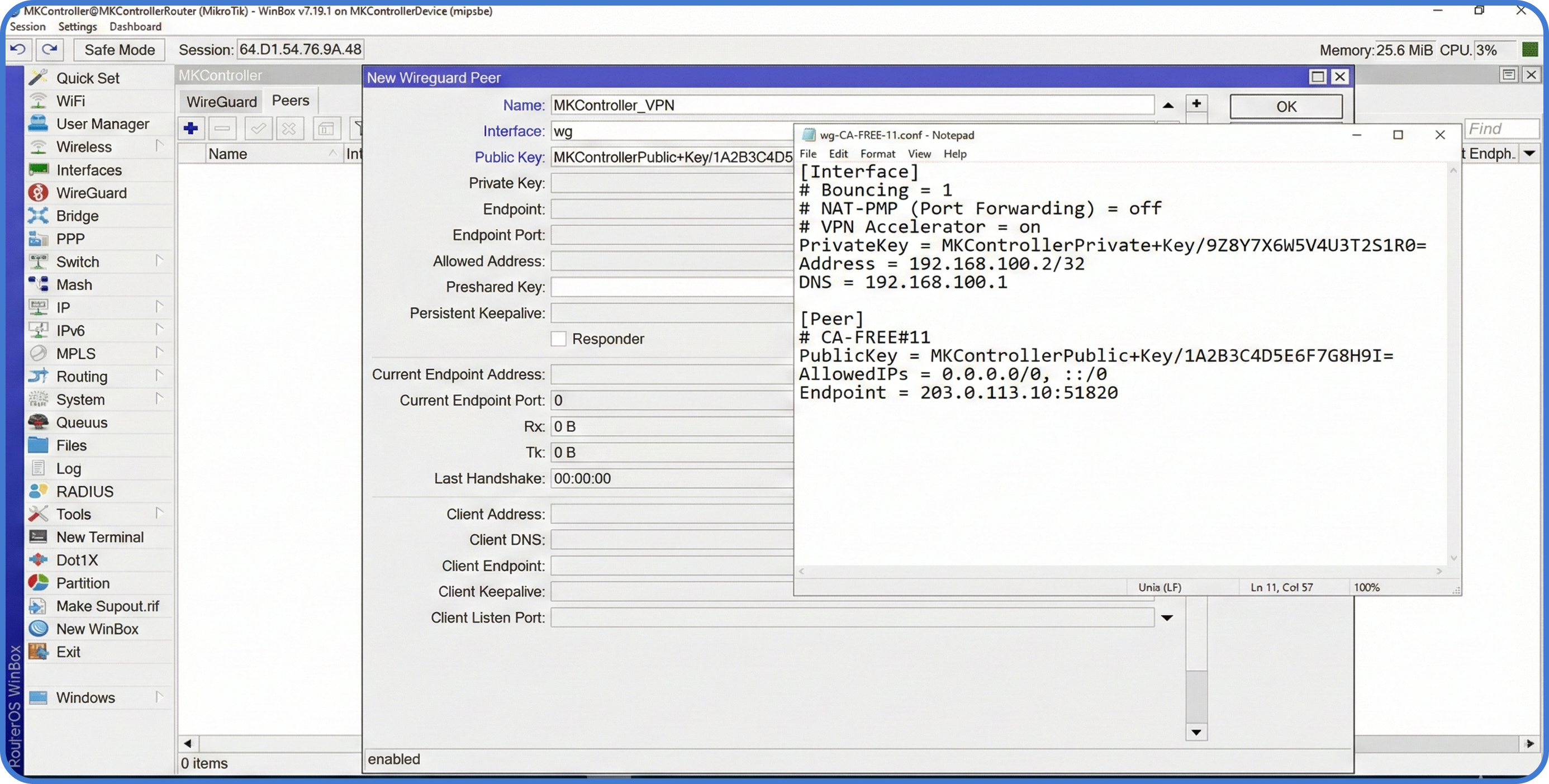

Samm 2: Sätti Peer

“Peer” on kaugserver, millega ühendus luuakse.

- WireGuard aknas mine vahekaardile Peers.

- Vali oma

WG-Clientliides. - Sisesta kaugserveri Avalik võti.

- Määra Endpoint ja Endpoint Port.

- Väljal Allowed IPs sisesta

0.0.0.0/0(lubades liiklust, kuid marsruutimine pole veel täielik).

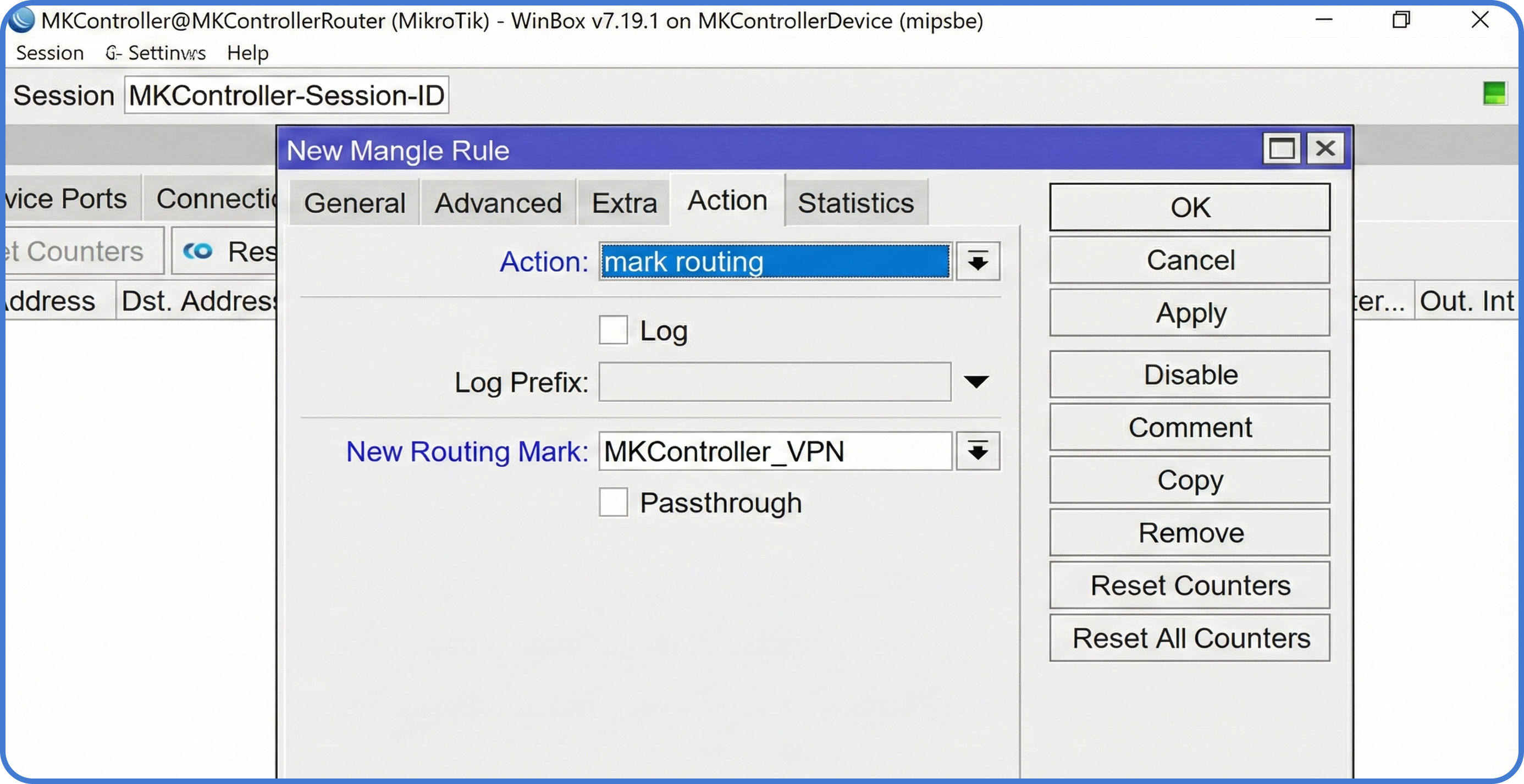

Samm 3: Poliitikapõhine marsruutimine (PBR)

Tavaliselt ei soovi sa kogu võrku VPN-i peale panna. Võib-olla tahad, et ainult kindel server või arvuti kasutaks tunnelit. Selleks kasutatakse Mangle reegleid.

- Mine

IP > Firewall > Mangle. - Loo uus reegel:

Chain: prerouting. - Src. aadress: Sisesta tunneldatava seadme lokaalne IP (nt

192.168.88.50). - Action:

mark routing. - Uue marsruudimärgi nimi:

via-wireguard. - Eemalda linnuke “Pass Through” valikult.

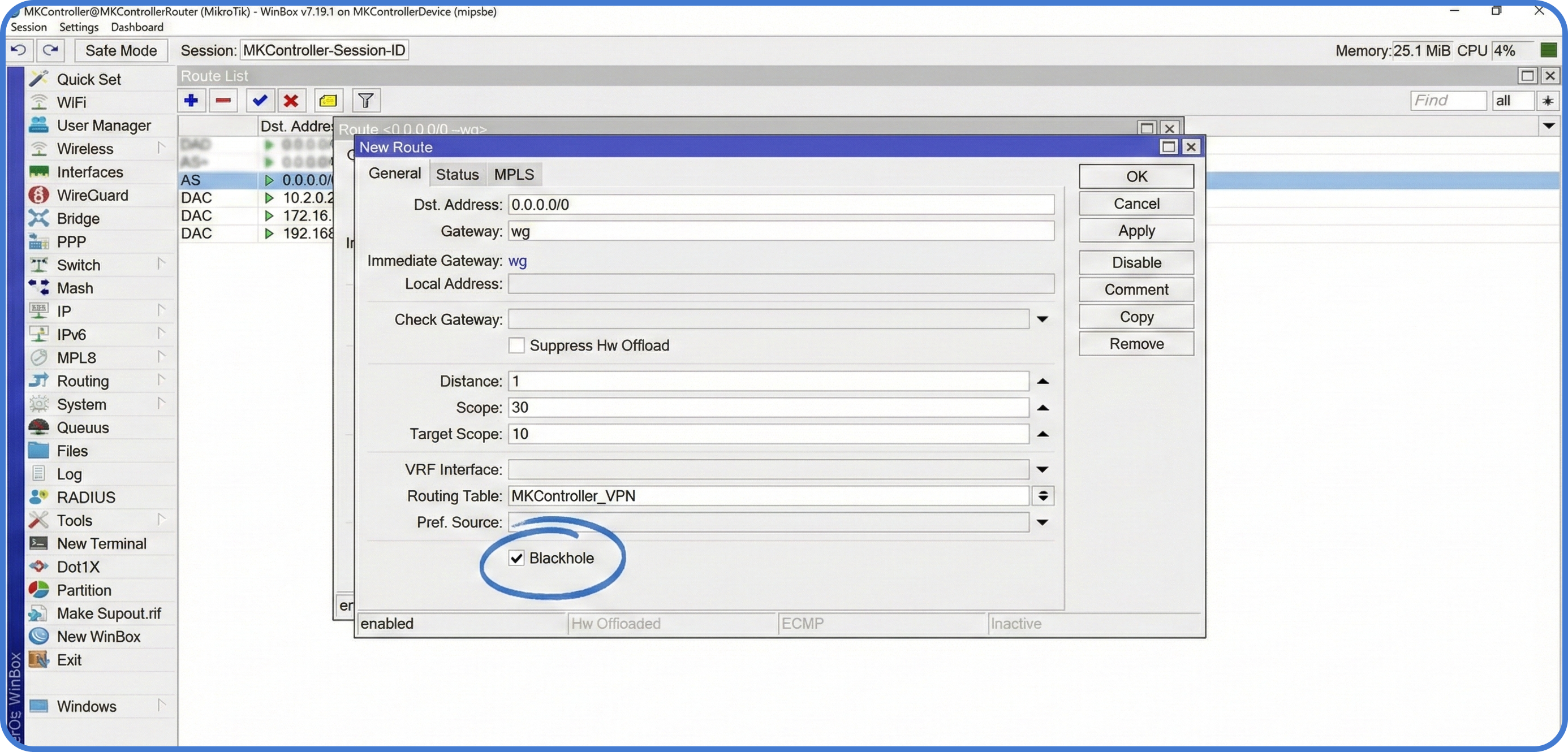

Samm 4: Marsruutimine ja “Kill Switch”

Nüüd määra ruuterile, et liiklus, millel on märge via-wireguard, peab läbima tunneli.

- Mine

IP > Routes. - Lisa uus marsruut:

Gateway: WG-Client,Routing Table: via-wireguard. - Kill Switch: Lisa sama marsruudutabeliga (

via-wireguard) teine marsruut, kuid määrake Typeblackholeja suurem vahemaa.

Märkus: Blackhole marsruut hoiab ära liikluse lekkimise tavapärase ISP ühenduse kaudu, kui WireGuard tunneli ühendus katkes.

MKControllerist

Loodetavasti aitas see info sul oma MikroTik ja Interneti maailma paremini navigeerida! 🚀

Olgu sul konfiguratsioonid täpsustamisel või lihtsalt võrgusüsteemi korrastamisel, MKController teeb su elu lihtsamaks.

Tsentraliseeritud pilvehaldussüsteem, automaatsed turvavärskendused ja kasutajasõbralik juhtpaneel – meil on kõik vajalik sinu töövoo tõhusamaks muutmiseks.

👉 Alusta tasuta 3-päevast prooviperioodi kohe aadressil mkcontroller.com — ja koge, mis on tõeline võrgu kontroll lihtsuses.