Comment Configurer un Client VPN WireGuard sur MikroTik

Résumé > Apprenez à configurer un routeur MikroTik en client WireGuard. Ce guide technique couvre la génération de clés, la configuration du pair, et des techniques avancées de routage comme les règles Mangle pour le tunnel spécifique d’appareils et la mise en place d’un ‘Kill Switch’ pour éviter les fuites de données.

Comment Configurer un Client VPN WireGuard sur MikroTik

WireGuard a révolutionné notre approche des VPN sur les routeurs MikroTik. Depuis la sortie de RouterOS v7, les utilisateurs disposent d’un protocole nettement plus rapide et plus facile à auditer que les solutions classiques comme OpenVPN ou L2TP/IPsec. Ce guide vous accompagnera dans la configuration technique de votre MikroTik en client WireGuard, en mettant l’accent sur un contrôle granulaire de votre trafic local.

Obtenir Vos Identifiants WireGuard

Avant d’ouvrir WinBox, vous devez obtenir une configuration auprès de votre fournisseur VPN (comme Proton VPN ou NordVPN). WireGuard fonctionne via un échange de clés publiques/privées. Assurez-vous d’avoir les informations suivantes :

- Clé Privée : pour votre interface MikroTik.

- Clé Publique : du serveur VPN.

- Adresse et Port du Point de Terminaison : IP ou URL du serveur.

- IPs Autorisées : généralement

0.0.0.0/0pour un tunnel complet.

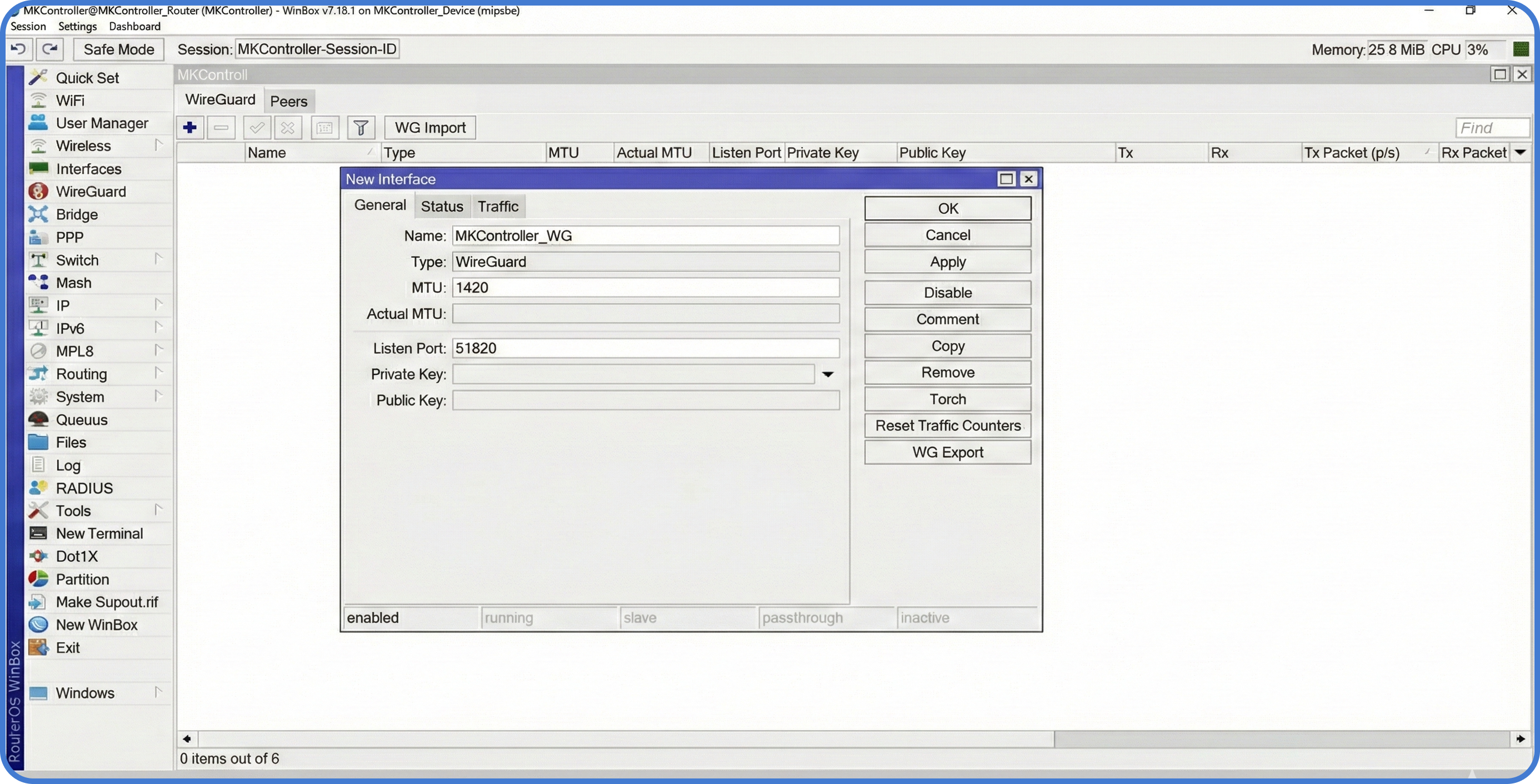

Étape 1 : Créer l’Interface WireGuard

Commencez par définir l’interface tunnel sur le routeur MikroTik.

- Ouvrez WinBox et allez dans le menu WireGuard.

- Cliquez sur le bouton + pour ajouter une nouvelle interface.

- Nommez-la

WG-Client. - Collez votre Clé Privée. MikroTik générera automatiquement la Clé Publique correspondante.

- Cliquez sur OK.

Ensuite, assignez l’adresse IP fournie par votre service VPN à cette nouvelle interface sous IP > Addresses.

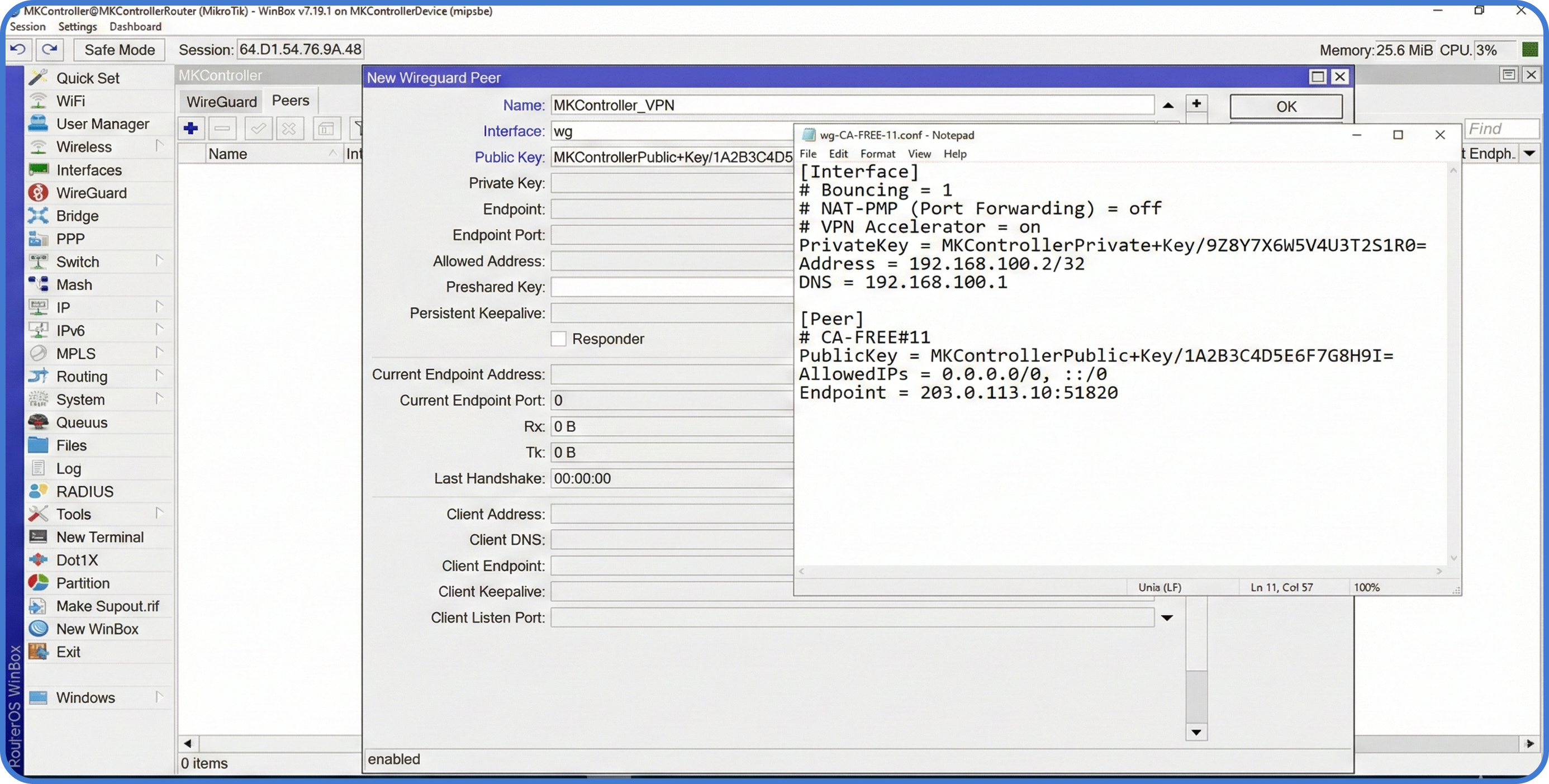

Étape 2 : Configurer le Pair

Le « Pair » est le serveur distant auquel vous vous connectez.

- Dans la fenêtre WireGuard, allez à l’onglet Peers.

- Sélectionnez votre interface

WG-Client. - Saisissez la Clé Publique du serveur distant.

- Configurez le Point de Terminaison et son Port.

- Dans Allowed IPs, entrez

0.0.0.0/0(cela permet le passage du trafic, mais ne route pas encore tout automatiquement).

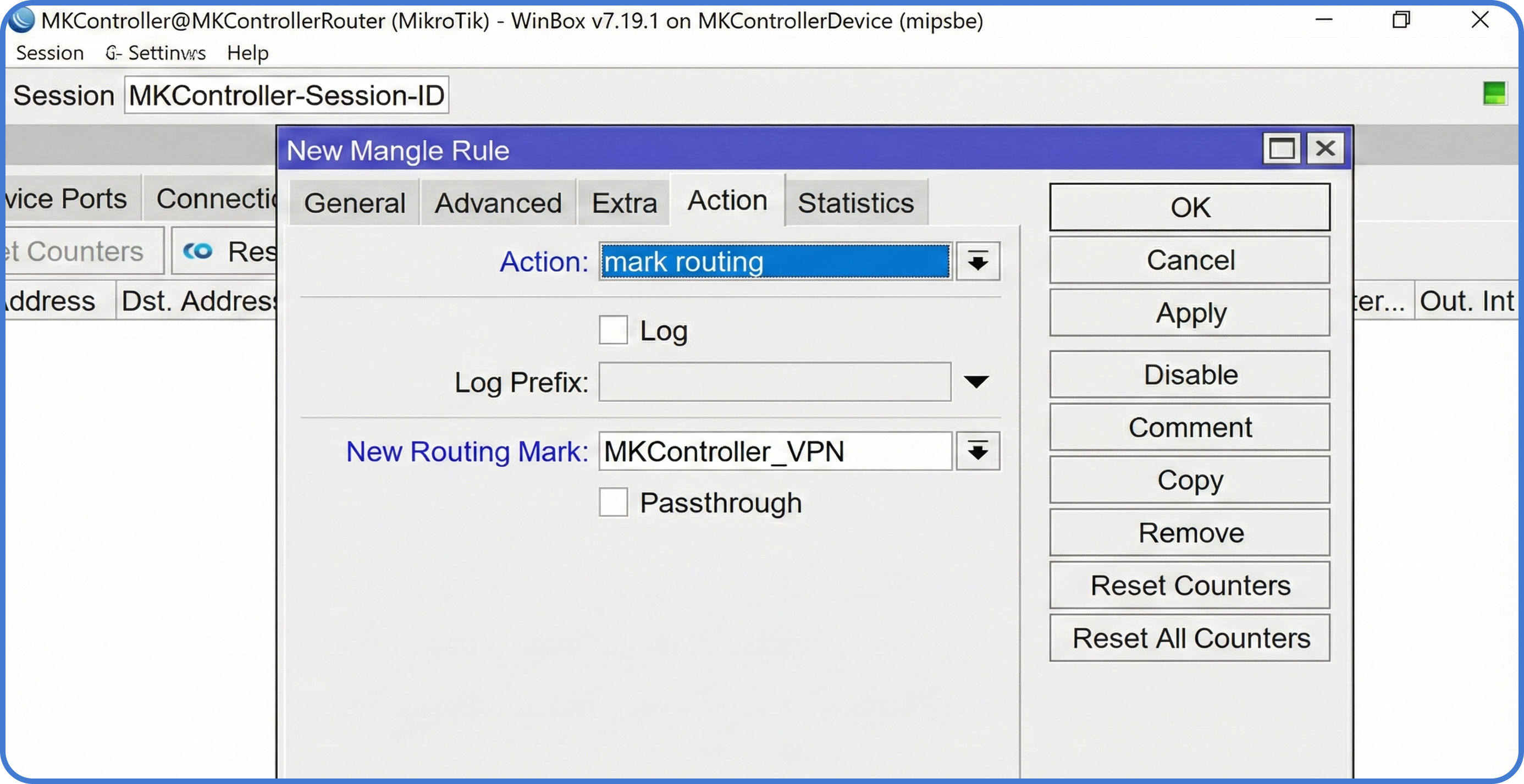

Étape 3 : Routage par Politique (PBR)

En général, vous ne voulez pas que tout votre réseau passe par le VPN. Vous pouvez vouloir uniquement un serveur ou un PC spécifique dans le tunnel. Ceci est possible grâce aux règles Mangle.

- Allez dans

IP > Firewall > Mangle. - Créez une nouvelle règle :

Chain : prerouting. - Src. Address : indiquez l’IP locale de l’appareil à tunneliser (ex. :

192.168.88.50). - Action :

mark routing. - New Routing Mark : nommez-la

via-wireguard. - Décochez “Pass Through”.

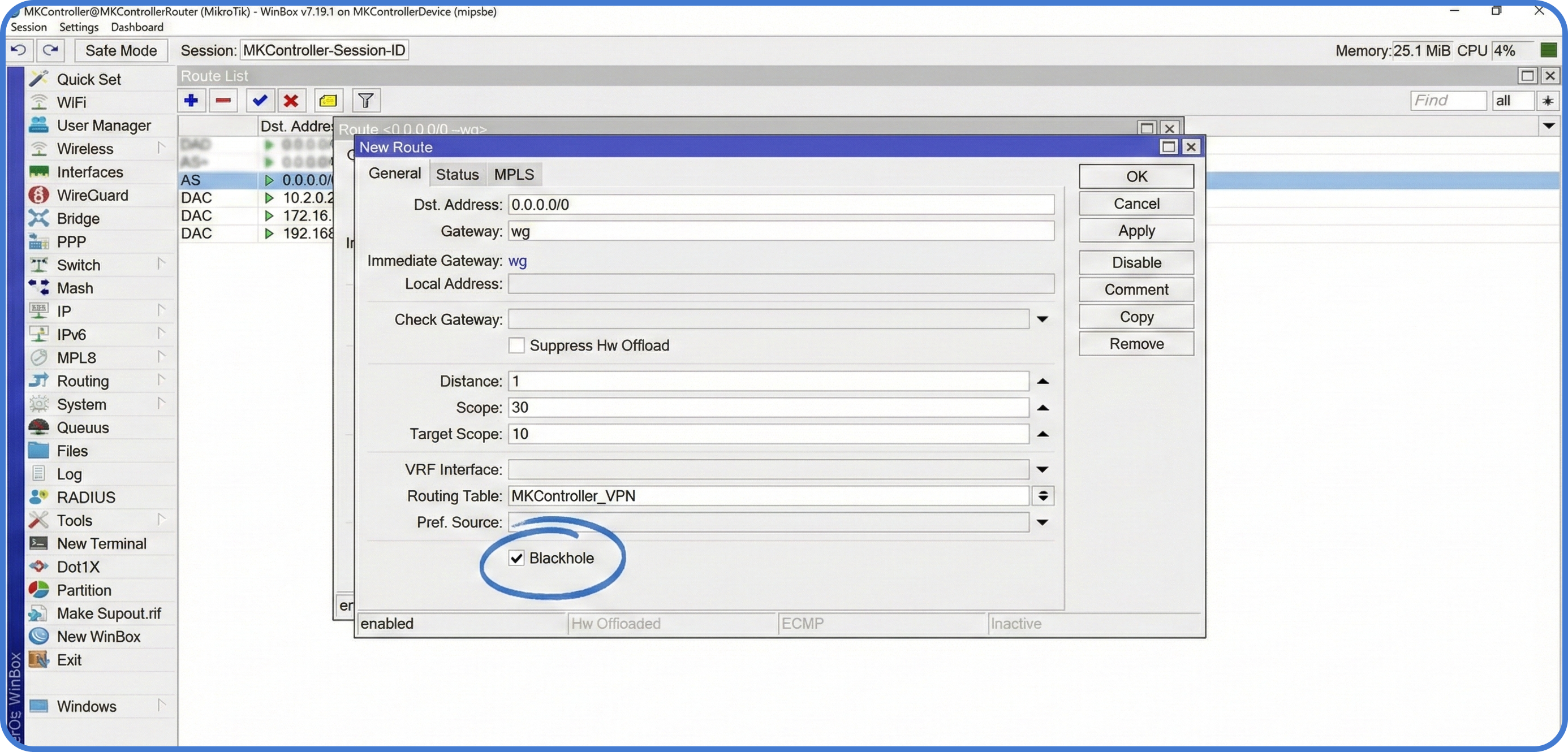

Étape 4 : Routage et le « Kill Switch »

Indiquez maintenant au routeur que tout trafic marqué via-wireguard doit passer par le tunnel.

- Allez dans

IP > Routes. - Ajoutez une nouvelle route :

Gateway : WG-Client,Routing Table : via-wireguard. - Le Kill Switch : ajoutez une deuxième route avec la même table de routage (

via-wireguard), mais définissez le Type àblackholeet une distance plus élevée.

Note : La route blackhole garantit que si le tunnel WireGuard tombe, le trafic de l’appareil est simplement bloqué au lieu de « fuir » par la connexion ISP standard.

À propos de MKController

Nous espérons que ces informations vous aideront à mieux maîtriser votre univers MikroTik et Internet ! 🚀

Que vous affiniez vos configurations ou cherchiez simplement à mettre de l’ordre dans ce réseau chaotique, MKController est là pour simplifier votre vie.

Avec une gestion cloud centralisée, des mises à jour de sécurité automatiques, et un tableau de bord accessible à tous, nous avons les outils pour moderniser votre opération.

👉 Commencez votre essai gratuit de 3 jours maintenant sur mkcontroller.com — et découvrez ce qu’un contrôle réseau sans effort signifie vraiment.