Kako konfigurirati WireGuard VPN klijent na MikroTiku

Sažetak > Naučite kako konfigurirati MikroTik router kao WireGuard klijent. Ovaj tehnički vodič obuhvaća generiranje ključeva, konfiguraciju peer-ova i napredne tehnike usmjeravanja poput Mangle pravila za određene uređaje i implementaciju ‘Kill Switch’ za sprječavanje curenja podataka.

Kako konfigurirati WireGuard VPN klijent na MikroTiku

WireGuard je revolucionirao pristup VPN-ovima na MikroTik routerima. Od verzije RouterOS v7 korisnici imaju pristup protokolu koji je znatno brži i lakši za reviziju u odnosu na starije opcije poput OpenVPN ili L2TP/IPsec. U ovom vodiču proći ćemo tehnički proces postavljanja MikroTika kao WireGuard klijenta, s fokusom na detaljnu kontrolu lokalnog prometa.

Pribavljanje WireGuard vjerodajnica

Prije nego što uđete u WinBox, trebate konfiguraciju od vašeg VPN davatelja (npr. Proton VPN ili NordVPN). WireGuard se oslanja na razmjenu para javnog/privatnog ključa. Provjerite imate li sljedeće podatke:

- Privatni ključ: Za vaš MikroTik sučelje.

- Javni ključ: Sa VPN servera.

- Adresa i port endpointa: IP ili URL servera.

- Dopuštene IP adrese: Obično

0.0.0.0/0za puni tunel.

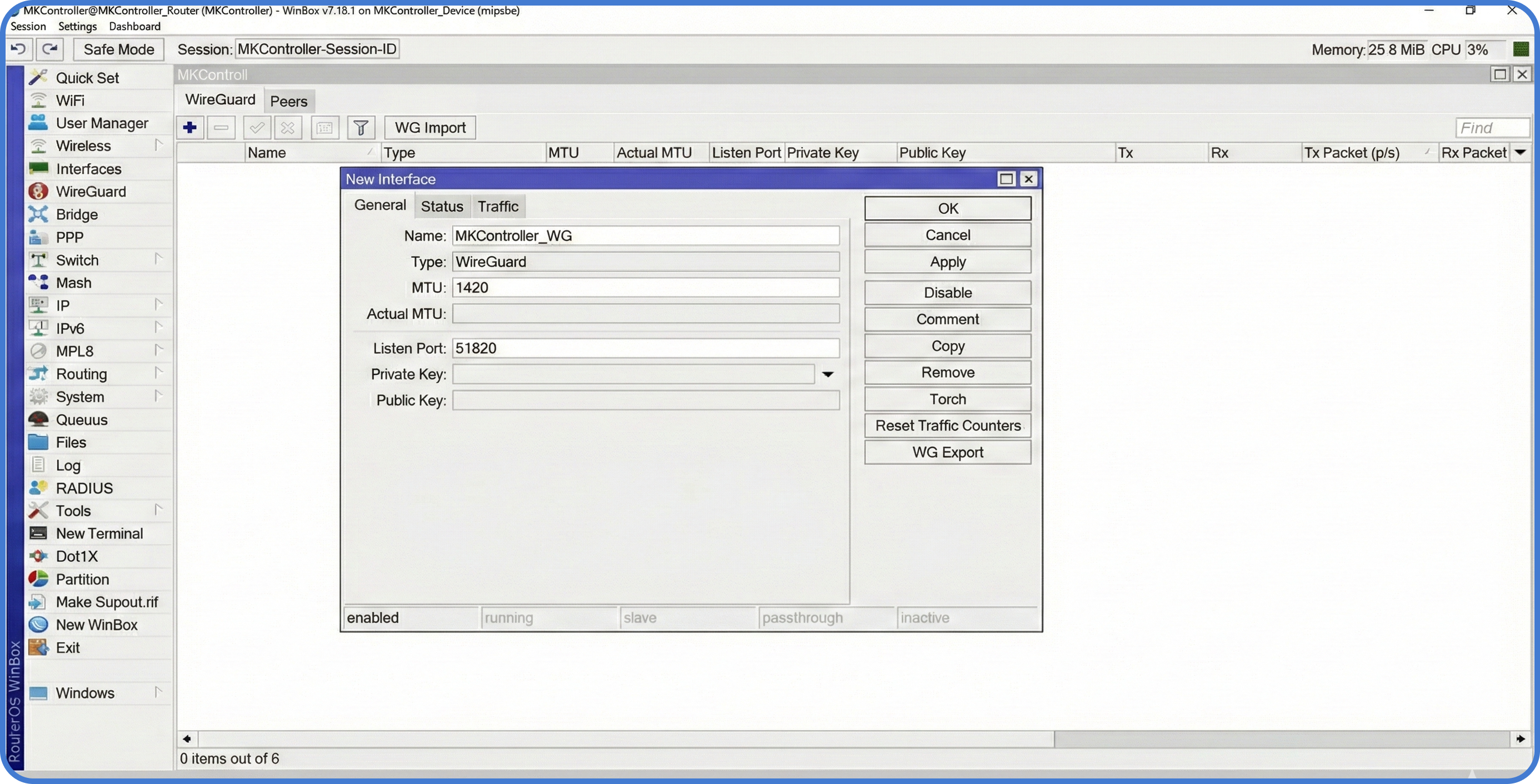

Korak 1: Kreirajte WireGuard sučelje

Prvo definiramo tunelsko sučelje na MikroTik routeru.

- Otvorite WinBox i idite na izbornik WireGuard.

- Kliknite na + za dodavanje novog sučelja.

- Nazovite ga

WG-Client. - Zalijepite svoj Privatni ključ. MikroTik će automatski generirati odgovarajući javni ključ.

- Kliknite OK.

Zatim dodijelite IP adresu koju vam je dodijelio VPN servis ovom novom sučelju pod IP > Addresses.

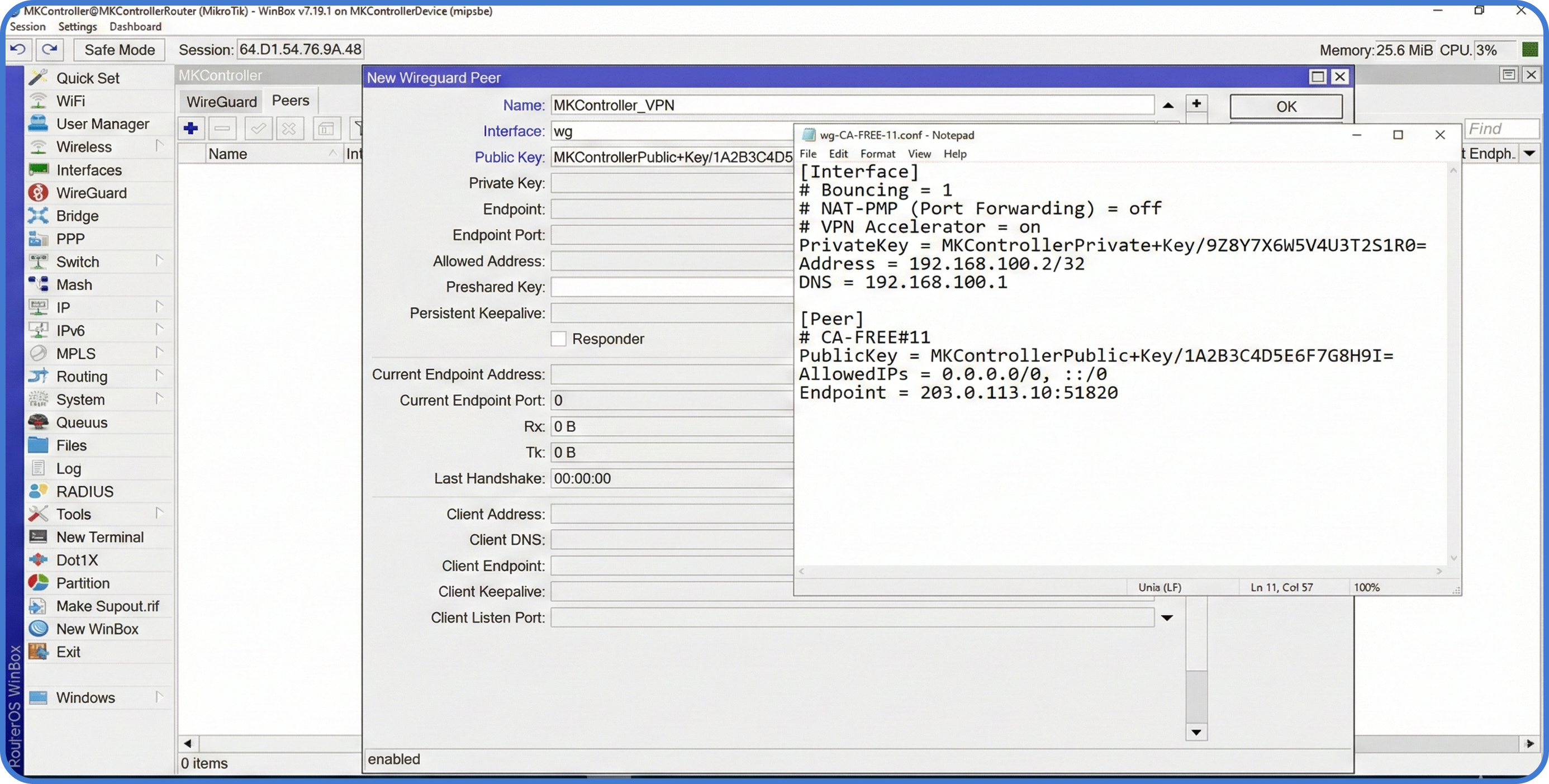

Korak 2: Konfigurirajte Peer

“Peer” je udaljeni server na koji se povezujete.

- U WireGuard prozoru otvorite karticu Peers.

- Odaberite sučelje

WG-Client. - Unesite Javni ključ udaljenog servera.

- Postavite Endpoint i Endpoint Port.

- U polje Allowed IPs unesite

0.0.0.0/0(to dopušta promet, ali još ne usmjerava sav promet automatski).

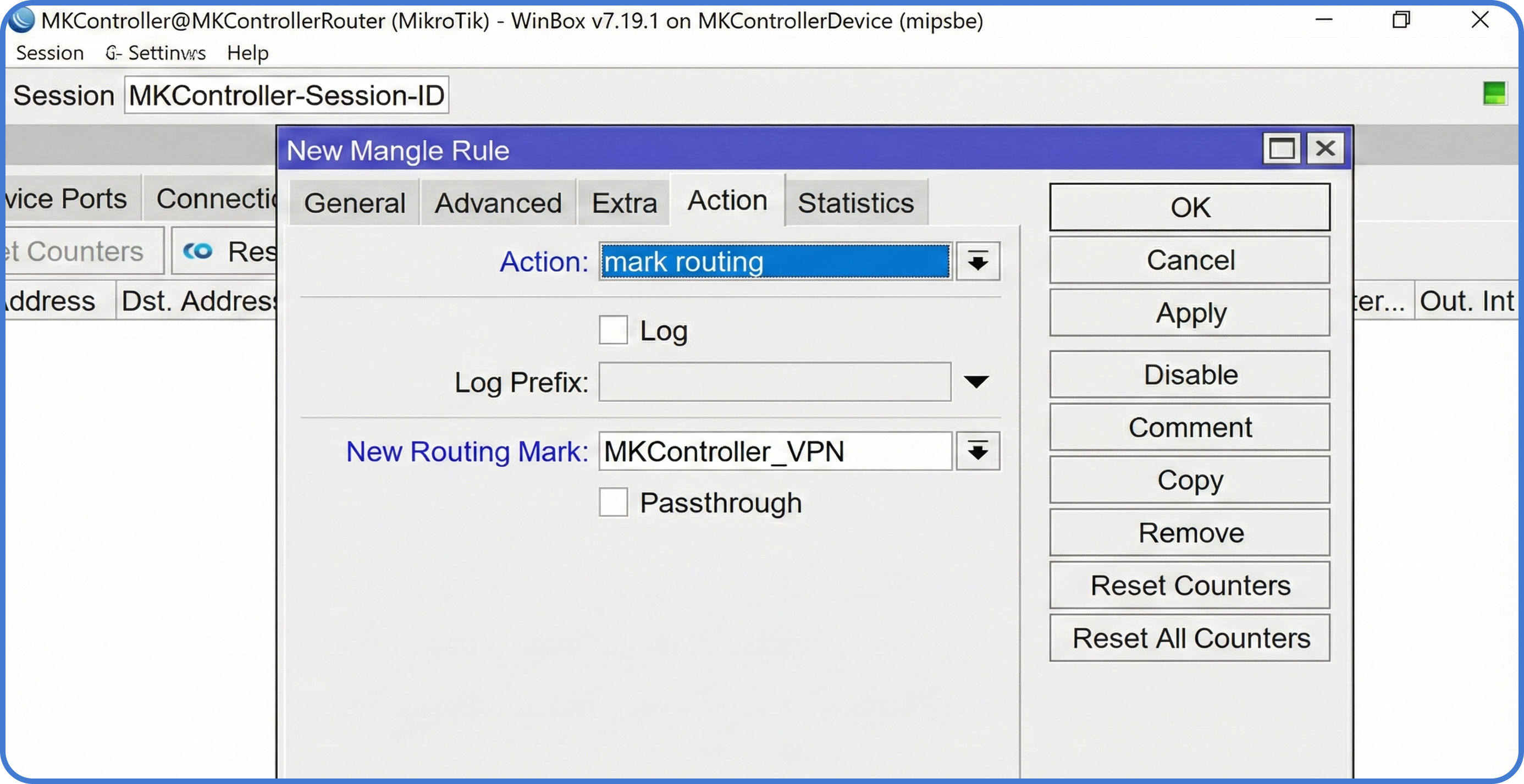

Korak 3: Usmjeravanje bazirano na pravilima (PBR)

Obično ne želite da cijela mreža ide preko VPN-a. Možda želite da samo određeni server ili računalo koristi tunel. To ostvarujemo pomoću Mangle pravila.

- Idite na

IP > Firewall > Mangle. - Kreirajte novo pravilo:

Chain: prerouting. - Src. Address: Unesite lokalnu IP adresu uređaja koji želite tunelirati (npr.

192.168.88.50). - Action:

mark routing. - New Routing Mark: Nazovite ga

via-wireguard. - Poništite kvačicu na “Pass Through”.

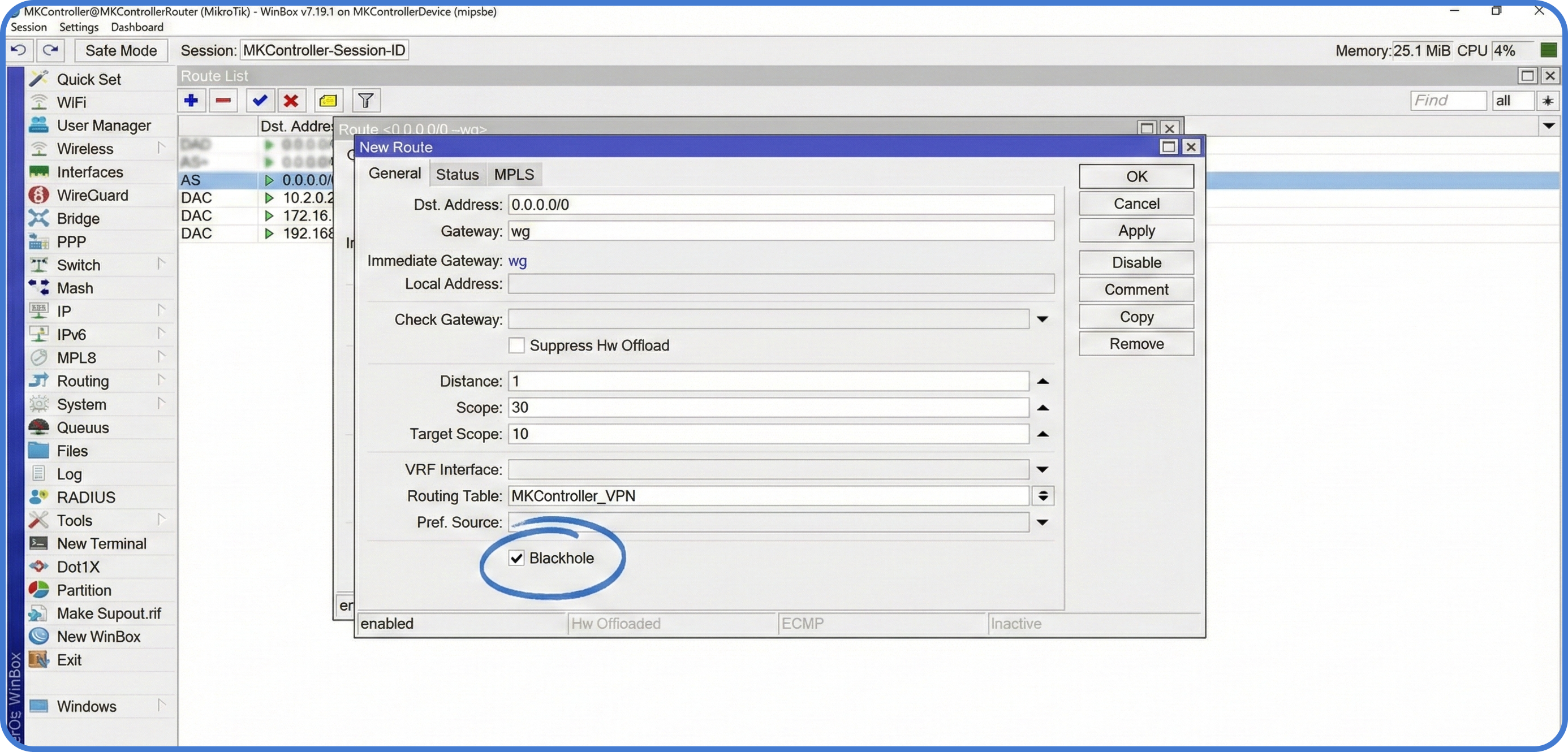

Korak 4: Usmjeravanje i “Kill Switch”

Sada morate reći routeru da sav promet označen s via-wireguard mora ići preko tunela.

- Idite na

IP > Routes. - Dodajte novu rutu:

Gateway: WG-Client,Routing Table: via-wireguard. - Kill Switch: Dodajte drugu rutu sa istom tablicom usmjeravanja (

via-wireguard), ali postavite Type nablackholei veću udaljenost.

Napomena: Blackhole ruta osigurava da ako WireGuard tunel padne, promet uređaja će biti odbijen umjesto da “curi” preko standardne ISP veze.

O MKControlleru

Nadamo se da su vam ovi savjeti pomogli bolje razumjeti MikroTik i svijet interneta! 🚀

Bilo da dorađujete konfiguracije ili želite unijeti red u mrežni kaos, MKController je tu da vam olakša život.

S centraliziranim upravljanjem u oblaku, automatiziranim sigurnosnim nadogradnjama i dashboardom koji svatko može svladati, imamo sve što je potrebno za unapređenje vaše mreže.

👉 Započnite besplatnu probu od 3 dana odmah na mkcontroller.com — i uvjerite se kako izgleda jednostavno upravljanje mrežom.