WireGuard kliens VPN beállítása MikroTik eszközökön

Összefoglaló > Tanulja meg, hogyan konfigurálhatja MikroTik routerét WireGuard kliensként. Ez a technikai útmutató lefedi a kulcsgenerálást, peer beállításokat és fejlett útválasztási technikákat, mint a Mangle szabályok egyedi eszközök alagútjához és a ‘Kill Switch’ alkalmazását az adatvesztés elkerülésére.

WireGuard kliens VPN beállítása MikroTik routeren

A WireGuard forradalmasította a VPN-ekhez való hozzáállást MikroTik routereken. A RouterOS v7 megjelenése óta a felhasználók egy jelentősen gyorsabb és könnyebben auditálható protokollhoz férnek hozzá, ellentétben a hagyományos megoldásokkal, mint az OpenVPN vagy L2TP/IPsec. Ebben az útmutatóban végigvezetjük a MikroTik WireGuard kliens beállításának technikai lépésein, különös tekintettel a helyi forgalom finomhangolt kezelésére.

WireGuard hitelesítő adatainak beszerzése

Mielőtt megnyitná a WinBoxot, szüksége lesz a VPN szolgáltatójától (például Proton VPN vagy NordVPN) kapott konfigurációra. A WireGuard egy nyilvános/privát kulcspár cserén alapul. Készüljön fel a következő adatokkal:

- Privát kulcs: MikroTik interfészhez.

- Nyilvános kulcs: A VPN szervertől.

- Végpont cím és port: A szerver IP-je vagy URL-je.

- Engedélyezett IP-k: Általában

0.0.0.0/0a teljes alagúthoz.

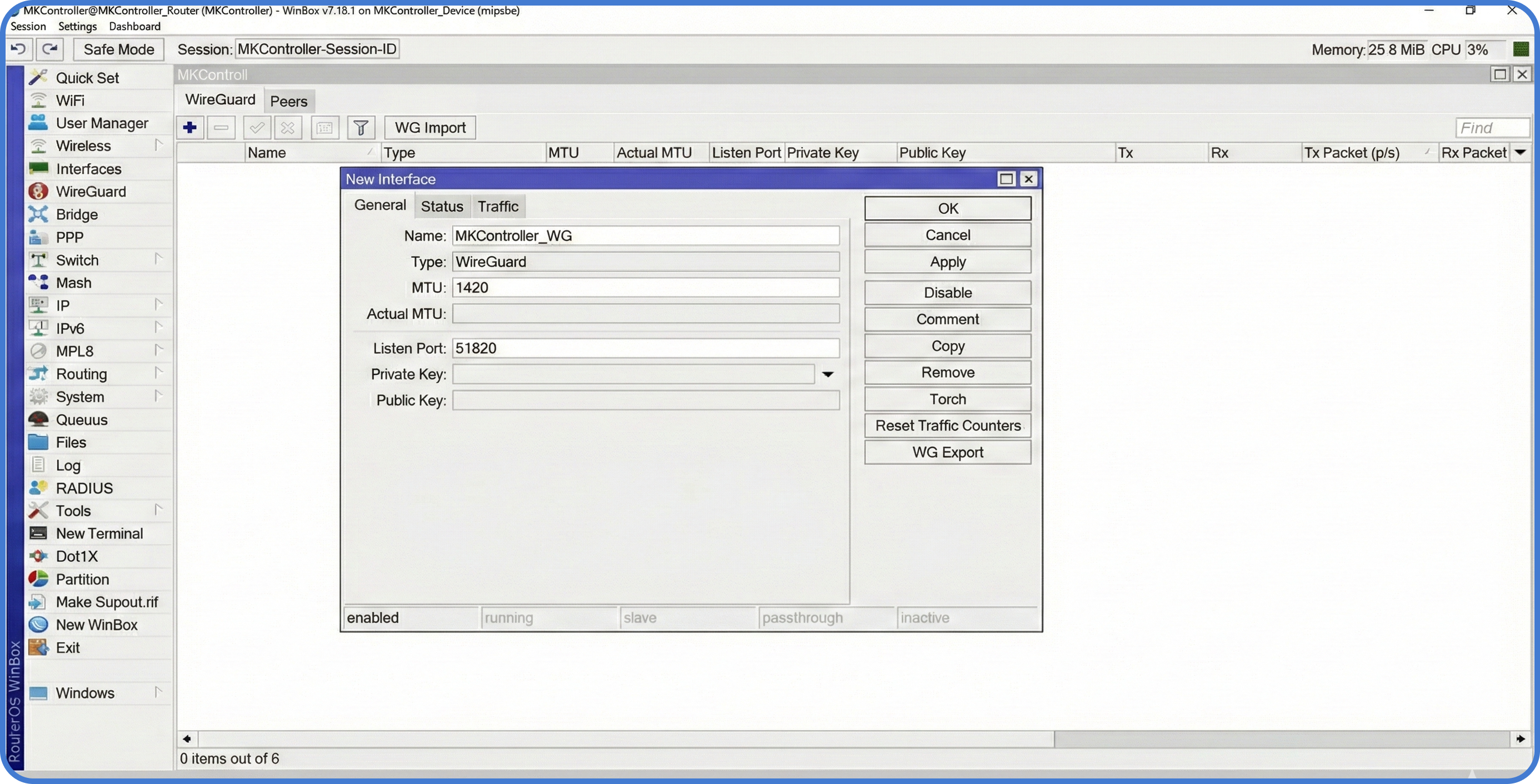

1. lépés: WireGuard interfész létrehozása

Először definiáljuk az alagút interfészt a MikroTik routeren.

- Nyissa meg a WinBoxot és navigáljon a WireGuard menüpontra.

- Kattintson a + gombra új interfész hozzáadásához.

- Nevezze el

WG-Client-nek. - Illessze be a Privát kulcsot. A MikroTik automatikusan létrehozza a hozzá tartozó Nyilvános kulcsot.

- Kattintson az OK gombra.

Ezután rendelje hozzá a VPN szolgáltató által adott IP címet az új interfészhez az IP > Addresses menü alatt.

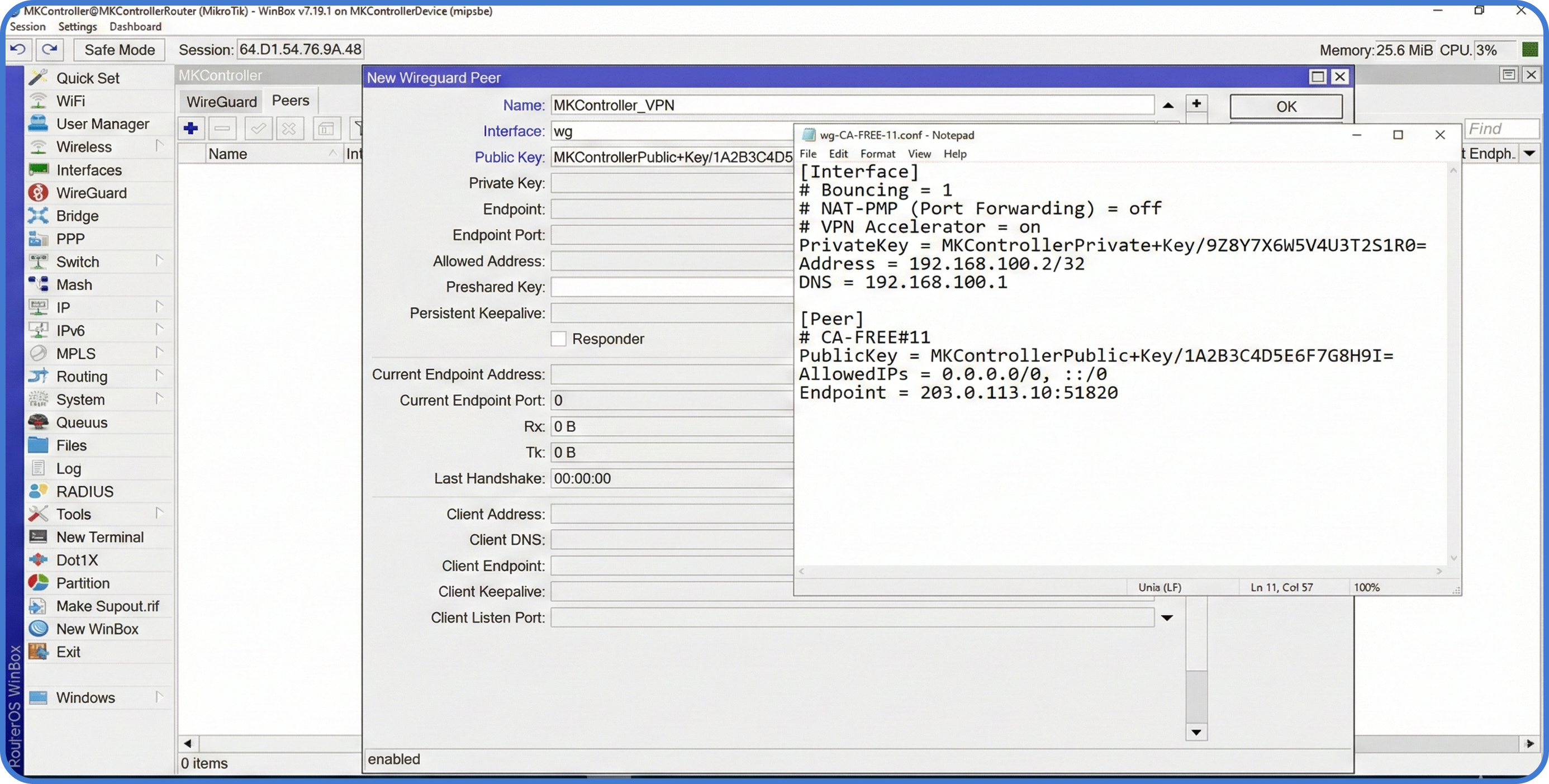

2. lépés: Peer konfigurálása

A “Peer” a távoli szerver, amelyhez kapcsolódunk.

- A WireGuard ablakban lépjen a Peers fülre.

- Válassza ki a

WG-Clientinterfészt. - Adja meg a távoli szerver Nyilvános kulcsát.

- Állítsa be a Végpontot és Endpoint portot.

- Az Engedélyezett IP-k mezőbe írja be a

0.0.0.0/0címet (ez engedélyezi a forgalmat, de még nem irányítja automatikusan minden irányba).

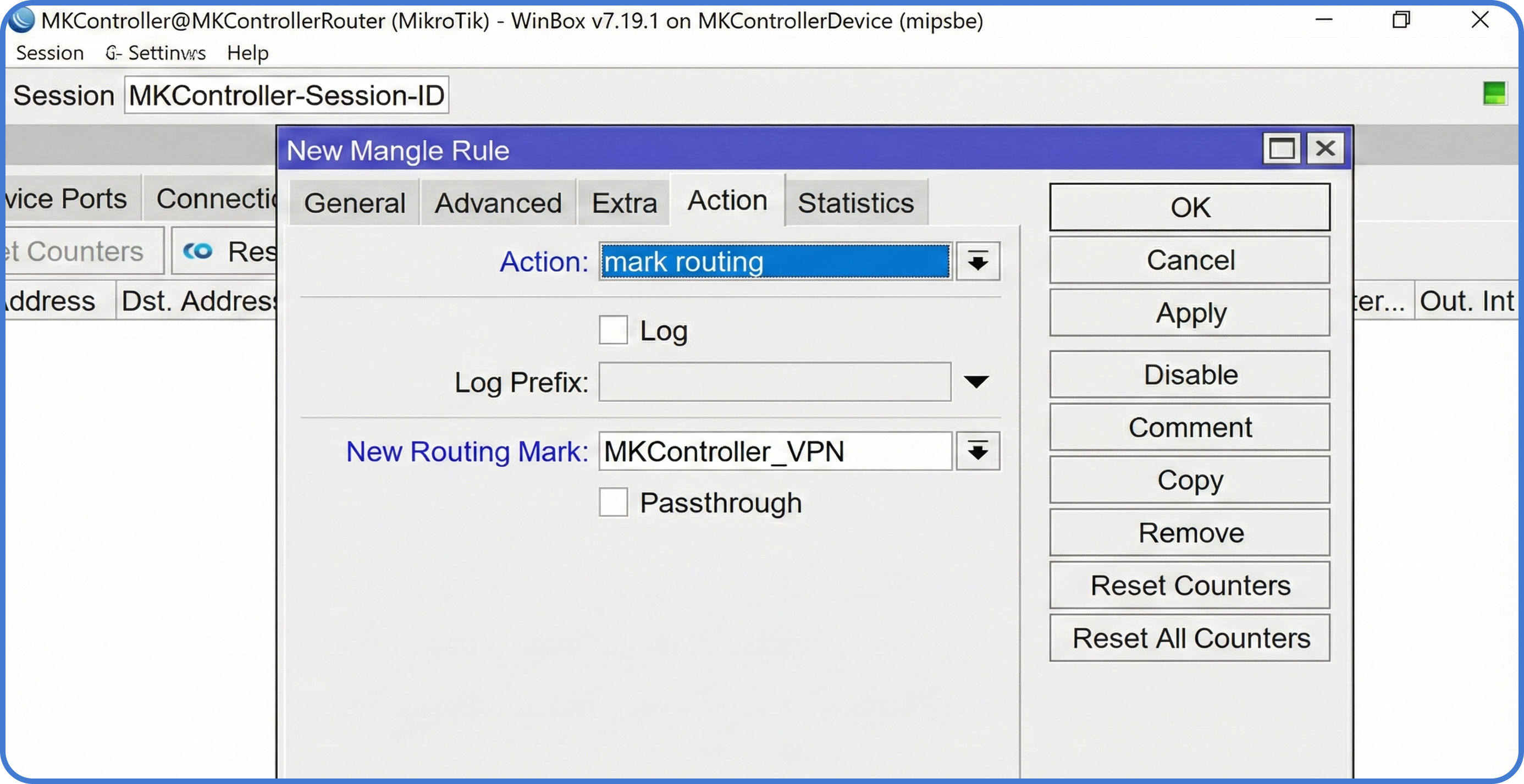

3. lépés: Szabályalapú útválasztás (PBR)

Általában nem szeretnénk az egész hálózatot a VPN-en keresztül irányítani. Csak egy adott szerver vagy PC számára kívánjuk engedélyezni az alagút használatát. Ezt Mangle szabályokkal érjük el.

- Menjen az

IP > Firewall > Manglemenüpontra. - Hozzon létre egy új szabályt:

Chain: prerouting. - Forrás cím: Adja meg az alagúton keresztül küldendő helyi eszköz IP-jét (például

192.168.88.50). - Művelet:

mark routing. - Új útvonaljelölő: Nevezze el

via-wireguard-nak. - Törölje a “Pass Through” jelölést.

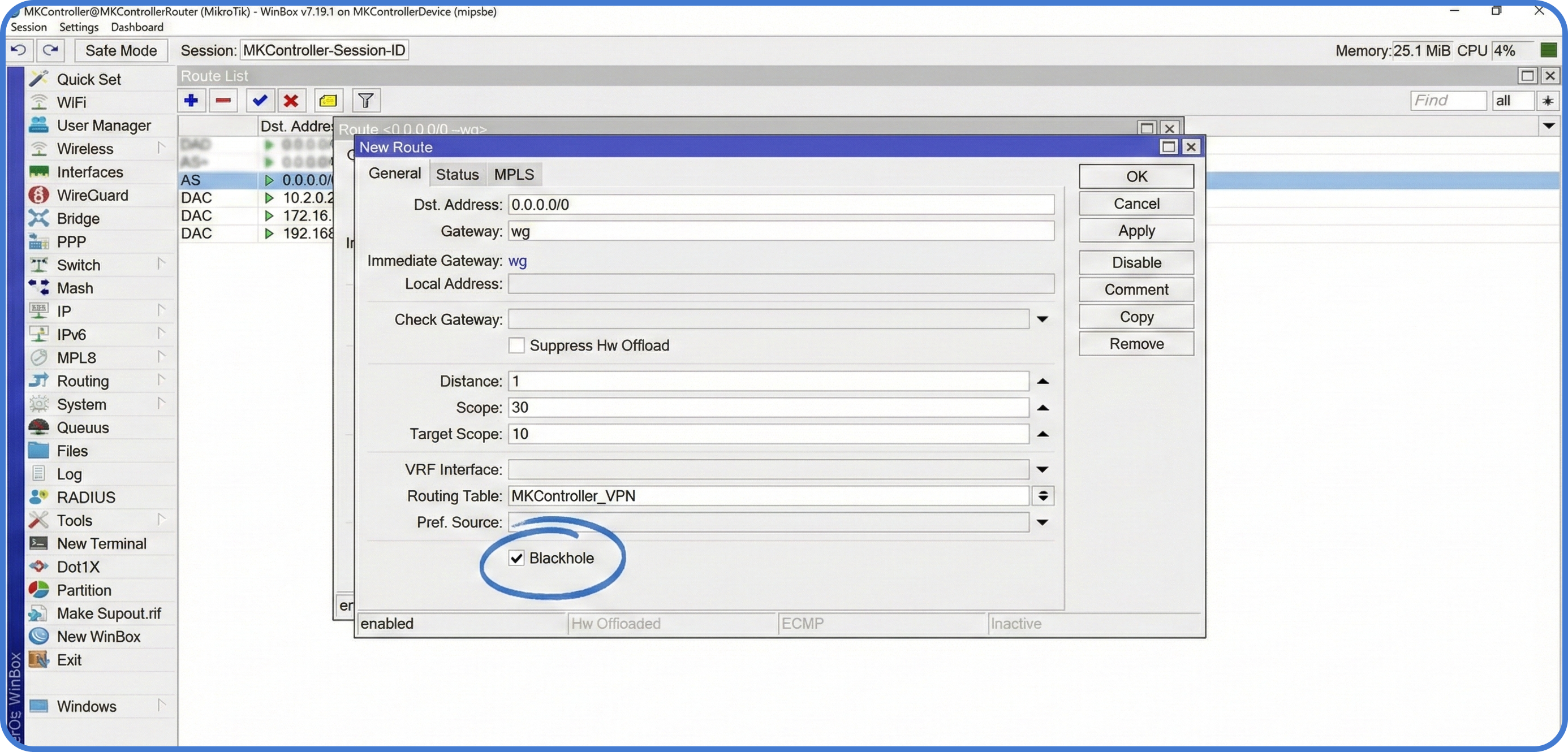

4. lépés: Útválasztás és a “Kill Switch”

Most mondja meg a routernek, hogy a via-wireguard jelöléssel ellátott forgalom az alagúton keresztül menjen.

- Menjen az

IP > Routesmenübe. - Adjon hozzá egy új útvonalat:

Gateway: WG-Client,Routing Table: via-wireguard. - Kill Switch: Adjon hozzá egy második útvonalat ugyanazzal az útválasztási táblával (

via-wireguard), de állítsa be a Típustblackhole-ra és nagyobb távolságot (distance).

Megjegyzés: A blackhole útvonal biztosítja, hogy ha a WireGuard alagút megszakad, az eszköz forgalma eldobódik ahelyett, hogy az alapértelmezett ISP kapcsolat felé „kiszivárogna”.

MKController-ről

Reméljük, a fenti információk segítettek jobban eligazodni MikroTik és az internet világában! 🚀

Akár finomhangolja a konfigurációkat, akár csak rendet szeretne tenni a hálózat káoszában, a MKController az egyszerűsítésére van itt.

Központosított felhőalapú menedzsmenttel, automatikus biztonsági frissítésekkel és mindenki által kezelhető irányítópulttal rendelkezünk, hogy hatékonyabbá tegyük működését.

👉 Indítsa el ingyenes 3 napos próbaverzióját most a mkcontroller.com oldalon — és ismerje meg a könnyed hálózatkezelés élményét.