MikroTikでWireGuardクライアントVPNを設定する方法

概要 > MikroTikルーターをWireGuardクライアントとして設定する方法を学びます。本技術ガイドでは、鍵の生成、ピアの設定、特定デバイスのトンネル用Mangleルールやデータ漏洩防止の「キルスイッチ」実装など高度なルーティング手法を解説します。

MikroTikでWireGuardクライアントVPNを設定する方法

WireGuardはMikroTikルーターでのVPN使用の概念を一新しました。RouterOS v7のリリース以来、OpenVPNやL2TP/IPsecなどの従来の選択肢よりもはるかに高速で監査が容易なプロトコルを利用できます。本ガイドでは、特にローカルトラフィックの細かな制御に重点を置き、MikroTikをWireGuardクライアントとして設定する技術的な手順を説明します。

WireGuard認証情報の準備

WinBoxを操作する前に、VPNプロバイダー(Proton VPNやNordVPNなど)から設定情報を入手してください。WireGuardは公開鍵/秘密鍵のペア交換を利用します。以下の情報を用意しましょう:

- 秘密鍵: MikroTikインターフェース用。

- 公開鍵: VPNサーバー側のもの。

- エンドポイントアドレスとポート: サーバーのIPまたはURL。

- 許可されるIP: 通常はトンネル全体用の

0.0.0.0/0。

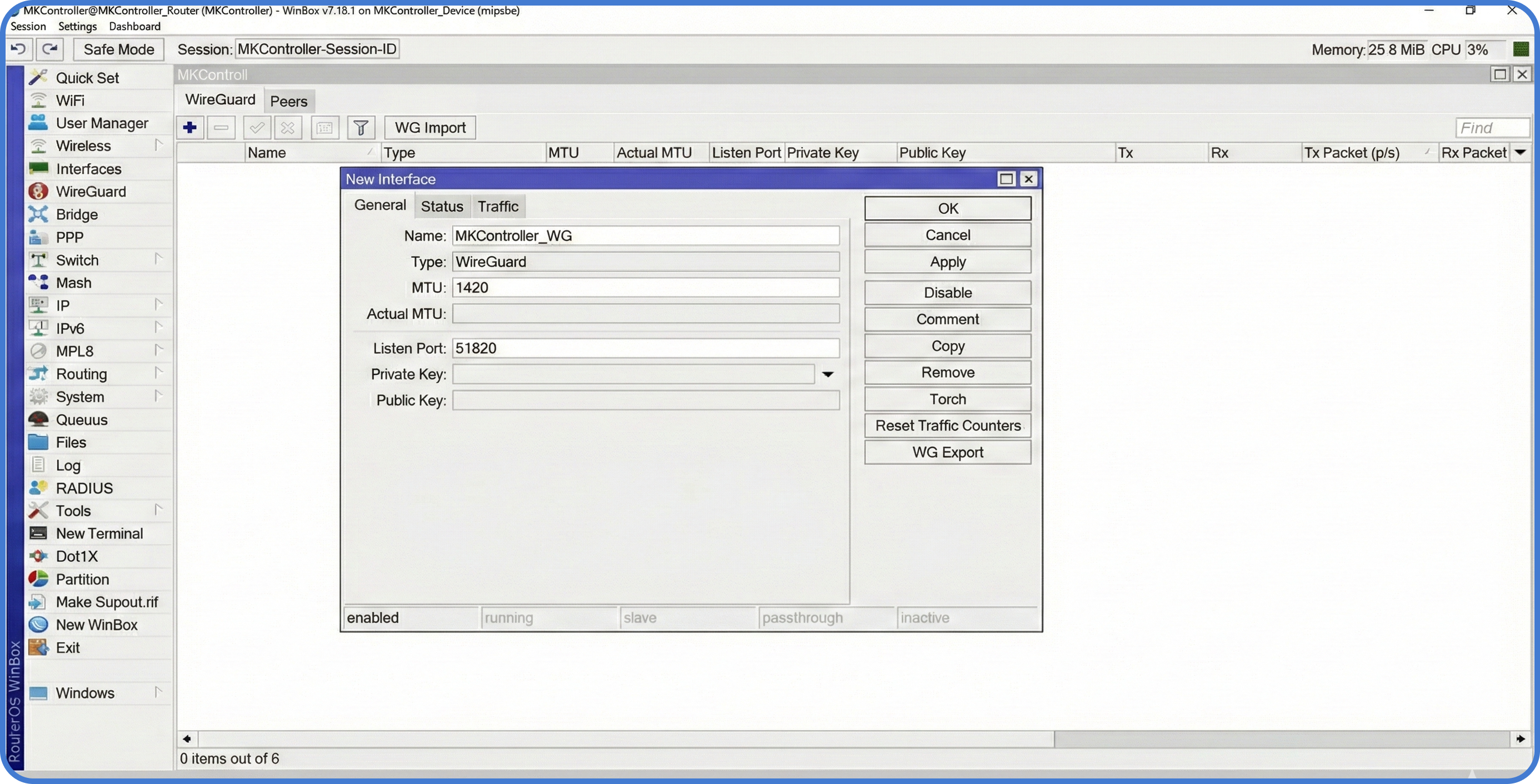

ステップ1:WireGuardインターフェースの作成

まず、MikroTikルーター上にトンネルインターフェースを定義します。

- WinBoxを開き、WireGuardメニューに移動。

- **+**ボタンをクリックして新規インターフェースを追加。

- 名前を

WG-Clientに設定。 - 秘密鍵を貼り付け。MikroTikが対応する公開鍵を自動生成します。

- OKをクリック。

次に、VPNサービスから提供されたIPアドレスをIP > Addressesでこの新しいインターフェースに割り当てます。

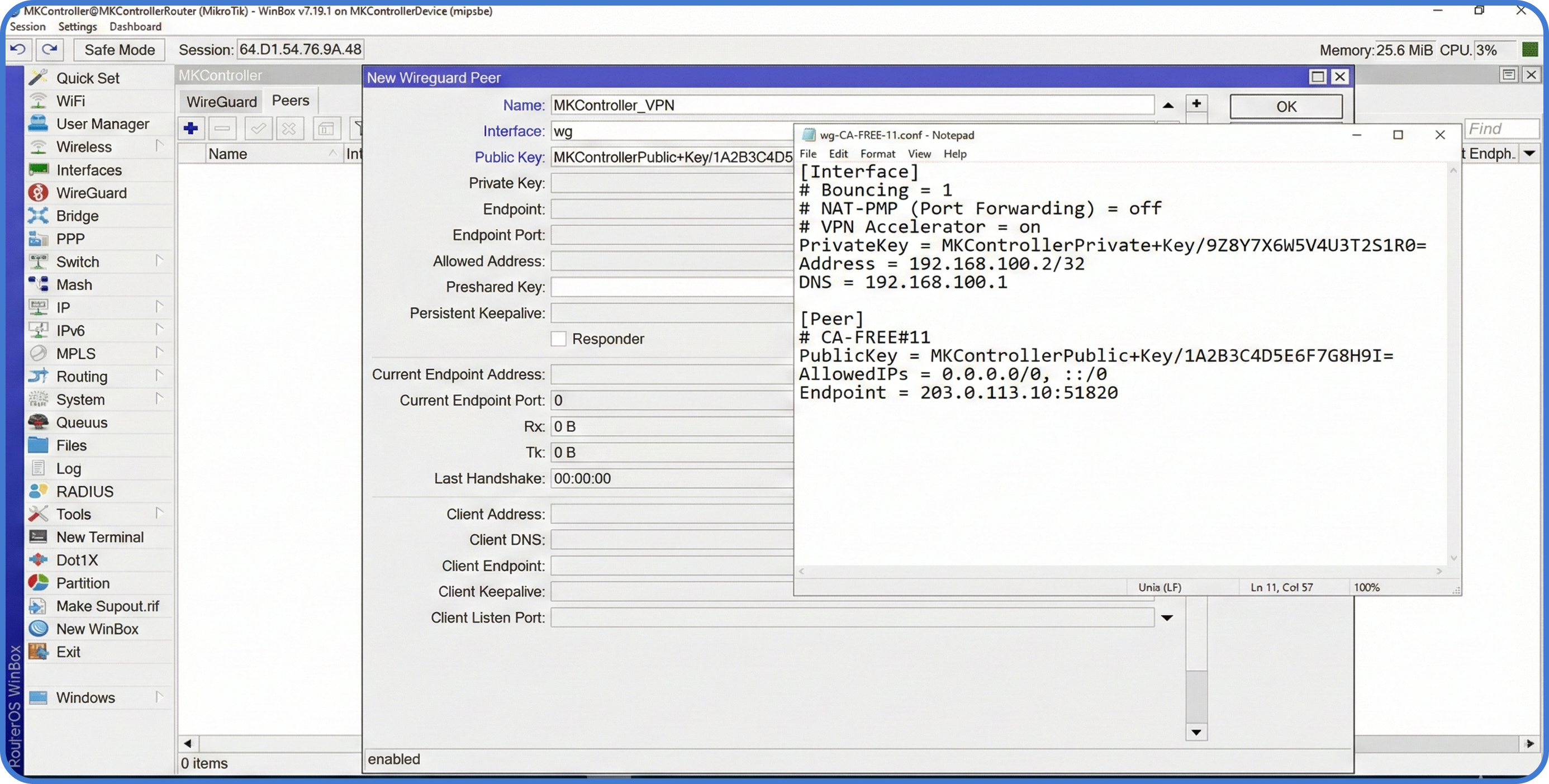

ステップ2:ピアの設定

「ピア」は接続先のリモートサーバーです。

- WireGuardウィンドウでPeersタブに移動。

WG-Clientインターフェースを選択。- リモートサーバーの公開鍵を入力。

- エンドポイントとエンドポイントポートを設定。

- 許可されたIPに

0.0.0.0/0を入力(これでトラフィックは許可されますが、すぐには全て自動的にルーティングされません)。

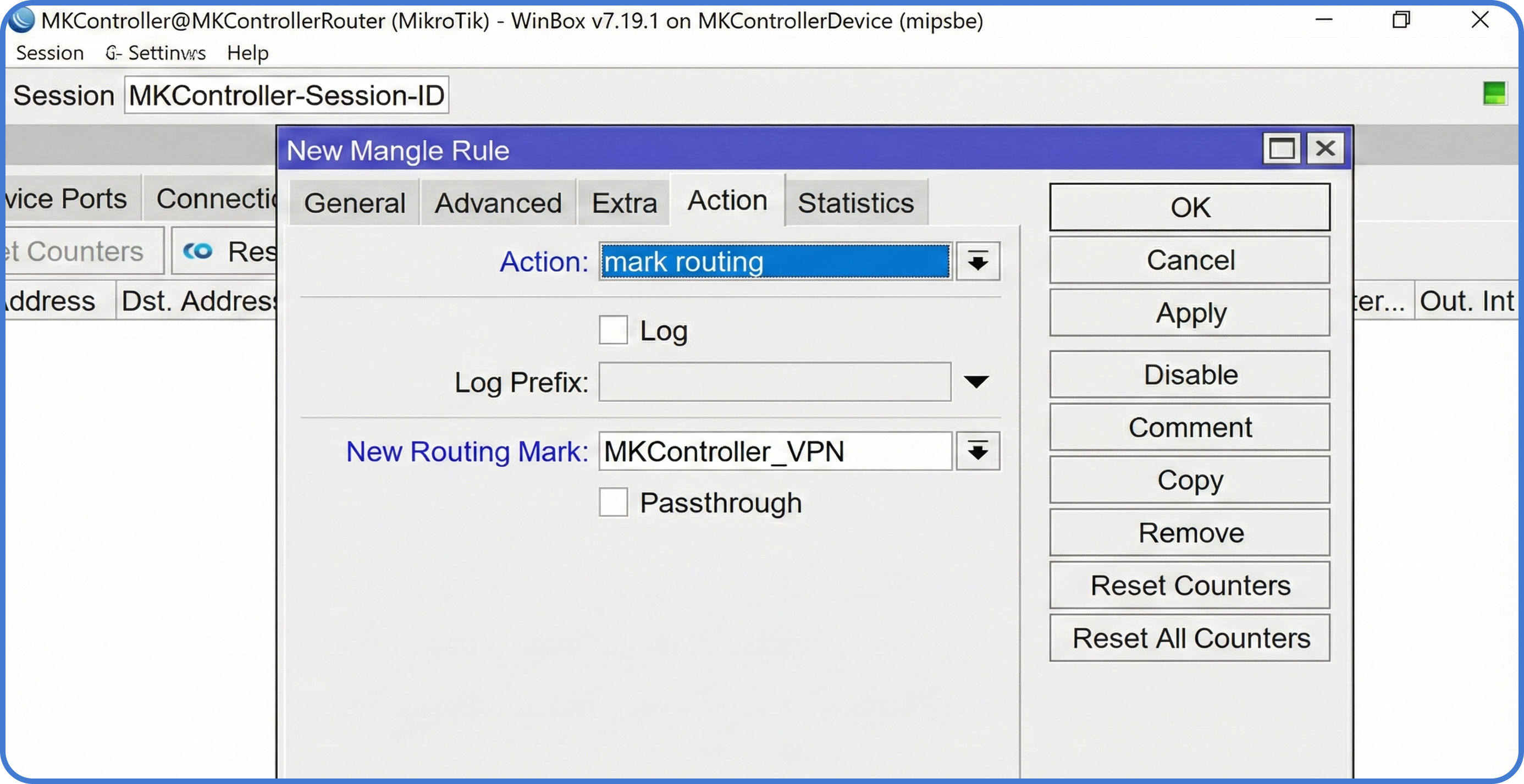

ステップ3:ポリシーベースルーティング(PBR)

通常、ネットワーク全体をVPNに乗せたいわけではありません。特定のサーバーやPCだけをトンネルに通したい場合があります。これにはMangleルールを使います。

IP > Firewall > Mangleに移動。- 新しいルールを作成:

Chain: prerouting。 - 送信元アドレス: トンネル化したいローカルデバイスのIP(例:

192.168.88.50)を入力。 - アクション:

mark routingを選択。 - 新しいルーティングマーク:

via-wireguardと命名。 - 「通過させる(Pass Through)」のチェックを外す。

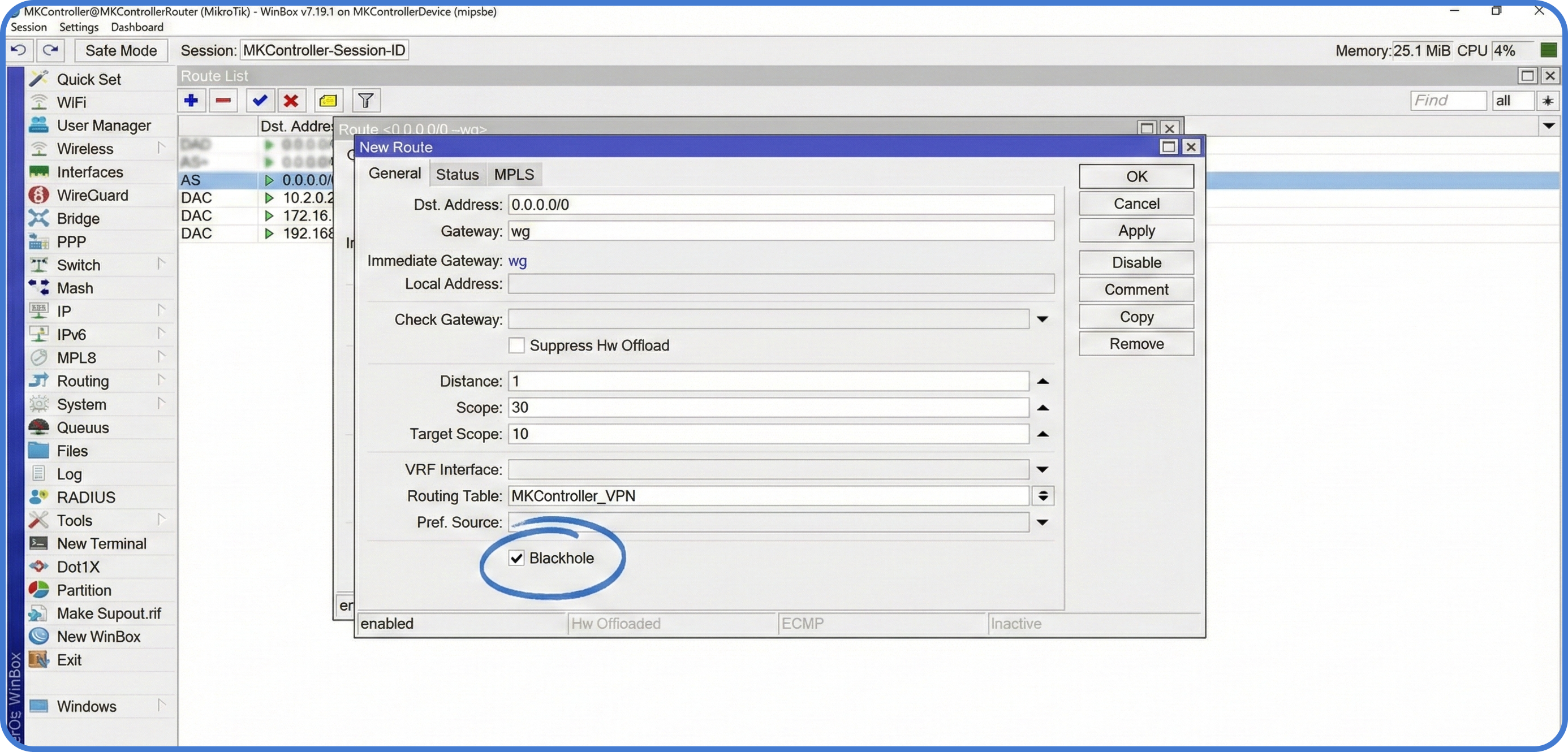

ステップ4:ルーティングと「キルスイッチ」

次に、via-wireguardというマークの付いたトラフィックは必ずトンネル経由にするとルーターに伝えます。

IP > Routesに移動。- 新しいルートを追加:

Gateway: WG-Client、Routing Table: via-wireguard。 - キルスイッチ: 同じルーティングテーブル(

via-wireguard)で2つ目のルートを追加し、タイプをblackholeにし、距離を高く設定。

注意: ブラックホールルートはWireGuardトンネルが切断された場合にトラフィックの「漏れ」を防ぎ、通常のISP経由で流出しないよう遮断します。

MKControllerについて

この情報がMikroTikとインターネットの扱いに役立てば幸いです!🚀

設定の微調整やネットワークの混乱を整理したいときも、MKControllerはあなたの生活をシンプルにします。

集中管理クラウド、自動セキュリティ更新、誰でも使いやすいダッシュボードで、運用のアップグレードに必要な全てを提供します。

👉 無料3日間トライアルを始める — mkcontroller.comで、簡単なネットワーク管理を体験してください。