Hvordan sette opp WireGuard VPN-klient på MikroTik

Sammendrag > Lær hvordan du konfigurerer en MikroTik-ruter som WireGuard-klient. Denne tekniske guiden dekker nøkkelgenerering, peer-konfigurasjon og avanserte rutingsteknikker som Mangle-regler for spesifikk enhetstunneling og implementering av en ‘Kill Switch’ for å forhindre datalekkasjer.

Hvordan sette opp WireGuard VPN-klient på MikroTik

WireGuard har revolusjonert måten vi tenker VPN på med MikroTik-rutere. Siden lanseringen av RouterOS v7 har brukere tilgang til en protokoll som er betydelig raskere og enklere å revidere enn eldre alternativer som OpenVPN eller L2TP/IPsec. I denne guiden går vi gjennom den tekniske prosessen for å sette opp MikroTik som WireGuard-klient med fokus på detaljert kontroll over lokal trafikk.

Skaff dine WireGuard-legitimasjoner

Før du åpner WinBox, trenger du en konfigurasjon fra VPN-leverandøren din (som Proton VPN eller NordVPN). WireGuard baserer seg på en utveksling av offentlig/privat nøkkelpar. Sørg for å ha følgende informasjon klar:

- Privat Nøkkel: For MikroTik-grensesnittet.

- Offentlig Nøkkel: Fra VPN-serveren.

- Endepunktadresse og Port: Serverens IP eller URL.

- Tillatte IP-er: Vanligvis

0.0.0.0/0for full tunnel.

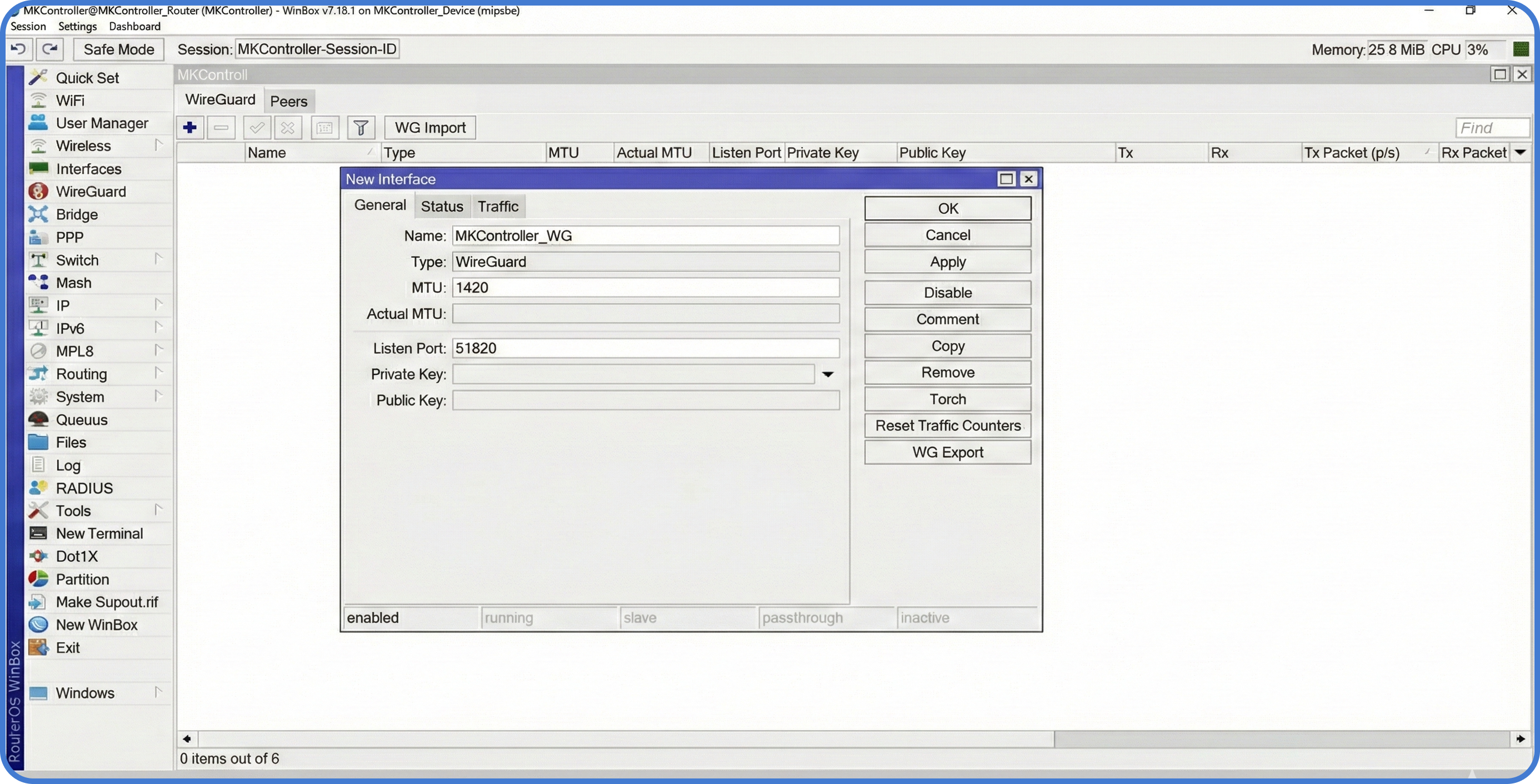

Steg 1: Opprett WireGuard-grensesnittet

Først må vi definere tunnelgrensesnittet på MikroTik-ruteren.

- Åpne WinBox og gå til menyen WireGuard.

- Klikk på +-knappen for å legge til et nytt grensesnitt.

- Gi det navnet

WG-Client. - Lim inn din Privat Nøkkel. MikroTik genererer automatisk den tilhørende offentlige nøkkelen.

- Klikk OK.

Deretter tildeler du IP-adressen gitt av VPN-tjenesten til dette nye grensesnittet under IP > Addresses.

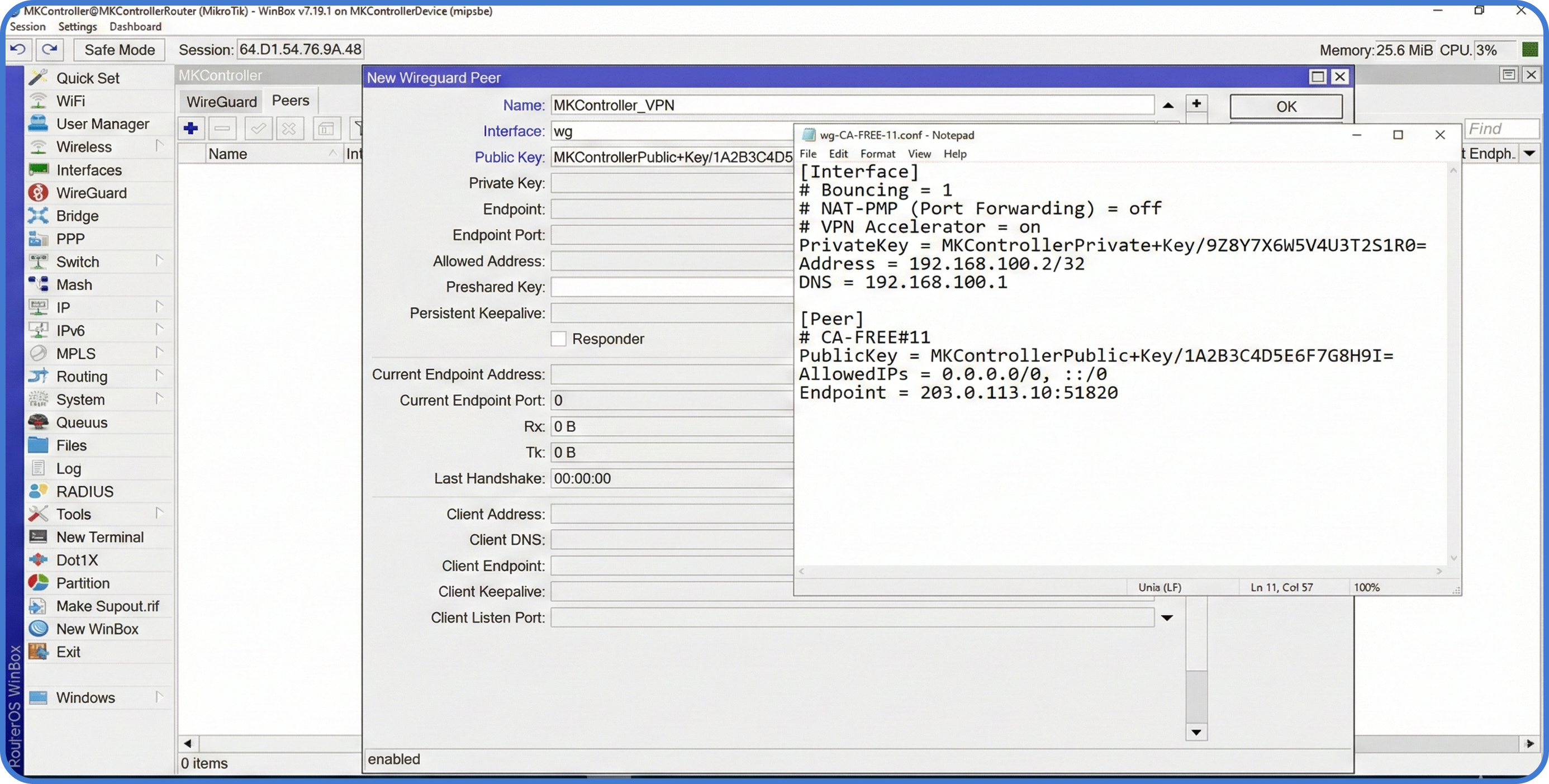

Steg 2: Konfigurer peer

“Peer” er den eksterne serveren du kobler til.

- I WireGuard-vinduet, gå til fanen Peers.

- Velg grensesnittet

WG-Client. - Skriv inn Offentlig Nøkkel til den eksterne serveren.

- Sett Endepunkt og Endeport.

- I Tillatte IP-er, skriv

0.0.0.0/0(dette tillater trafikk, men ruter ikke automatisk alt ennå).

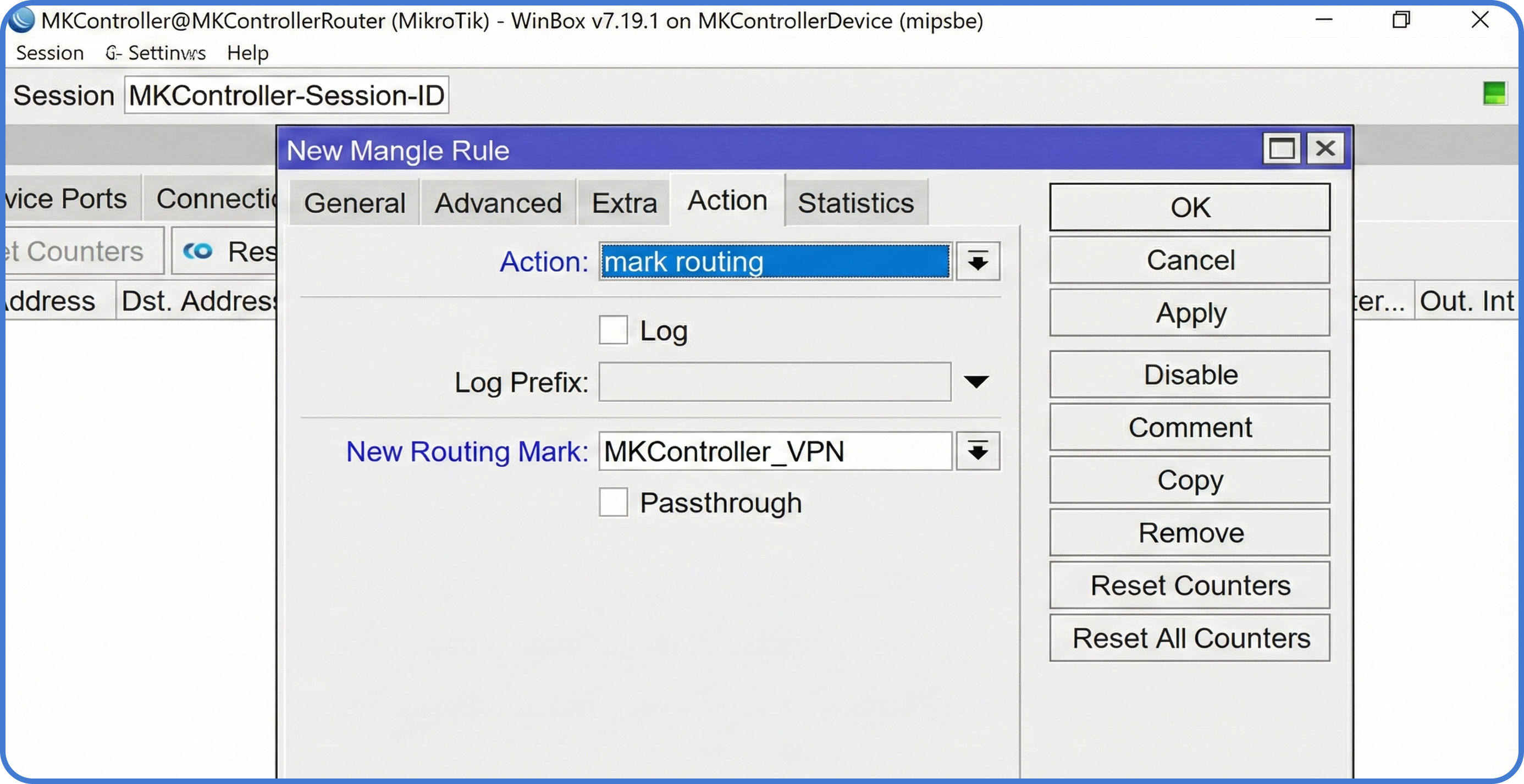

Steg 3: Policy-basert ruting (PBR)

Vanligvis ønsker du ikke at hele nettverket skal gå via VPN. Kanskje bare en spesifikk server eller PC skal bruke tunnelen. Dette oppnår vi med Mangle-regler.

- Gå til

IP > Firewall > Mangle. - Opprett en ny regel:

Chain: prerouting. - Kildeadresse: Skriv inn lokal IP til enheten som skal tuneles (f.eks.

192.168.88.50). - Handling:

mark routing. - Ny ruteringsmerke: Gi den navnet

via-wireguard. - Fjern haken for “Pass Through”.

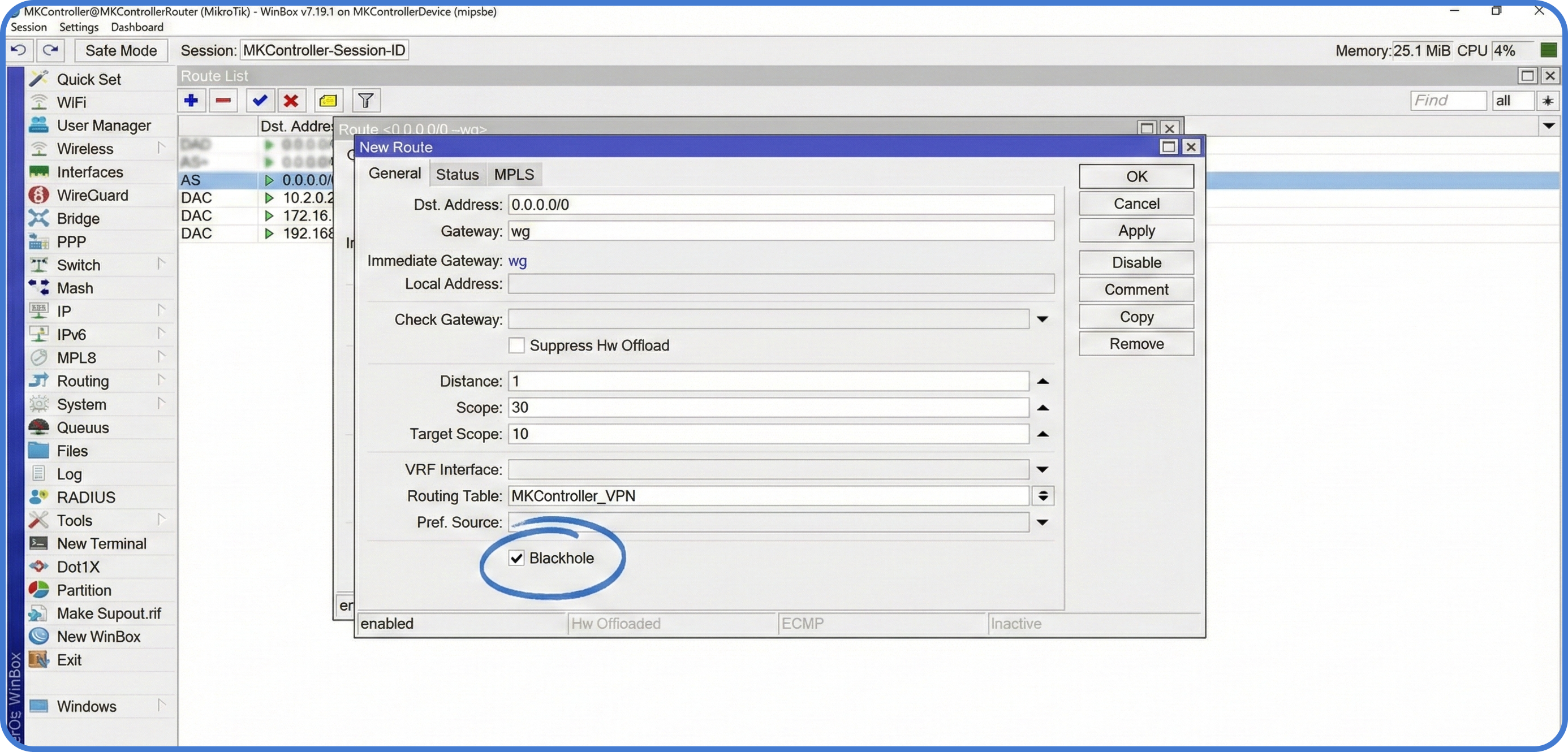

Steg 4: Ruting og “Kill Switch”

Fortell nå ruteren at all trafikk merket via-wireguard må gå gjennom tunnelen.

- Gå til

IP > Routes. - Legg til en ny rute:

Gateway: WG-Client,Routing Table: via-wireguard. - Kill Switch: Legg til en andre rute med samme rutetabell (

via-wireguard), men sett Type tilblackholeog høyere avstand.

Merk: Blackhole-ruten sikrer at hvis WireGuard-tunnelen går ned, blir enhetens trafikk droppet i stedet for å “lekke” ut via vanlig ISP-tilkobling.

Om MKController

Håper innsikten over hjalp deg å navigere din MikroTik- og internettverden litt bedre! 🚀

Enten du finjusterer konfigurasjoner eller bare ønsker å skape orden i nettverkskaoset, er MKController her for å gjøre livet ditt enklere.

Med sentralisert skyløsning, automatiske sikkerhetsoppdateringer og et dashbord alle kan mestre, har vi det som trengs for å oppgradere driften din.

👉 Start din gratis 3-dagers prøveperiode nå på mkcontroller.com — og se hvordan enkelt nettverkskontroll virkelig ser ut.