WireGuard Client VPN op MikroTik Configureren

Samenvatting > Leer hoe je een MikroTik-router configureert als WireGuard-client. Deze technische gids behandelt sleutelgeneratie, peerconfiguratie en geavanceerde routingtechnieken zoals Mangle-regels voor specifieke apparaat-tunneling en de implementatie van een ‘Kill Switch’ om datalekken te voorkomen.

WireGuard Client VPN op MikroTik Configureren

WireGuard heeft onze visie op VPN’s op MikroTik-routers veranderd. Sinds de release van RouterOS v7 hebben gebruikers toegang tot een protocol dat veel sneller is en eenvoudiger te auditen dan oudere opties zoals OpenVPN of L2TP/IPsec. In deze gids doorlopen we het technische proces om je MikroTik als WireGuard-client in te stellen, met speciale aandacht voor gedetailleerde controle over je lokale verkeer.

Jouw WireGuard-gegevens Krijgen

Voordat je WinBox opent, heb je een configuratie nodig van je VPN-provider (zoals Proton VPN of NordVPN). WireGuard werkt met een publiek/privé-sleuteluitwisseling. Zorg dat je de volgende gegevens bij de hand hebt:

- Privésleutel: Voor je MikroTik-interface.

- Publieke Sleutel: Van de VPN-server.

- Endpoint-adres & poort: Het IP-adres of de URL van de server.

- Toegestane IP’s: Meestal

0.0.0.0/0voor een volledige tunnel.

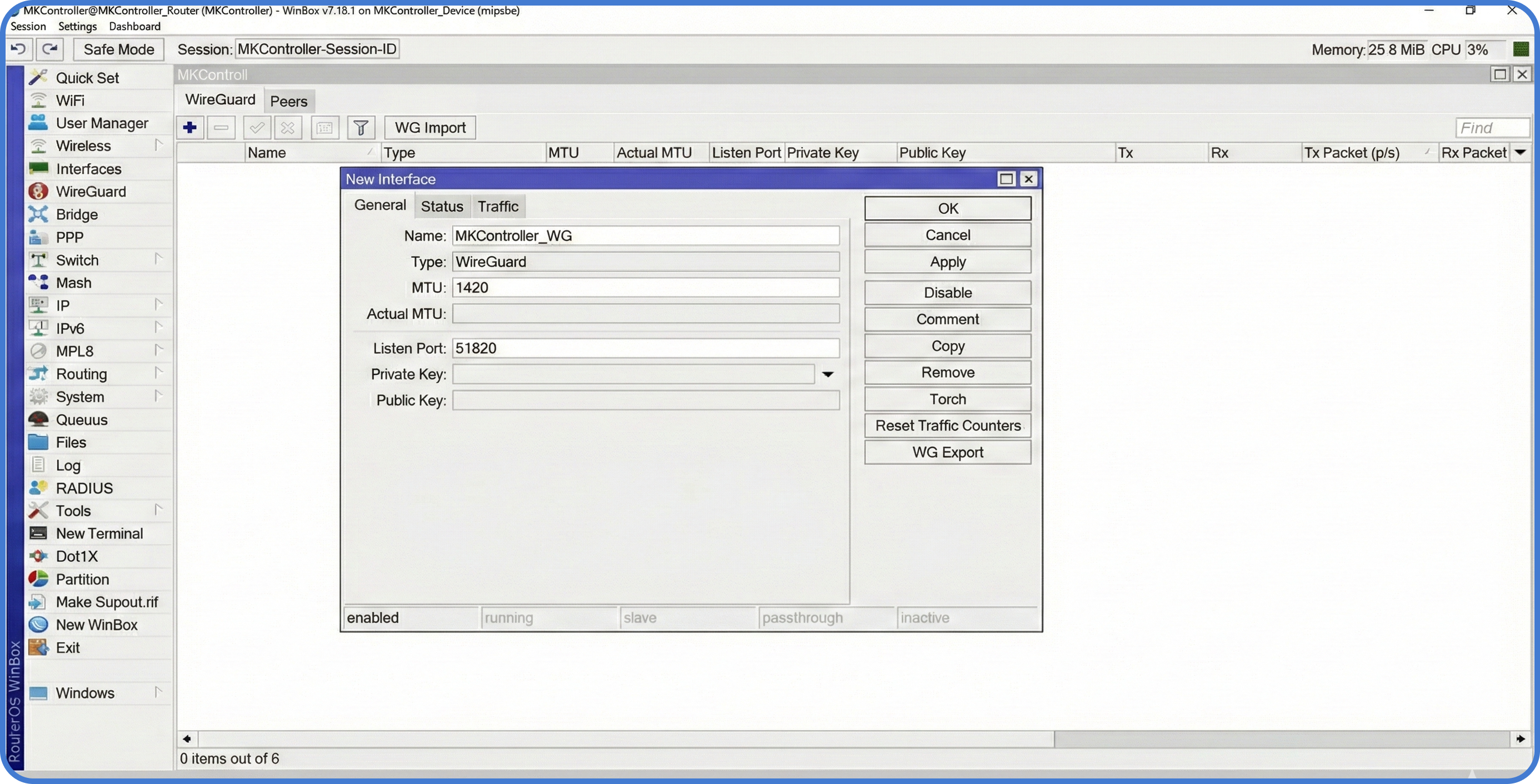

Stap 1: Maak de WireGuard-interface

Eerst definiëren we de tunnelinterface op de MikroTik-router.

- Open WinBox en ga naar het menu WireGuard.

- Klik op de + knop om een nieuwe interface toe te voegen.

- Noem deze

WG-Client. - Plak je Privésleutel. MikroTik genereert automatisch de bijbehorende publieke sleutel.

- Klik op OK.

Ken vervolgens het IP-adres toe dat je VPN-service aan deze nieuwe interface heeft verstrekt onder IP > Addresses.

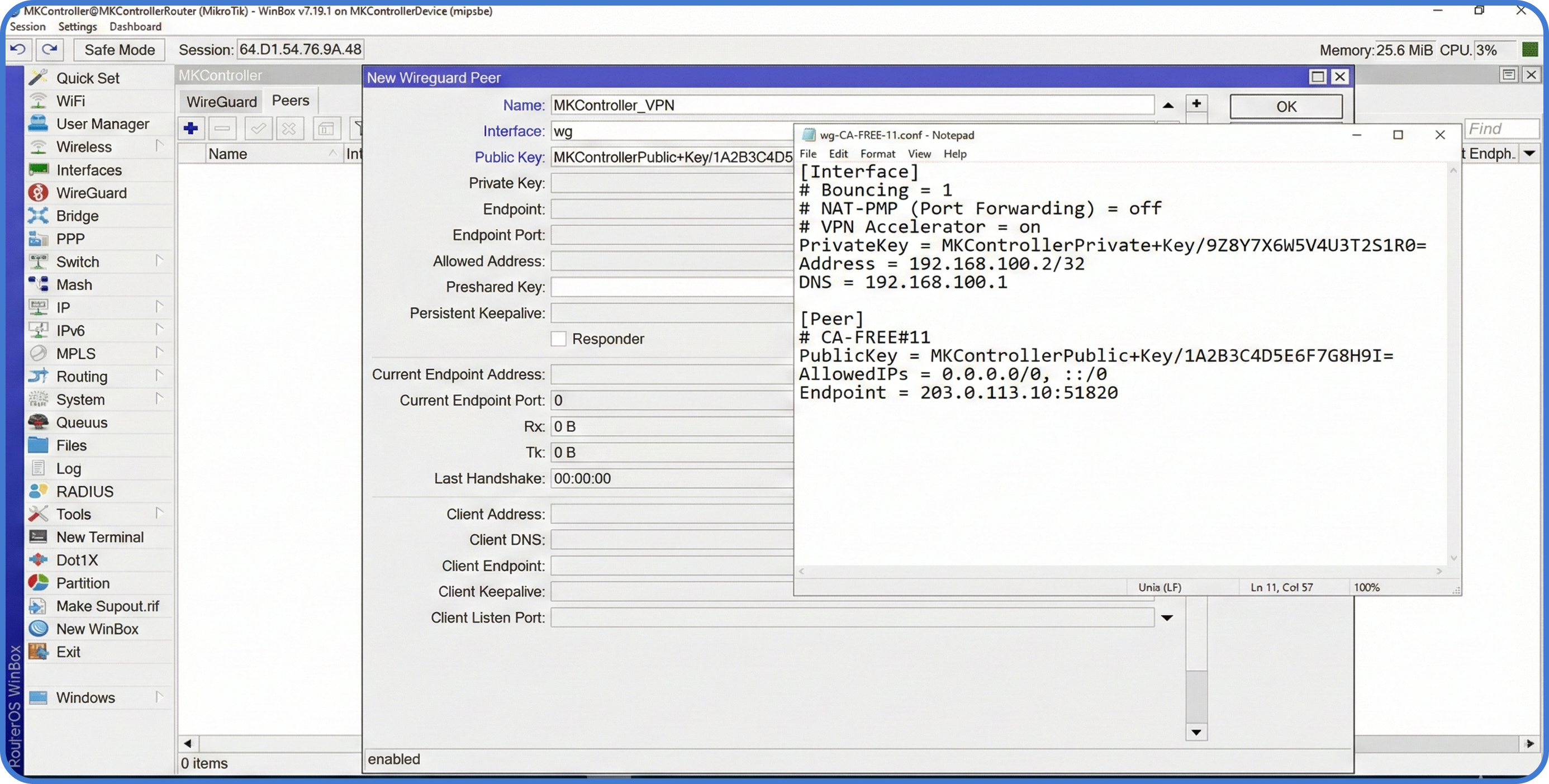

Stap 2: Configureer de Peer

De “Peer” is de externe server waarmee je verbinding maakt.

- Ga in het WireGuard-venster naar het tabblad Peers.

- Selecteer je

WG-Clientinterface. - Voer de Publieke Sleutel van de externe server in.

- Stel de Endpoint en Endpoint-poort in.

- Voer onder Allowed IPs

0.0.0.0/0in (dit staat verkeer toe, maar routeert nog niet automatisch alles).

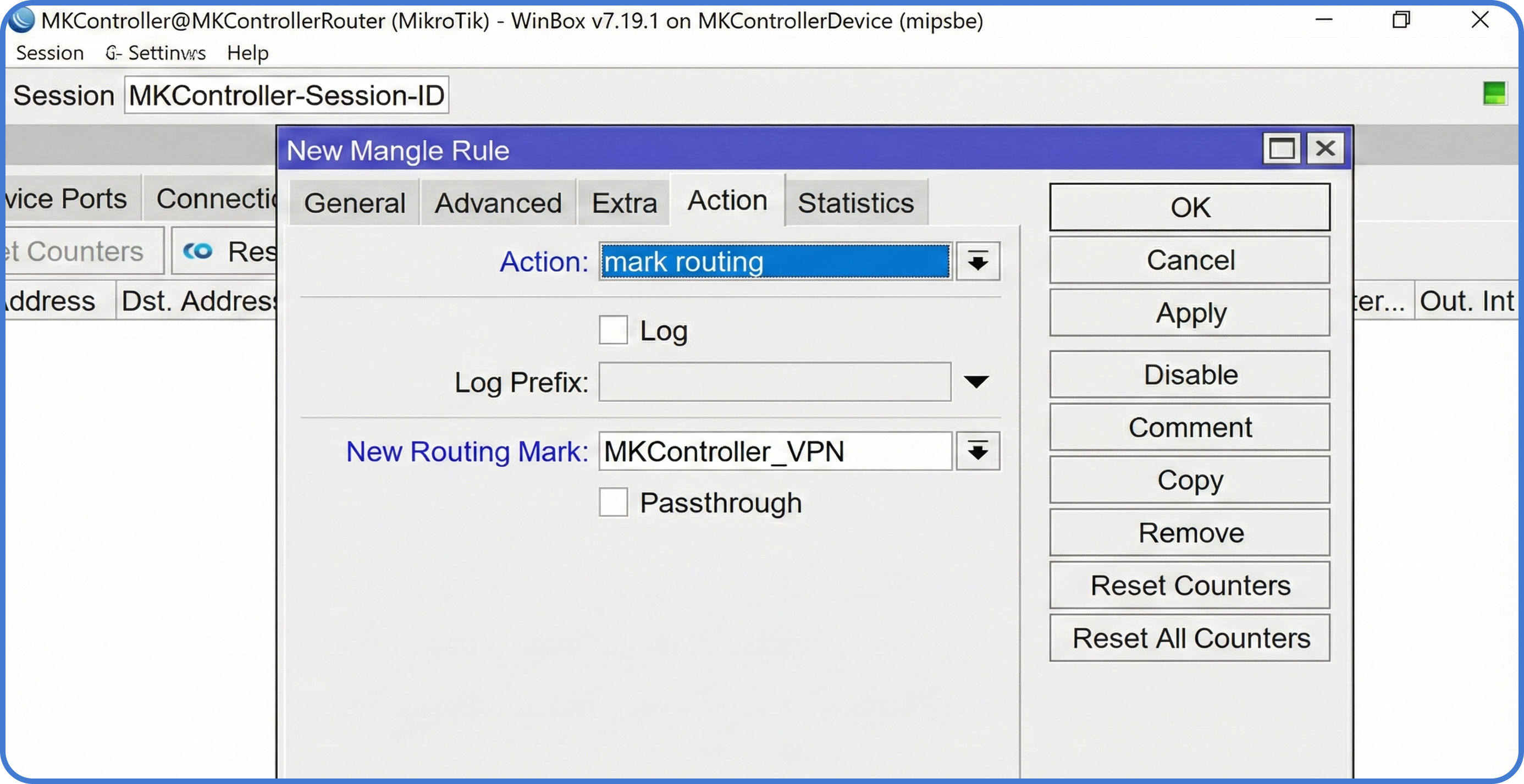

Stap 3: Beleid-gebaseerde Routing (PBR)

Gewoonlijk wil je niet dat je hele netwerk via de VPN loopt. Misschien wil je dat alleen een specifieke server of pc de tunnel gebruikt. Dit bereiken we met Mangle-regels.

- Ga naar

IP > Firewall > Mangle. - Maak een nieuwe regel aan:

Chain: prerouting. - Src. Address: Voer het lokale IP-adres in van het apparaat dat je wilt tunnelen (bijv.

192.168.88.50). - Actie:

mark routing. - Nieuwe Routing Markering: Noem deze

via-wireguard. - Haal het vinkje weg bij “Pass Through”.

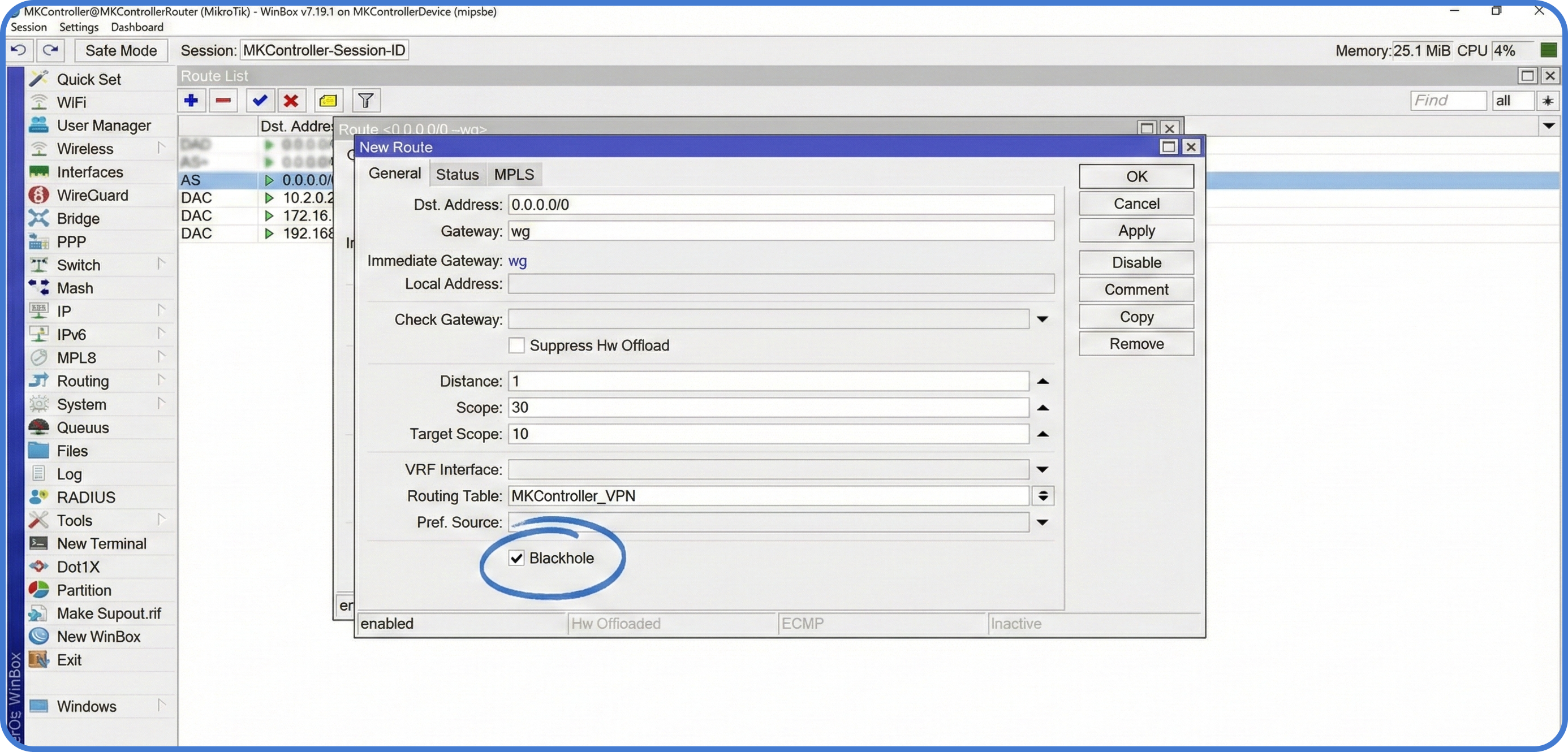

Stap 4: Routing en de “Kill Switch”

Vertel nu aan de router dat alle verkeer met markering via-wireguard door de tunnel moet gaan.

- Ga naar

IP > Routes. - Voeg een nieuwe route toe:

Gateway: WG-Client,Routing Table: via-wireguard. - De Kill Switch: Voeg een tweede route toe voor dezelfde Routing Table (

via-wireguard), maar zet het Type opblackholemet een hogere afstand.

Let op: De blackhole-route zorgt ervoor dat als de WireGuard-tunnel wegvalt, het verkeer van het apparaat wordt gedropt in plaats van “gelekt” via je standaard ISP-verbinding.

Over MKController

Hopelijk hebben de bovenstaande inzichten je geholpen om je MikroTik- en internetwereld beter te doorgronden! 🚀

Of je nu je configuraties verfijnt of gewoon orde wil scheppen in de netwerkchaos, MKController staat klaar om je leven eenvoudiger te maken.

Met gecentraliseerd cloudbeheer, geautomatiseerde beveiligingsupdates en een dashboard dat iedereen kan gebruiken, hebben we wat nodig is om jouw operatie te upgraden.

👉 Start je gratis proefperiode van 3 dagen nu op mkcontroller.com — en ervaar wat moeiteloze netwerkcontrole echt is.