Configurar DNS sobre HTTPS (DoH) no MikroTik v7

Resumo Proteja sua privacidade de navegação implementando DNS sobre HTTPS (DoH) no MikroTik RouterOS v7. Este guia completo mostra como instalar certificados, configurar o resolvedor com segurança usando Cloudflare e verificar se todas as consultas DNS permanecem criptografadas e ocultas de ISPs ou atacantes na rede local.

Como configurar DNS sobre HTTPS (DoH) no MikroTik RouterOS v7

Privacidade já não é um luxo no ambiente digital moderno; é uma necessidade. Por padrão, a maioria dos roteadores usa DNS padrão, que transmite suas solicitações de sites em texto puro. Isso significa que seu Provedor de Internet (ISP), ou até mesmo um atacante conectado ao seu Wi-Fi local, pode monitorar cada domínio que você visita. Para resolver isso, DNS sobre HTTPS (DoH) criptografa essas solicitações usando o mesmo protocolo da navegação segura na web (HTTPS/TLS).

Implementar DoH no seu roteador MikroTik garante que a “lista telefônica” da internet permaneça privada. Em vez de enviar solicitações pela vulnerável porta UDP 53, elas são encapsuladas em um túnel criptografado pela porta 443.

Requisitos técnicos

Antes de entrar na configuração, há pontos críticos que você deve verificar para evitar falhas na conexão criptografada.

1. Relógio do sistema preciso

Como o DoH depende de certificados SSL/TLS, a hora do roteador precisa estar correta. Se o relógio estiver errado, a validação do certificado falhará e seu DNS pode parar de funcionar completamente.

- Vá em System > Clock e confirme se a data e a hora estão corretas.

- Recomendação: use um cliente NTP para manter o horário sincronizado automaticamente.

2. Versão do RouterOS

Este guia é específico para o RouterOS v7. Embora alguns recursos de DoH existissem em versões v6 mais recentes, o v7 oferece a estabilidade e o suporte a cifras modernas necessários para conexões DoH confiáveis com provedores como Cloudflare e Google.

Passo 1: Baixar e importar certificados

Para verificar que o servidor da Cloudflare é quem diz ser, seu MikroTik precisa de uma Autoridade Certificadora (CA) raiz. Sem isso, o roteador não consegue estabelecer um “handshake” seguro com o servidor DNS.

- Abra o Terminal no WinBox.

- Use o comando

fetchpara baixar a CA raiz:Terminal window /tool fetch url=[https://ssl.com/repo/certs/SSLcomRootCertificationAuthorityECC.pem](https://ssl.com/repo/certs/SSLcomRootCertificationAuthorityECC.pem) - Importe o arquivo para o repositório de certificados do roteador:

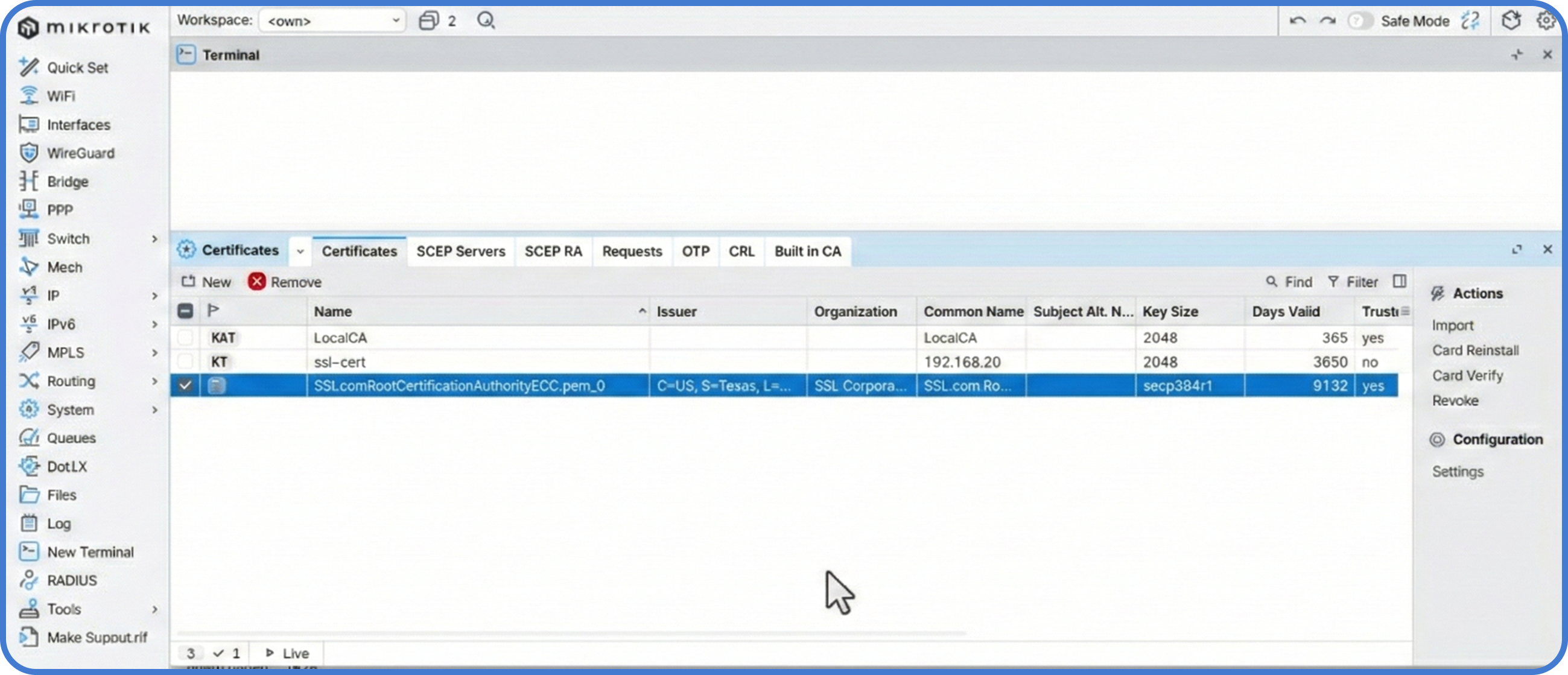

Terminal window /certificate import file-name=SSLcomRootCertificationAuthorityECC.pem passphrase="" - Confirme a importação em System > Certificates. Você deve ver a CA listada, indicando que seu roteador agora confia no endpoint.

Passo 2: Configurar o resolvedor DoH

Com o certificado no lugar, agora podemos configurar o DNS. Vamos usar a Cloudflare (1.1.1.1), pois é um dos provedores mais rápidos e focados em privacidade disponíveis.

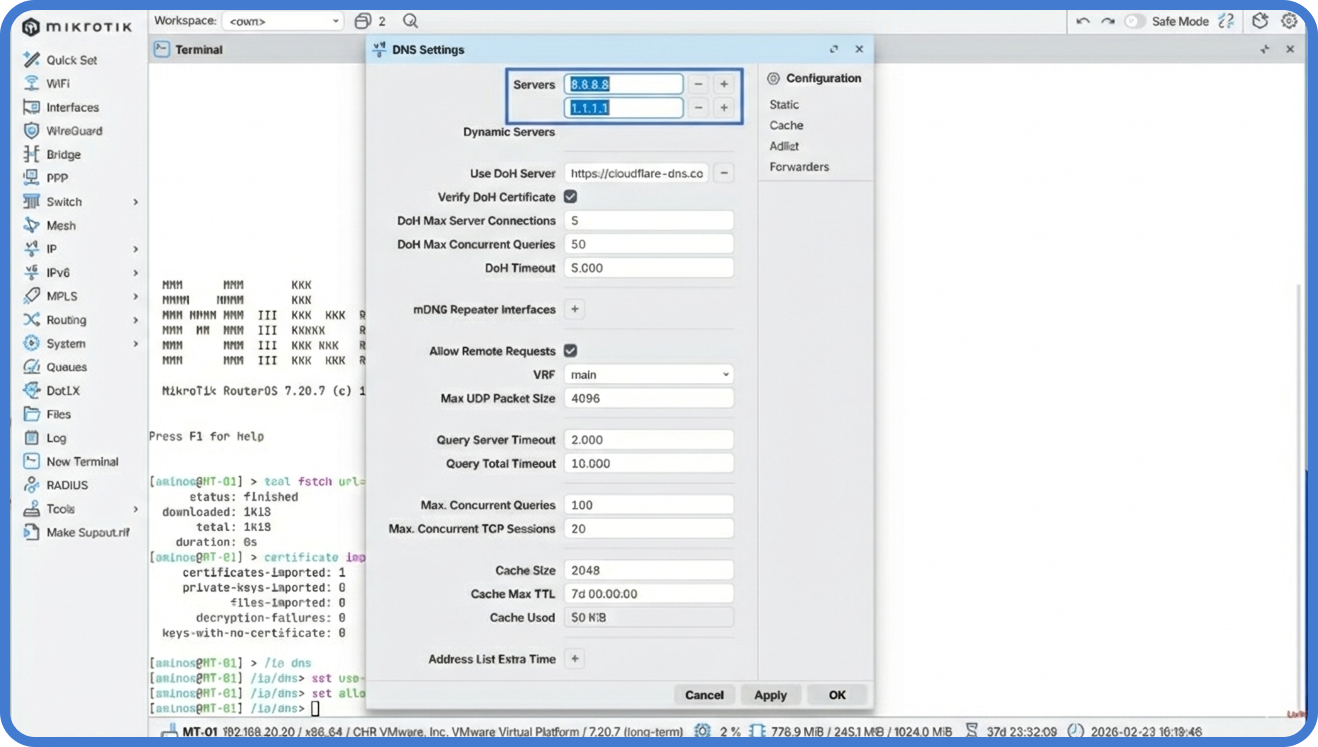

- Vá em IP > DNS.

- No campo Use DoH Server, informe a seguinte URL:

https://1.1.1.1/dns-query - Marque Verify DoH Certificate. Isso garante que o roteador valide o certificado que acabamos de importar.

- Certifique-se de que Allow Remote Requests esteja marcado. Isso permite que os dispositivos na sua rede usem o MikroTik como gateway DNS seguro.

- Higienização crítica: para máxima segurança, aponte seus clientes para usarem o IP do MikroTik como servidor DNS, em vez de IPs externos.

Passo 3: Verificação no cliente

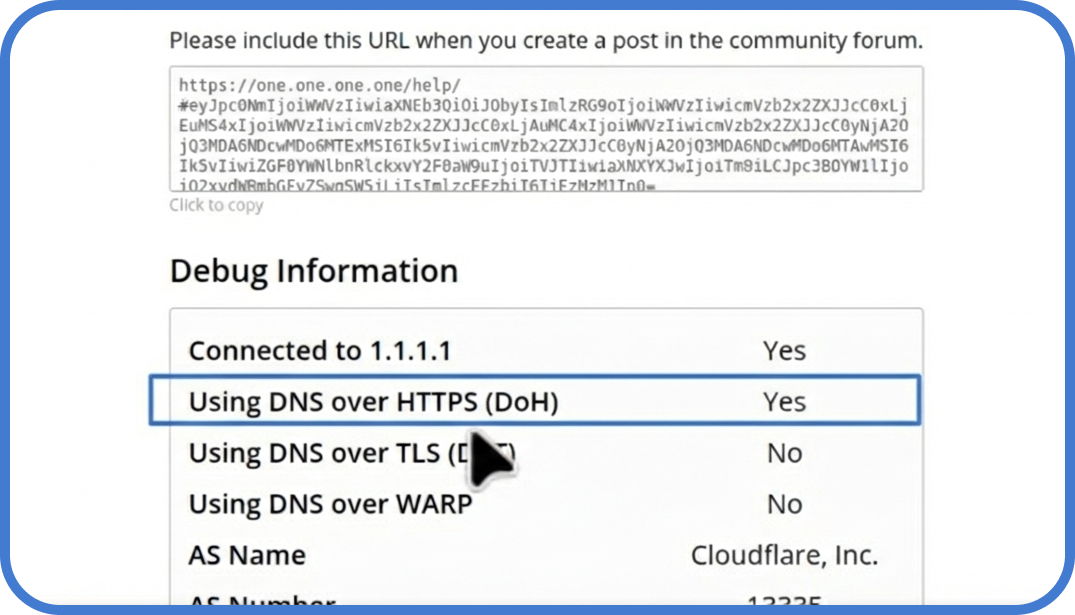

Mesmo com o roteador configurado, você deve garantir que seus dispositivos locais realmente estão usando o caminho criptografado.

- No seu computador, certifique-se de que o DNS esteja configurado para o endereço IP do seu roteador MikroTik.

- Abra o navegador e acesse a Página de ajuda da Cloudflare.

- Aguarde a conclusão do teste. Procure a linha: “Using DNS over HTTPS (DoH)”. Ela deve mostrar Yes.

Solução de problemas e monitoramento

Se você tiver problemas e os sites não carregarem, é possível monitorar o tráfego DoH nos logs do MikroTik para identificar falhas de handshake ou timeouts de conexão.

- Verificar logs: execute o comando abaixo no terminal para ver eventos específicos de DoH:

Terminal window /log print where message~"doh" - Erro comum: se os logs mostrarem “SSL error”, revise System > Clock. Uma diferença de poucos minutos pode fazer o certificado parecer inválido.

Onde o MKController ajuda: escalar essas configurações de privacidade para múltiplas filiais ou sites de clientes é um grande desafio. O MKController permite aplicar essas configurações de DoH e certificados Root CA em todo o seu inventário de roteadores de uma só vez. Além disso, se um certificado expirar ou o relógio sair do sincronismo em uma unidade remota, nosso painel exibe alertas imediatos para você corrigir antes que o cliente perca conectividade.

Sobre o MKController

Espero que o conteúdo acima tenha te ajudado a navegar um pouco melhor pelo seu universo Mikrotik e Internet! 🚀

Seja ajustando configurações ou tentando colocar ordem no caos da rede, o MKController está aqui para simplificar sua vida.

Com gerenciamento centralizado em nuvem, atualizações de segurança automatizadas e um painel que qualquer pessoa domina, você tem o que precisa para elevar sua operação.

👉 Comece seu teste grátis de 3 dias agora em mkcontroller.com — e descubra como é ter controle de rede sem esforço.