Cum să Configurezi VPN Client WireGuard pe MikroTik

Rezumat > Aflați cum să configurați un router MikroTik ca client WireGuard. Acest ghid tehnic acoperă generarea cheilor, configurarea peer-ului și tehnici avansate de rutare, precum regulile Mangle pentru tunelare specifică dispozitivelor și implementarea unui “Kill Switch” pentru evitarea scurgerilor de date.

Cum să Configurezi VPN Client WireGuard pe MikroTik

WireGuard a revoluționat modul în care percepem VPN-urile pe routerele MikroTik. De la lansarea RouterOS v7, utilizatorii au acces la un protocol mult mai rapid și mai ușor de auditat comparativ cu opțiunile clasice precum OpenVPN sau L2TP/IPsec. În acest ghid, vom parcurge procesul tehnic de configurare a MikroTik-ului ca un client WireGuard, concentrându-ne pe control granular al traficului local.

Obținerea Credințialelor WireGuard

Înainte să deschideți WinBox, trebuie să aveți o configurație de la furnizorul dvs. VPN (exemplu: Proton VPN sau NordVPN). WireGuard se bazează pe un schimb de chei publice/private. Asigurați-vă că aveți pregătite următoarele date:

- Cheie Privată: Pentru interfața MikroTik.

- Cheie Publică: De la serverul VPN.

- Adresă Endpoint și Port: IP-ul sau URL-ul serverului.

- IP-uri Permise: De obicei

0.0.0.0/0pentru tunel complet.

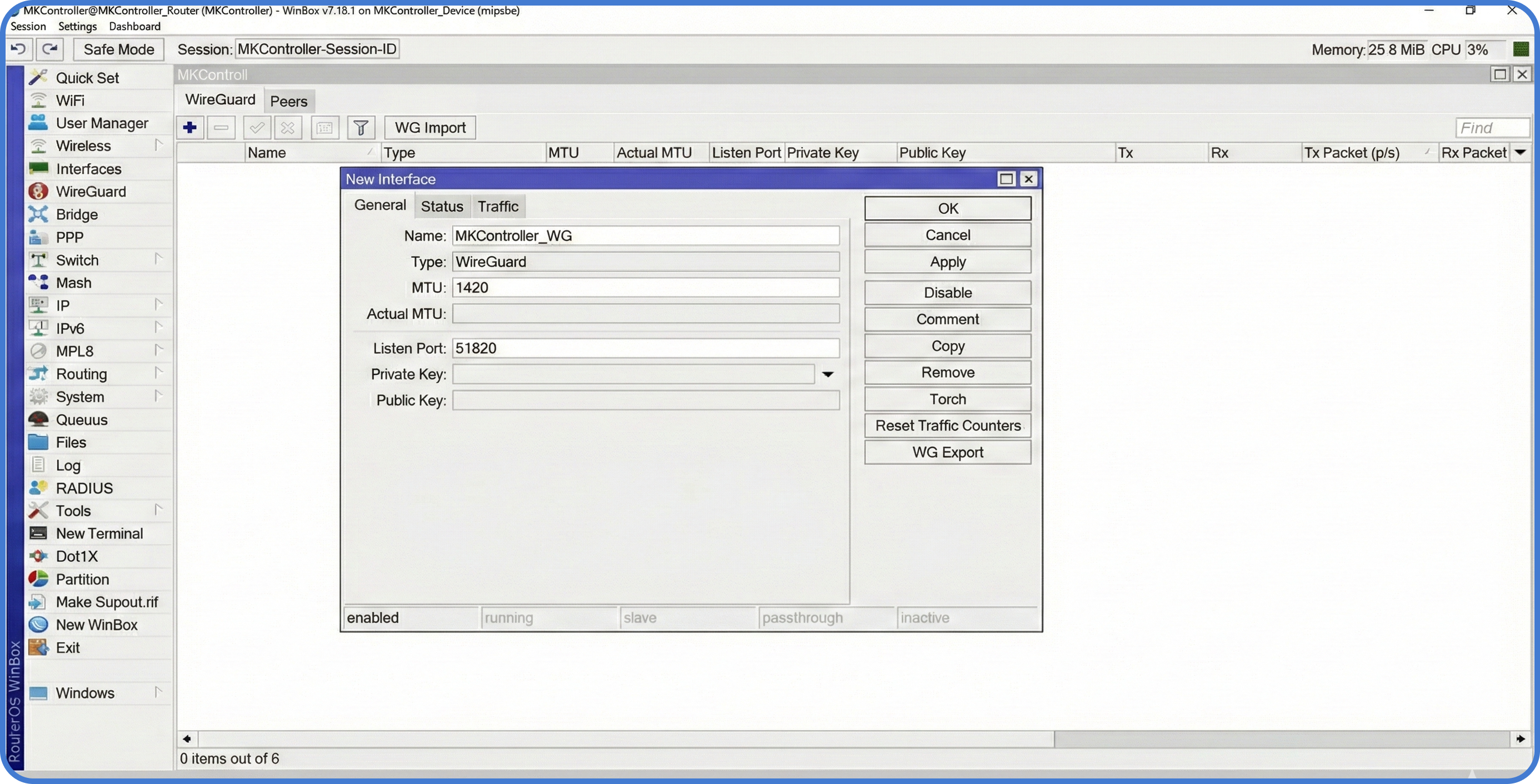

Pasul 1: Crearea Interfeței WireGuard

Mai întâi, trebuie să definim interfața tunel pe routerul MikroTik.

- Deschideți WinBox și accesați meniul WireGuard.

- Apăsați butonul + pentru a adăuga o interfață nouă.

- Denumiți-o

WG-Client. - Lipiți Cheia Privată. MikroTik va genera automat cheia publică corespunzătoare.

- Apăsați OK.

Apoi, alocați adresa IP furnizată de serviciul VPN acestei noi interfețe accesând IP > Addresses.

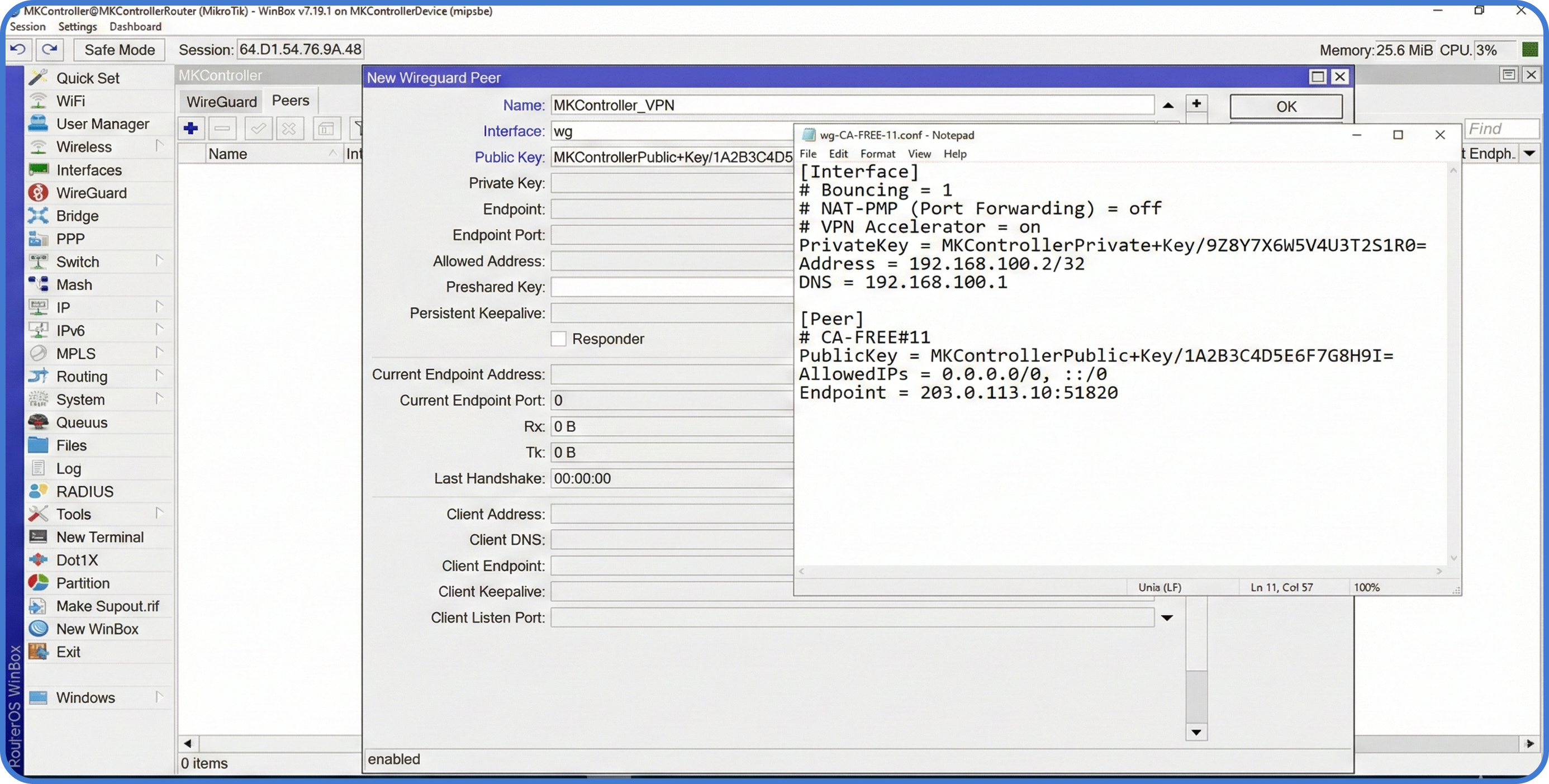

Pasul 2: Configurarea Peer-ului

“Peer”-ul este serverul de la distanță la care vă conectați.

- În fereastra WireGuard, mergeți la tab-ul Peers.

- Selectați interfața

WG-Client. - Introduceți Cheia Publică a serverului de la distanță.

- Configurați Endpoint-ul și Portul Endpoint.

- În Allowed IPs, introduceți

0.0.0.0/0(permite trecerea traficului, dar nu va rula totul automat prin tunel).

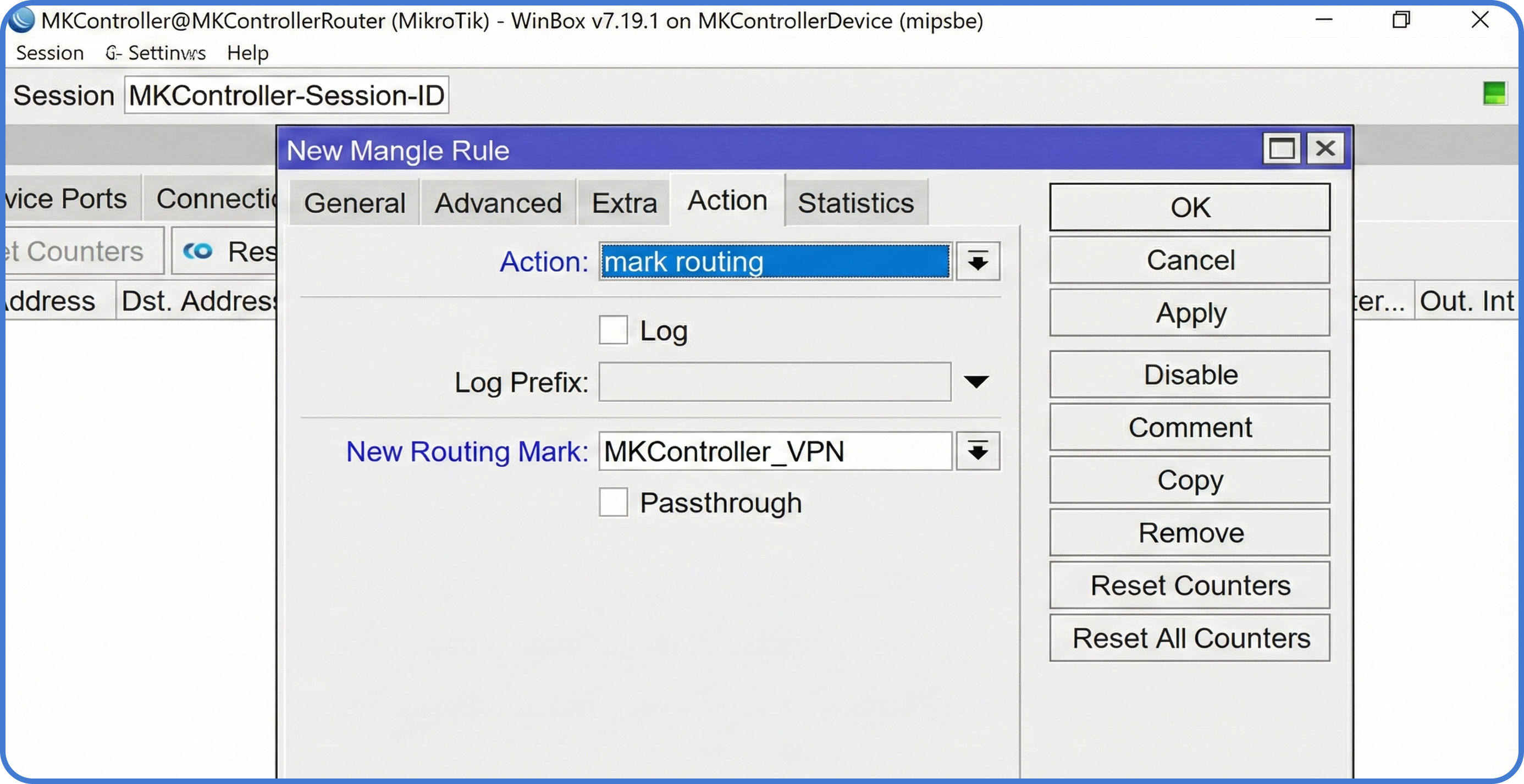

Pasul 3: Rutare Bazată pe Politici (PBR)

De obicei, nu doriți ca întreaga rețea să treacă prin VPN. Probabil vreți ca doar un anumit server sau PC să folosească tunelul. Realizăm asta folosind reguli Mangle.

- Accesați

IP > Firewall > Mangle. - Creați o regulă nouă:

Chain: prerouting. - Src. Address: Introduceți IP-ul local al dispozitivului pentru tunelare (ex:

192.168.88.50). - Acțiune:

mark routing. - Marcă Rutare Nouă: Denumiți-o

via-wireguard. - Debifați “Pass Through”.

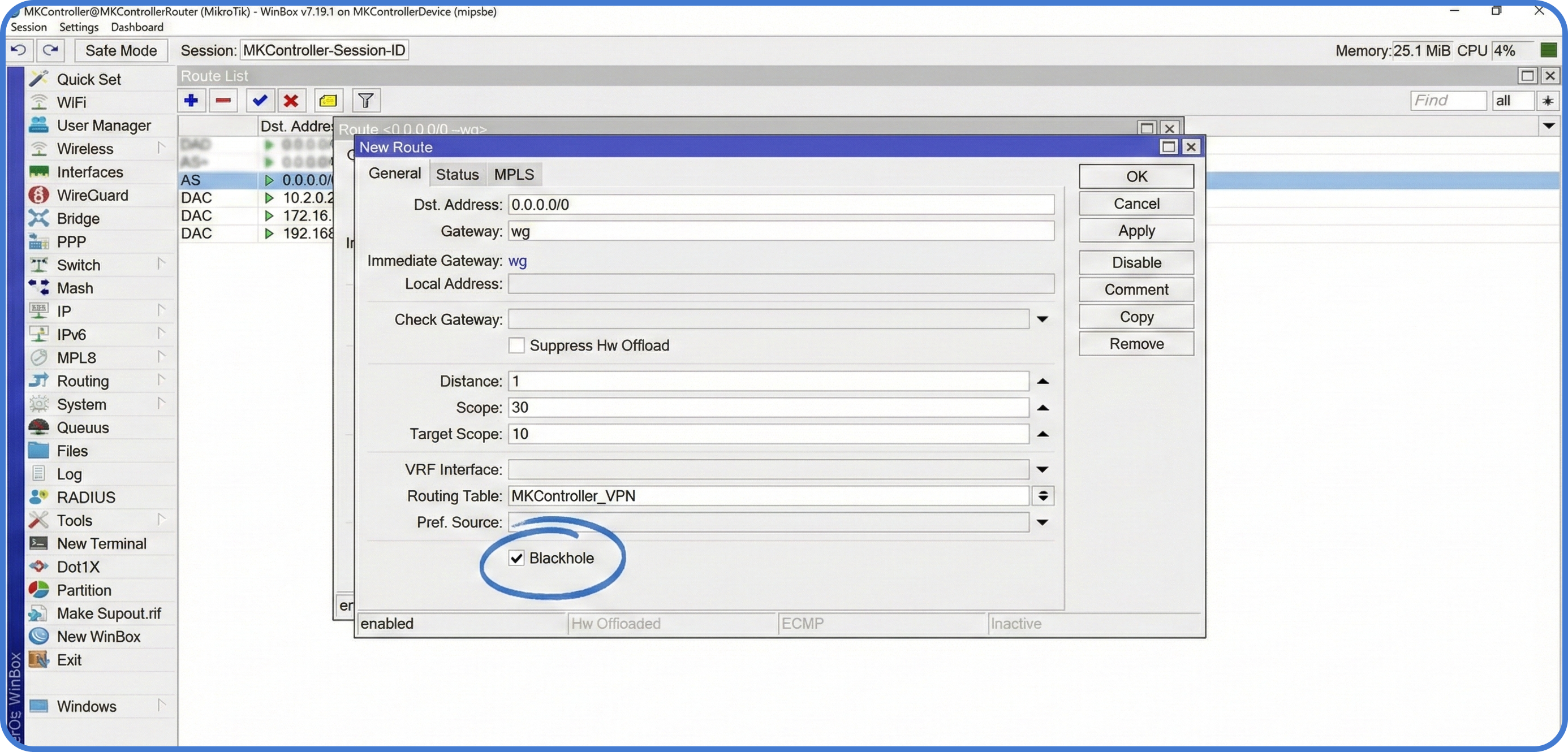

Pasul 4: Rutare și „Kill Switch”

Acum, spuneți routerului ca orice trafic marcat cu via-wireguard să folosească tunelul.

- Accesați

IP > Routes. - Adăugați o rută nouă:

Gateway: WG-Client,Tabel de rutare: via-wireguard. - Kill Switch: Adăugați o a doua rută cu același tabel de rutare (

via-wireguard), dar setați Tipul peblackholeși o distanță mai mare.

Notă: Ruta blackhole asigură că în cazul căderii tunelului WireGuard, traficul dispozitivului este blocat, evitând astfel scurgerile prin conexiunea ISP obișnuită.

Despre MKController

Sperăm că aceste informații v-au ajutat să navigați mai bine în universul MikroTik și Internetului! 🚀

Fie că ajustați configurații sau doar puneți ordine în haosul de rețea, MKController este aici să vă simplifice viața.

Cu management cloud centralizat, actualizări automate de securitate și un panou ușor de folosit, avem tot ce trebuie pentru a vă moderniza operațiunea.

👉 Începeți testul gratuit de 3 zile acum pe mkcontroller.com — și vedeți cum arată cu adevărat controlul rețelei fără efort.