Как настроить VPN-клиент WireGuard на MikroTik

Резюме > Узнайте, как настроить маршрутизатор MikroTik в роли клиента WireGuard. Руководство охватывает генерацию ключей, конфигурацию peer и продвинутую маршрутизацию с использованием правил Mangle и «Kill Switch» для защиты от утечек данных.

Как настроить VPN-клиент WireGuard на MikroTik

WireGuard изменил представление о VPN на MikroTik. С выходом RouterOS v7 пользователи получили протокол, который работает существенно быстрее и легче проверяется, чем старые решения типа OpenVPN или L2TP/IPsec. В этом руководстве мы пройдём технические шаги по настройке MikroTik в качестве клиента WireGuard с детальным управлением локальным трафиком.

Получение данных WireGuard

Прежде чем использовать WinBox, вам нужна конфигурация от вашего VPN-провайдера (например, Proton VPN или NordVPN). WireGuard основан на обмене ключами — публичным и приватным. Убедитесь, что у вас есть:

- Приватный ключ: для интерфейса MikroTik.

- Публичный ключ: от VPN-сервера.

- Адрес и порт Endpoint: IP-адрес или URL сервера.

- Разрешённые IP: обычно

0.0.0.0/0для полного туннеля.

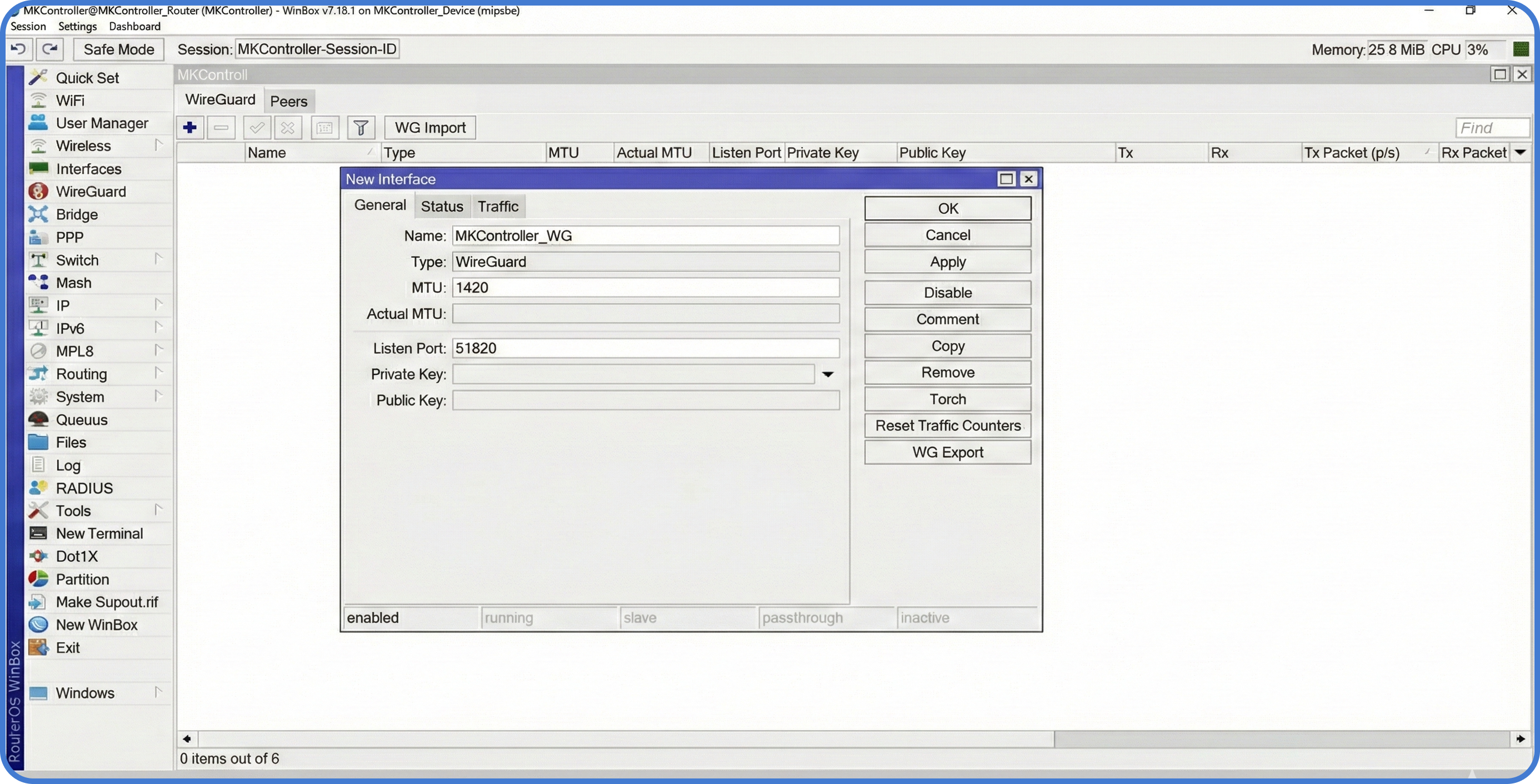

Шаг 1: Создание интерфейса WireGuard

Сначала определим туннельный интерфейс на MikroTik.

- Откройте WinBox и перейдите в меню WireGuard.

- Нажмите кнопку + для добавления нового интерфейса.

- Назовите его

WG-Client. - Вставьте ваш приватный ключ. MikroTik автоматически сгенерирует соответствующий публичный ключ.

- Нажмите OK.

Далее назначьте IP-адрес, предоставленный VPN-сервисом, этому интерфейсу в IP > Addresses.

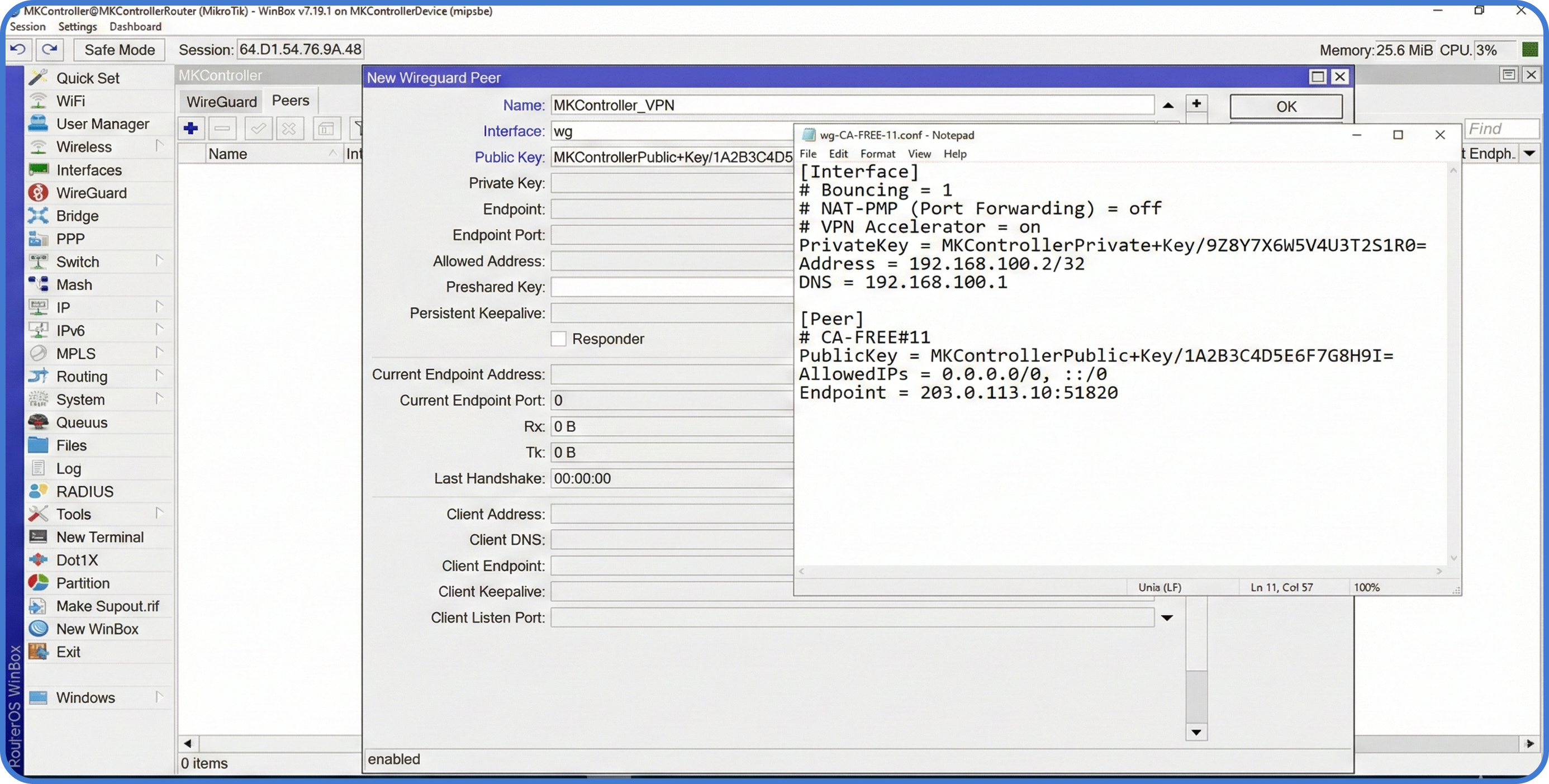

Шаг 2: Настройка peer

«Peer» — это удалённый сервер, к которому вы подключаетесь.

- В окне WireGuard перейдите на вкладку Peers.

- Выберите интерфейс

WG-Client. - Введите публичный ключ удалённого сервера.

- Укажите Endpoint и порт.

- В поле Allowed IPs впишите

0.0.0.0/0(это разрешит передавать трафик, но пока не настроит маршрутизацию).

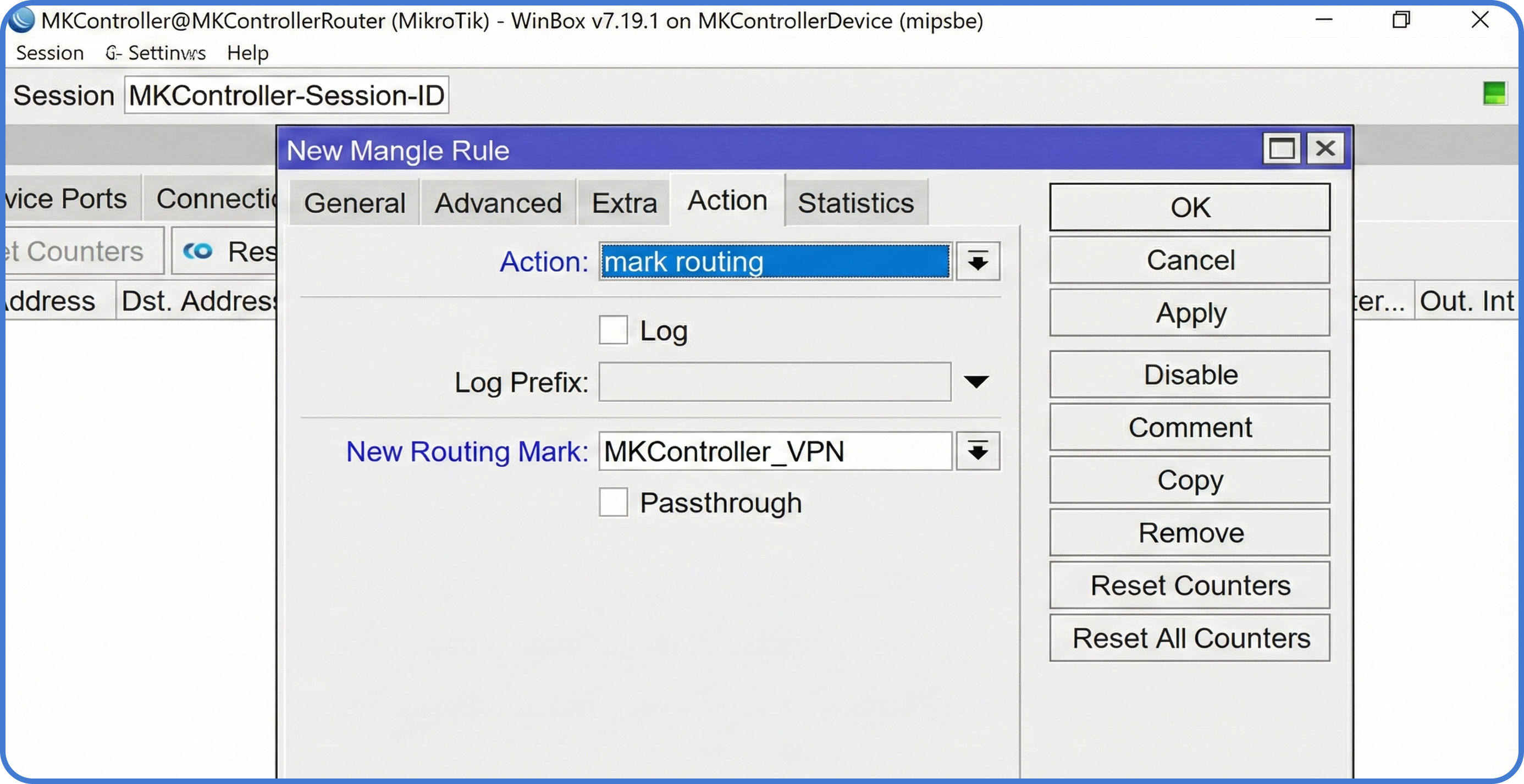

Шаг 3: Политика маршрутизации (PBR)

Обычно не весь ваш трафик должен идти через VPN. Часто нужно, чтобы через туннель прошёл трафик только с определённого сервера или ПК. Это делается с помощью правил Mangle.

- Перейдите в

IP > Firewall > Mangle. - Создайте новое правило с

Chain: prerouting. - В Src. Address укажите локальный IP устройства, трафик которого нужно направлять (например,

192.168.88.50). - В Action выберите

mark routing. - В New Routing Mark задайте имя

via-wireguard. - Снимите галочку с «Pass Through».

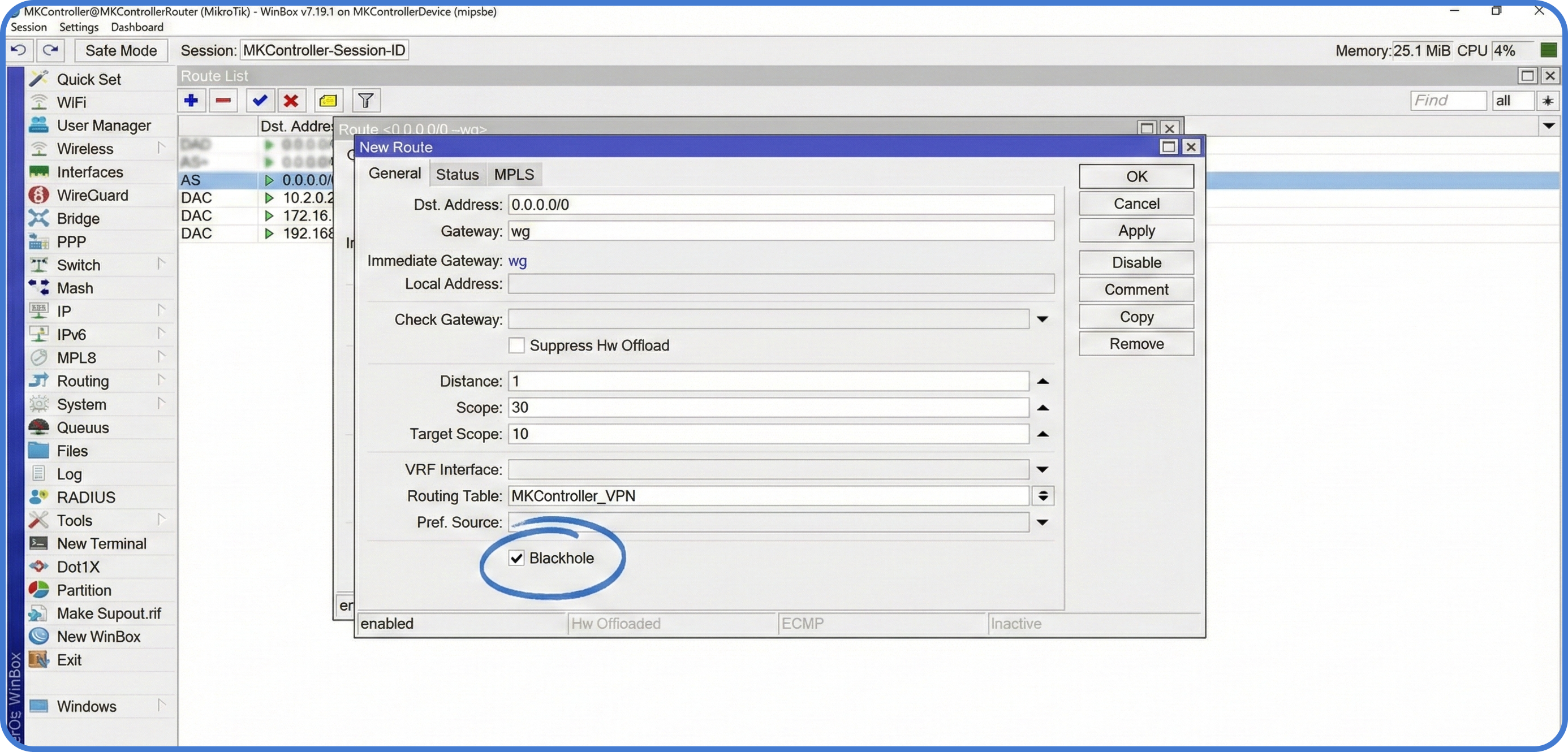

Шаг 4: Маршрутизация и «Kill Switch»

Теперь необходимо указать маршрутизатору, что весь трафик с меткой via-wireguard должен идти через туннель.

- Перейдите в

IP > Routes. - Добавьте новый маршрут:

Gateway: WG-Client,Routing Table: via-wireguard. - Kill Switch: добавьте второй маршрут с тем же Routing Table (

via-wireguard), но с типомblackholeи большим расстоянием.

Примечание: маршрут blackhole гарантирует, что если туннель WireGuard упадёт, трафик с устройства будет просто отброшен, чтобы избежать утечек через основной интернет-провайдер.

О MKController

Надеемся, эти рекомендации помогут лучше управлять вашим MikroTik и интернетом! 🚀

Будь то тонкая настройка или порядок в сетевом хаосе, MKController сделает вашу жизнь проще.

С централизованным облачным управлением, автоматическими обновлениями безопасности и удобной панелью, доступной каждому — мы готовы улучшить вашу работу.

👉 Начните бесплатный 3-дневный тест сейчас на mkcontroller.com — и убедитесь, насколько прост контролируемый сетевой трафик.