วิธีตั้งค่า WireGuard VPN Client บน MikroTik

สรุป > เรียนรู้วิธีตั้งค่าเราเตอร์ MikroTik เป็น WireGuard client คู่มือนี้ครอบคลุมการสร้างคีย์ การตั้งค่า peer และเทคนิคการจัดการเส้นทางขั้นสูง เช่น กฎ Mangle สำหรับอุโมงค์อุปกรณ์เฉพาะ และการตั้ง ‘Kill Switch’ ป้องกันการรั่วไหลของข้อมูล

วิธีตั้งค่า WireGuard VPN Client บน MikroTik

WireGuard ได้เปลี่ยนวิธีคิดเกี่ยวกับ VPN บนเราเตอร์ MikroTik ตั้งแต่ RouterOS v7 เปิดตัว ผู้ใช้เข้าถึงโปรโตคอลที่เร็วและตรวจสอบได้ง่ายกว่าตัวเลือกเดิมอย่าง OpenVPN หรือ L2TP/IPsec คู่มือนี้จะแนะนำขั้นตอนการตั้งค่า MikroTik เป็น WireGuard client พร้อมการควบคุมการรับส่งข้อมูลในเครื่องอย่างละเอียด

การเตรียมข้อมูลรับรอง WireGuard ของคุณ

ก่อนใช้ WinBox คุณจะต้องได้การตั้งค่าจากผู้ให้บริการ VPN (เช่น Proton VPN หรือ NordVPN) WireGuard ใช้การแลกเปลี่ยนกุญแจสาธารณะ/ส่วนตัว ตรวจสอบให้แน่ใจว่ามีข้อมูลดังต่อไปนี้พร้อม:

- Private Key: สำหรับอินเทอร์เฟซ MikroTik ของคุณ

- Public Key: จากเซิร์ฟเวอร์ VPN

- Endpoint Address & Port: IP หรือ URL ของเซิร์ฟเวอร์

- Allowed IPs: ปกติจะเป็น

0.0.0.0/0สำหรับอุโมงค์เต็มรูปแบบ

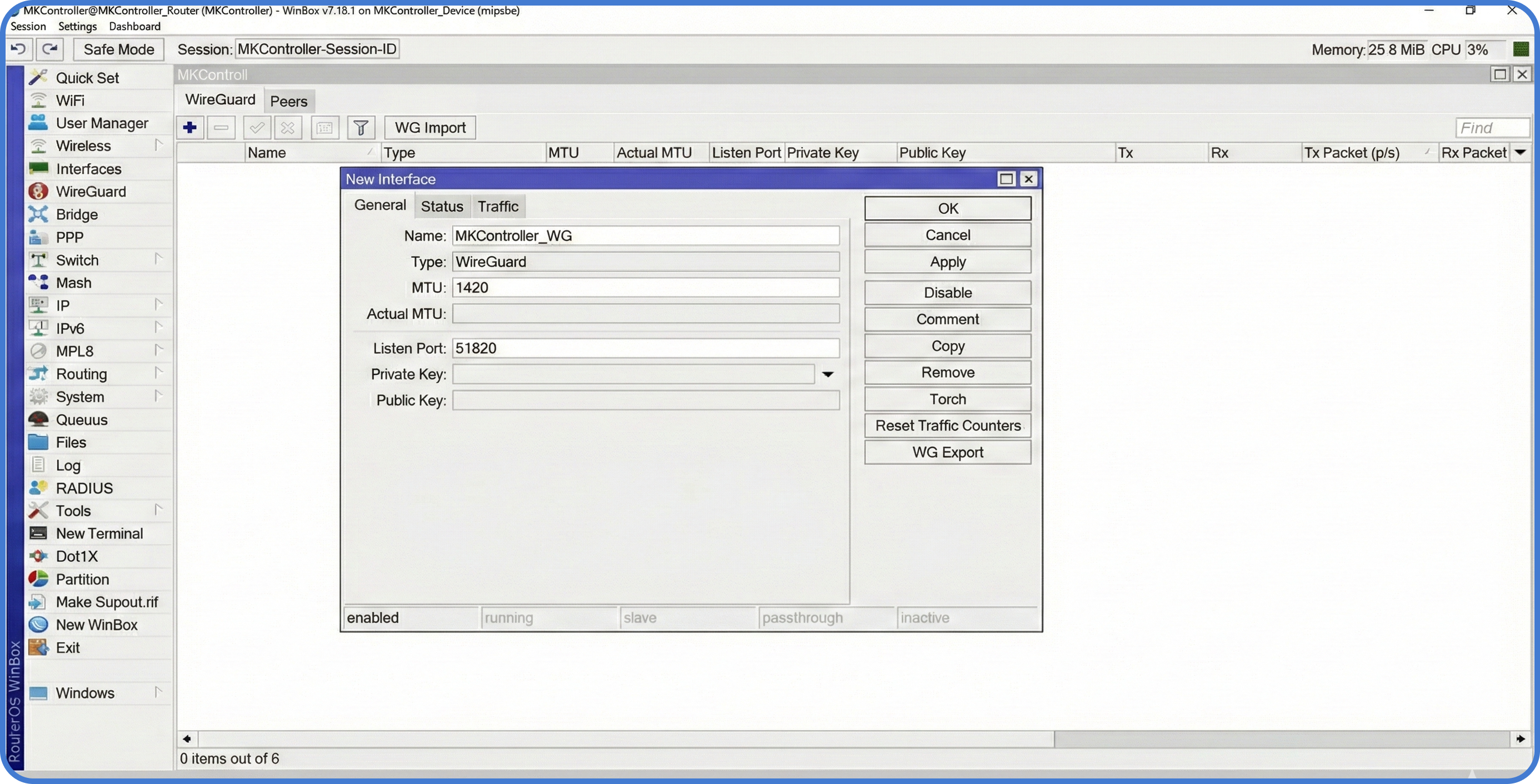

ขั้นตอนที่ 1: สร้างอินเทอร์เฟซ WireGuard

เริ่มต้นด้วยการกำหนดอินเทอร์เฟซอุโมงค์บนเราเตอร์ MikroTik

- เปิด WinBox แล้วไปที่เมนู WireGuard

- กดปุ่ม + เพื่อเพิ่มอินเทอร์เฟซใหม่

- ตั้งชื่อเป็น

WG-Client - วาง Private Key ของคุณ MikroTik จะสร้าง Public Key ให้โดยอัตโนมัติ

- กด OK

ถัดไป กำหนดที่อยู่ IP ที่ผู้ให้บริการ VPN มอบให้กับอินเทอร์เฟซนี้ใน IP > Addresses

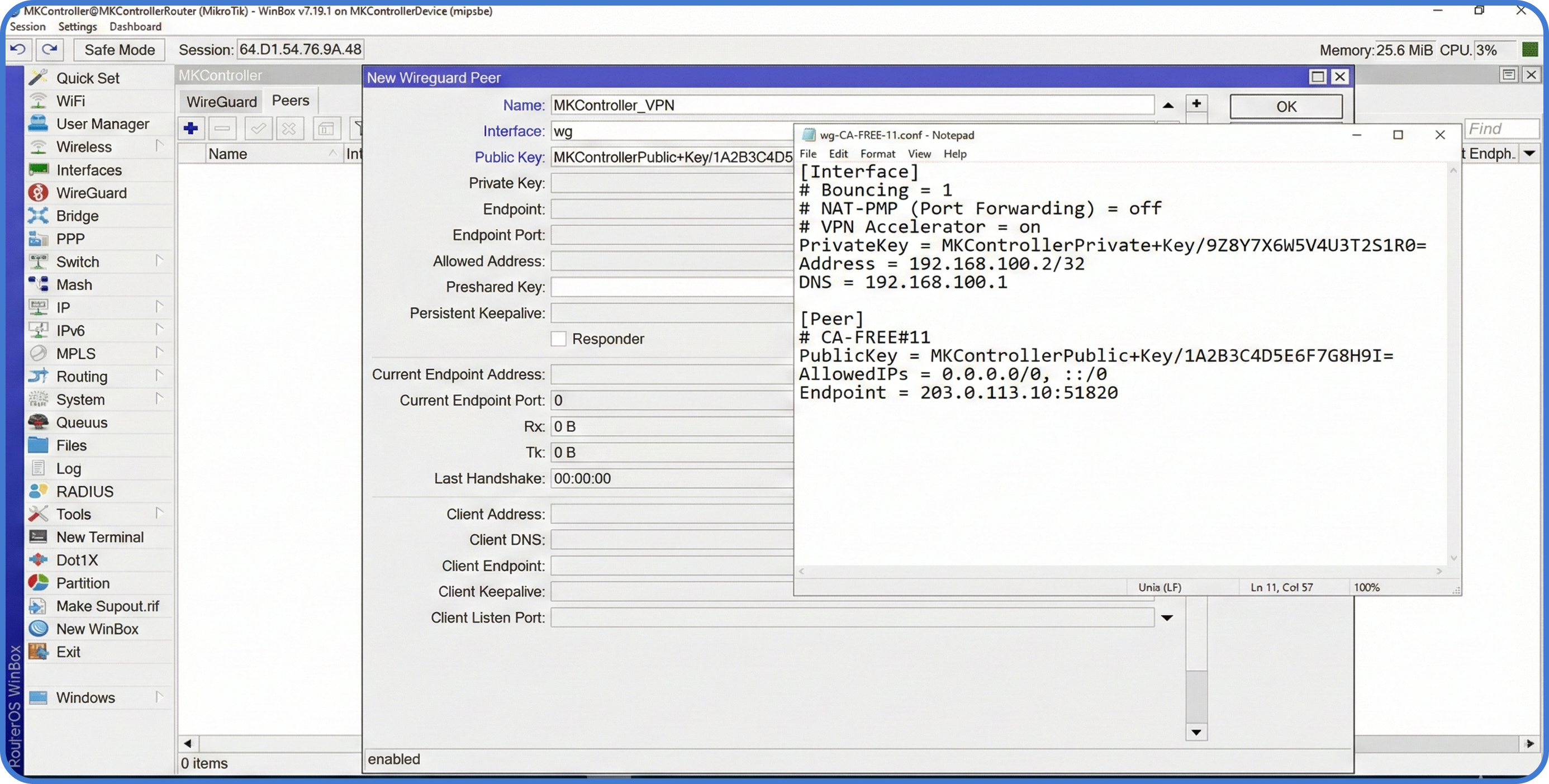

ขั้นตอนที่ 2: ตั้งค่า Peer

“Peer” คือเซิร์ฟเวอร์ระยะไกลที่คุณเชื่อมต่อ

- ในหน้าต่าง WireGuard ไปที่แท็บ Peers

- เลือกอินเทอร์เฟซ

WG-Client - ใส่ Public Key ของเซิร์ฟเวอร์ระยะไกล

- กำหนด Endpoint และ Endpoint Port

- ใน Allowed IPs ใส่

0.0.0.0/0(อนุญาตให้ข้อมูลไหลผ่าน แต่ยังไม่ตั้งเส้นทางอัตโนมัติทั้งหมด)

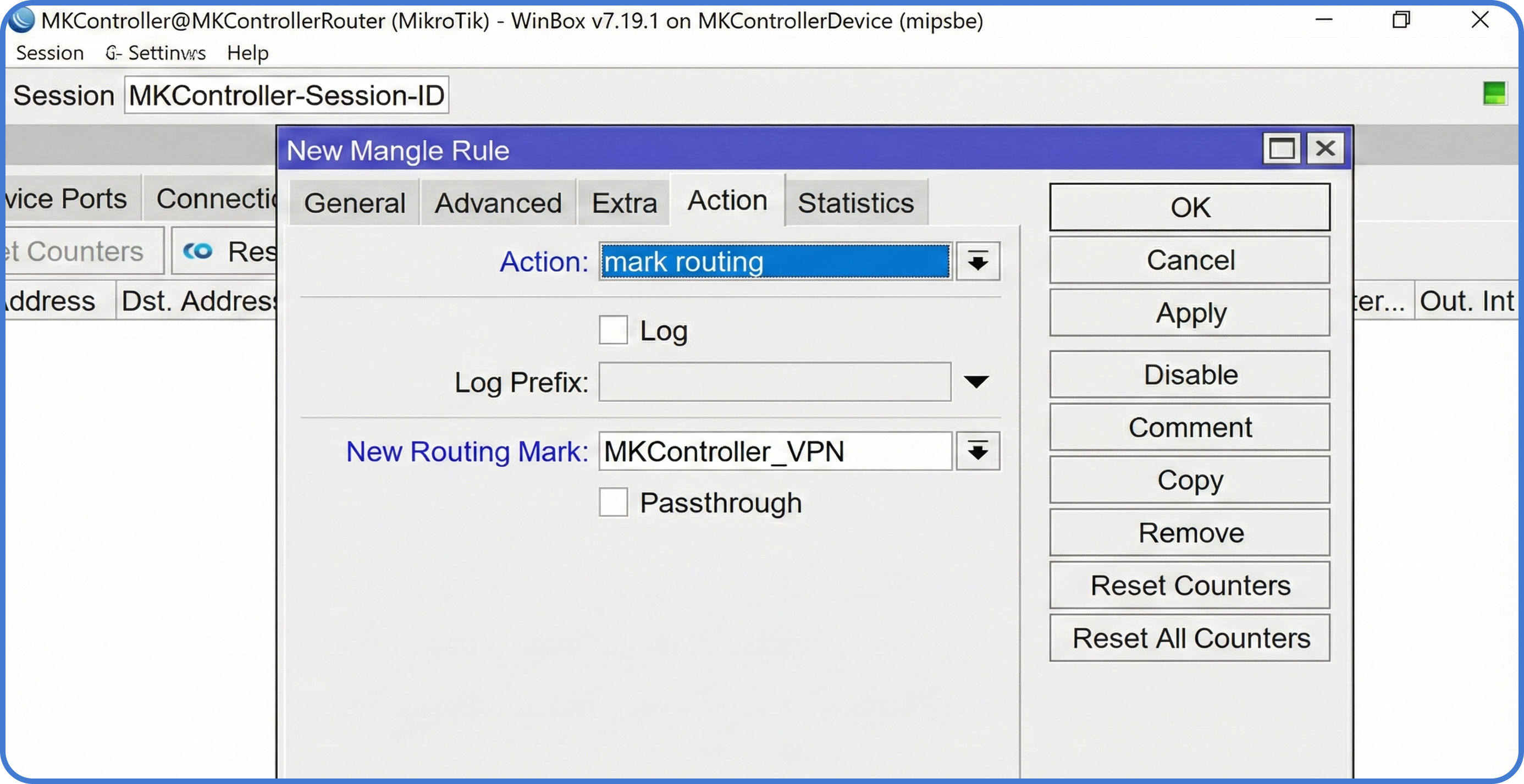

ขั้นตอนที่ 3: การทำ Routing ตามนโยบาย (PBR)

โดยปกติ คุณไม่ต้องการให้เครือข่ายทั้งหมดของคุณผ่าน VPN อาจต้องการแค่เซิร์ฟเวอร์หรือเครื่องคอมพิวเตอร์เฉพาะผ่านอุโมงค์เท่านั้น เราจะใช้ กฎ Mangle เพื่อจัดการเรื่องนี้

- ไปที่

IP > Firewall > Mangle - สร้างกฎใหม่:

Chain: prerouting - Src. Address: ใส่ IP เครื่องในเครือข่ายที่ต้องการให้ผ่านอุโมงค์ (เช่น

192.168.88.50) - Action:

mark routing - New Routing Mark: ตั้งชื่อว่า

via-wireguard - ยกเลิกเลือก “Pass Through”

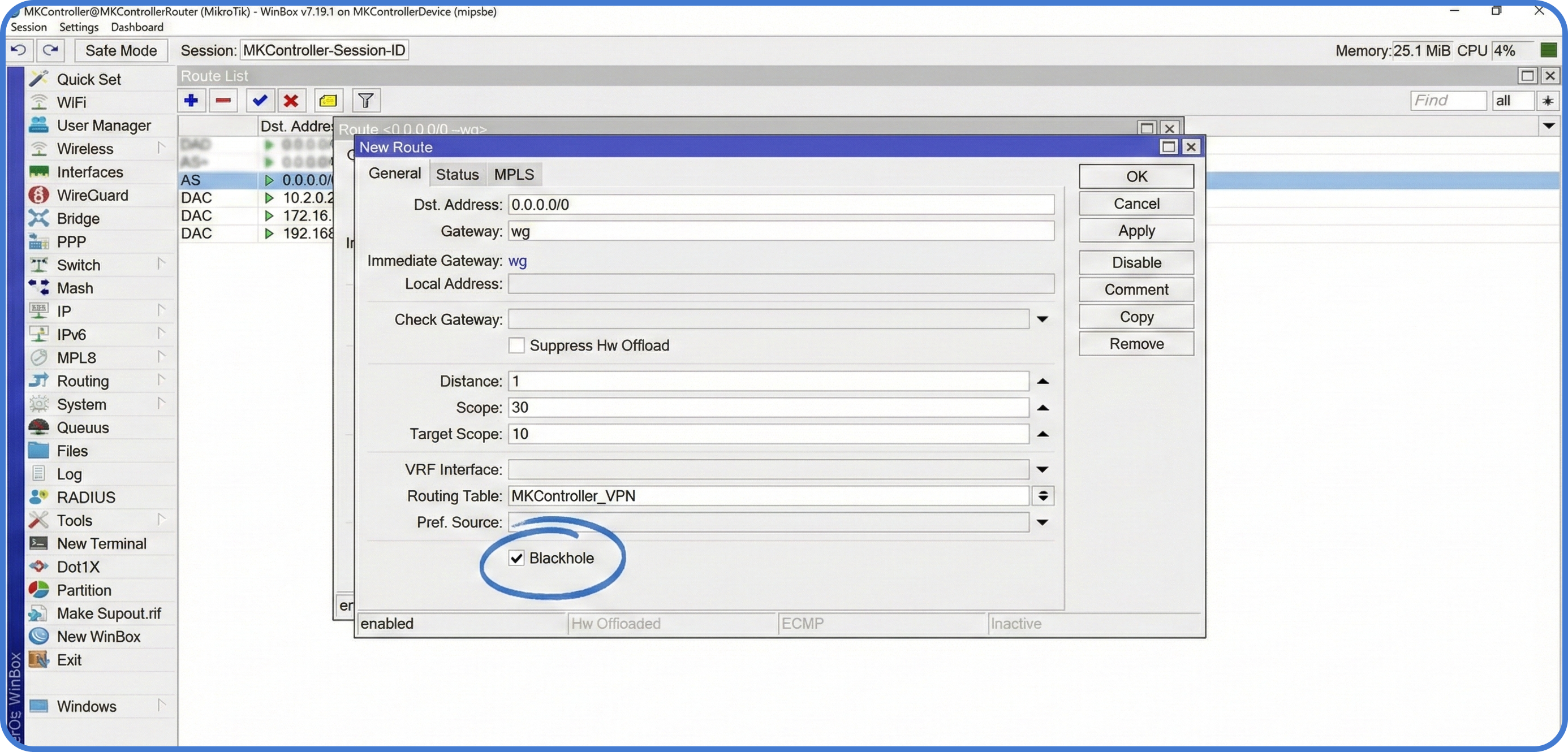

ขั้นตอนที่ 4: การตั้งค่าเส้นทางและ “Kill Switch”

ตอนนี้ให้เราเตอร์รับทราบว่าทราฟฟิกที่มีเครื่องหมาย via-wireguard จะต้องผ่านอุโมงค์

- ไปที่

IP > Routes - เพิ่มเส้นทางใหม่:

Gateway: WG-Client,Routing Table: via-wireguard - Kill Switch: เพิ่มเส้นทางที่สองโดยใช้ Routing Table เดียวกัน (

via-wireguard) แต่ตั้ง Type เป็นblackholeและกำหนด distance สูงกว่า

หมายเหตุ: เส้นทาง blackhole จะหยุดการรั่วไหลของข้อมูลโดยบล็อกการส่งข้อมูลหากอุโมงค์ WireGuard หยุดทำงาน แทนที่จะหลุดผ่าน ISP ปกติของคุณ

เกี่ยวกับ MKController

หวังว่าข้อมูลข้างต้นจะช่วยให้คุณเข้าใจและจัดการ MikroTik กับเครือข่ายอินเทอร์เน็ตของคุณได้ดีขึ้น! 🚀

ไม่ว่าคุณจะตั้งค่าระบบอย่างละเอียดหรือเพียงต้องการจัดระเบียบเครือข่ายให้เป็นระบบ MKController พร้อมช่วยให้การจัดการของคุณง่ายขึ้น

ด้วยการจัดการคลาวด์แบบรวมศูนย์ อัปเดตความปลอดภัยอัตโนมัติ และแดชบอร์ดใช้งานง่าย เรามีทุกอย่างที่จำเป็นสำหรับการยกระดับการทำงานของคุณ

👉 เริ่มทดลองใช้ฟรี 3 วันได้เลย ที่ mkcontroller.com — สัมผัสการควบคุมเครือข่ายที่ง่ายดายจริงๆ