Як налаштувати WireGuard VPN клієнт на MikroTik

Резюме > Дізнайтеся, як налаштувати роутер MikroTik як WireGuard клієнт. Цей технічний посібник охоплює створення ключів, налаштування peer та просунуті методики маршрутизації, зокрема Mangle правила для маршрутизації конкретних пристроїв та імплементацію “Kill Switch” для запобігання витоку даних.

Як налаштувати WireGuard VPN клієнт на MikroTik

WireGuard змінив наше уявлення про VPN на маршрутизаторах MikroTik. Відтоді як вийшов RouterOS v7, користувачі отримали доступ до протоколу, що значно швидший та легший для аудиту, ніж застарілі варіанти OpenVPN або L2TP/IPsec. У цьому посібнику ми покроково налаштуємо MikroTik як WireGuard клієнт, зокрема зумовлено контролю локального трафіку.

Отримання облікових даних WireGuard

Перед використанням WinBox вам потрібна конфігурація від вашого VPN-провайдера (наприклад Proton VPN чи NordVPN). WireGuard базується на обміні ключами публічного і приватного типу. Підготуйте такі дані:

- Приватний ключ: для інтерфейсу MikroTik.

- Публічний ключ: від VPN сервера.

- Адреса та порт кінцевої точки: IP або URL сервера.

- Дозволені IP: зазвичай

0.0.0.0/0для повного тунелю.

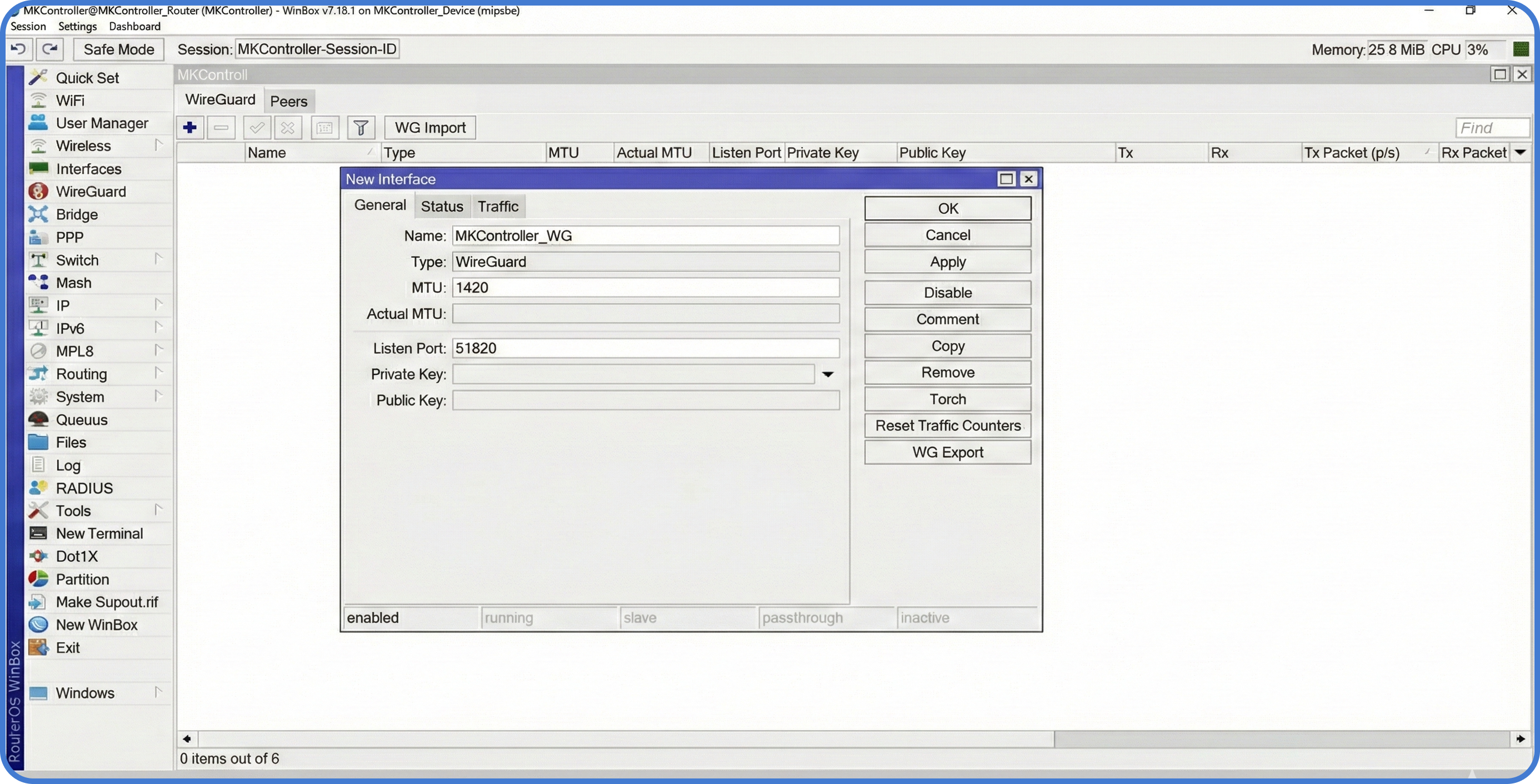

Крок 1: Створення інтерфейсу WireGuard

Спершу потрібно визначити тунельний інтерфейс на роутері MikroTik.

- Відкрийте WinBox і перейдіть у меню WireGuard.

- Натисніть кнопку +, щоб додати новий інтерфейс.

- Назвіть його

WG-Client. - Вставте ваш Приватний ключ. MikroTik автоматично згенерує відповідний Публічний ключ.

- Натисніть OK.

Далі призначте IP-адресу, що надається вашим VPN сервісом, цьому інтерфейсу через IP > Addresses.

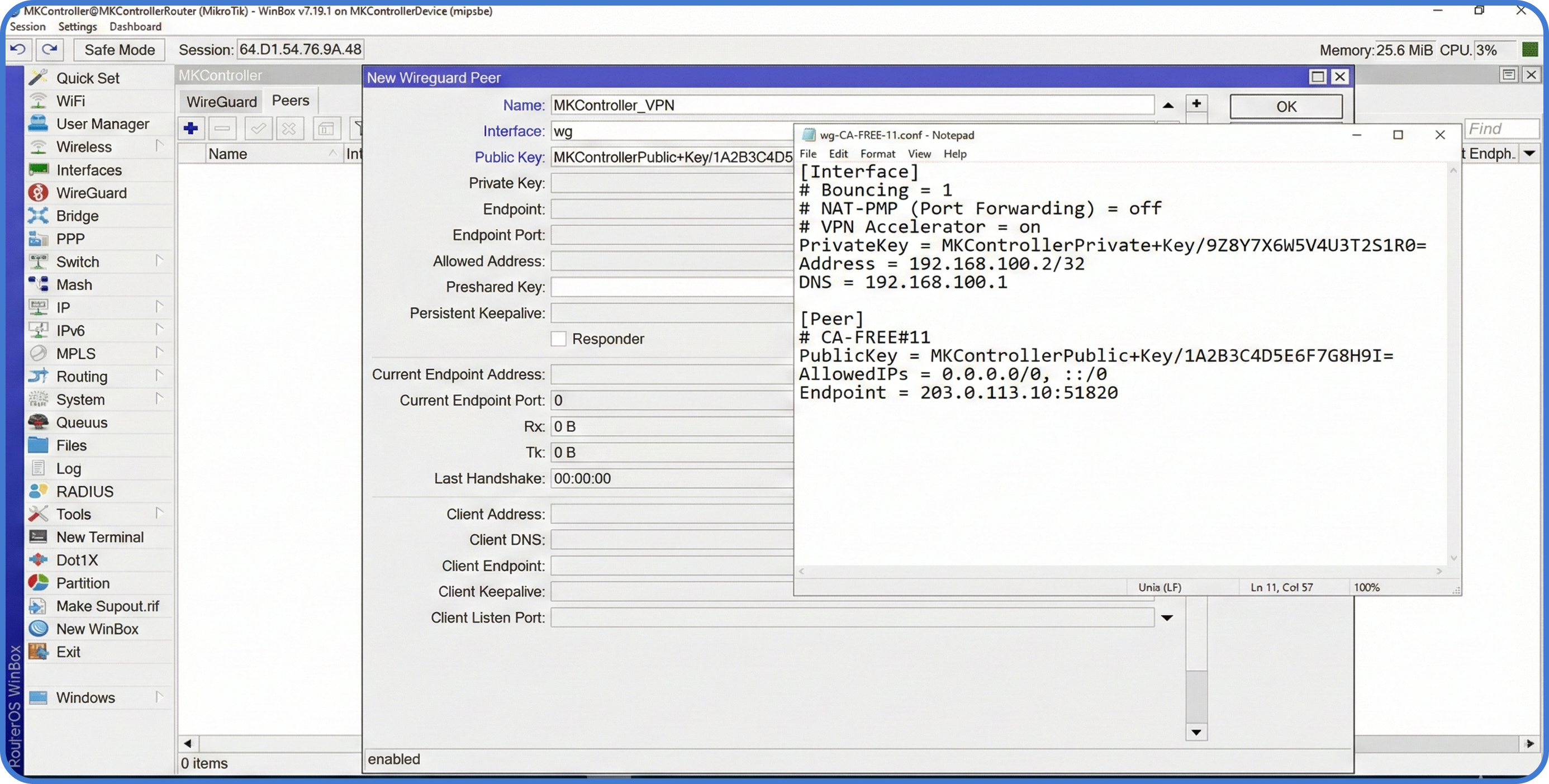

Крок 2: Налаштування Peer

“Peer” – це віддалений сервер, до якого ви підключаєтесь.

- У вікні WireGuard перейдіть на вкладку Peers.

- Виберіть інтерфейс

WG-Client. - Введіть Публічний ключ віддаленого сервера.

- Вкажіть Endpoint та Endpoint Port.

- У полі Allowed IPs введіть

0.0.0.0/0(дозволяє проходження трафіку, але не маршрутизує його автоматично повністю).

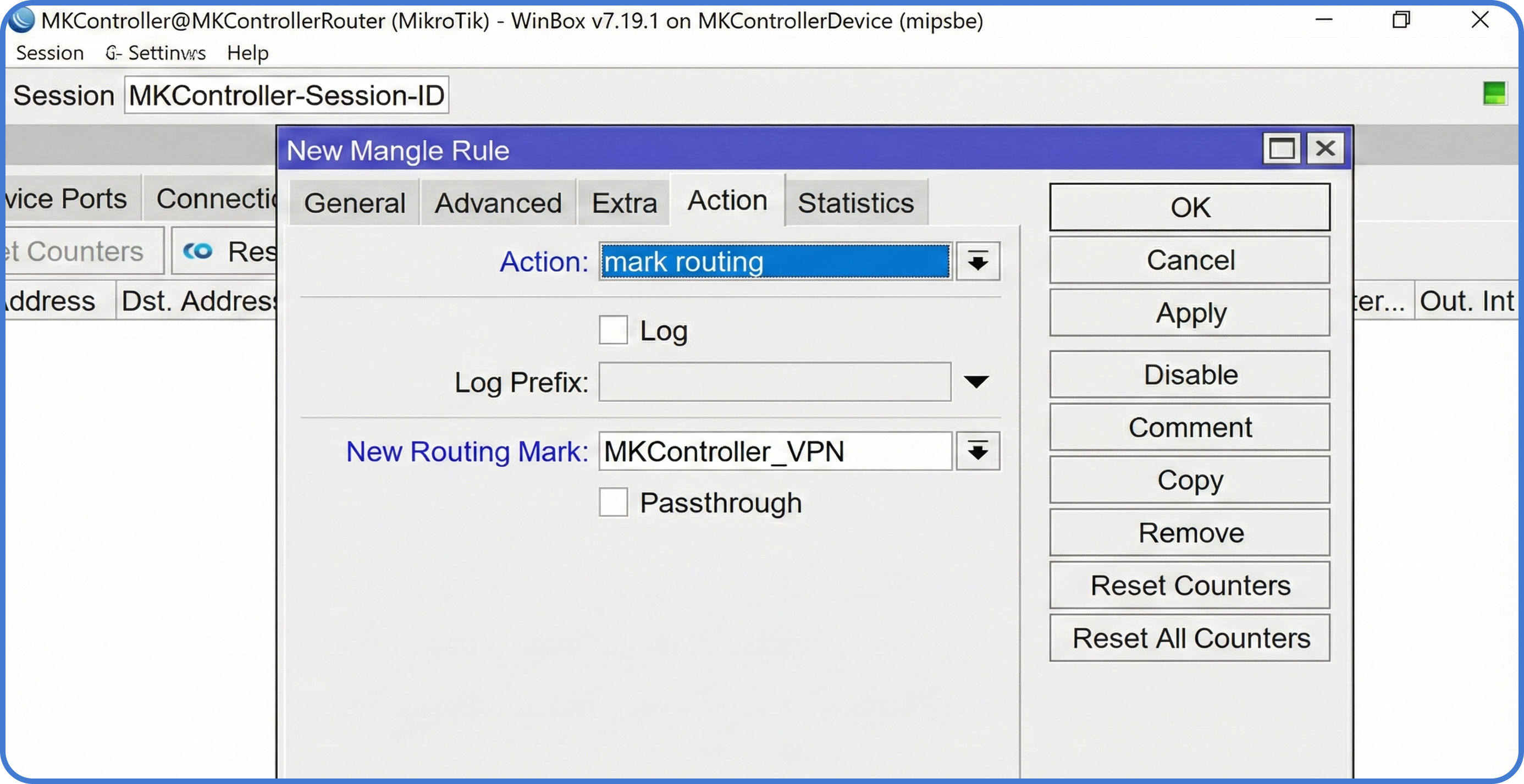

Крок 3: Політична маршрутизація (PBR)

Зазвичай не хочеться, щоб уся мережа працювала через VPN. Можливо, ви хочете пропускати через тунель лише певний сервер або ПК. Це реалізується за допомогою Mangle правил.

- Перейдіть у

IP > Firewall > Mangle. - Створіть нове правило:

Chain: prerouting. - Src. Address: Введіть локальну IP-адресу пристрою, який потрібно тунелювати (наприклад,

192.168.88.50). - Action:

mark routing. - New Routing Mark: Назвіть мітку

via-wireguard. - Зніміть галочку з “Pass Through”.

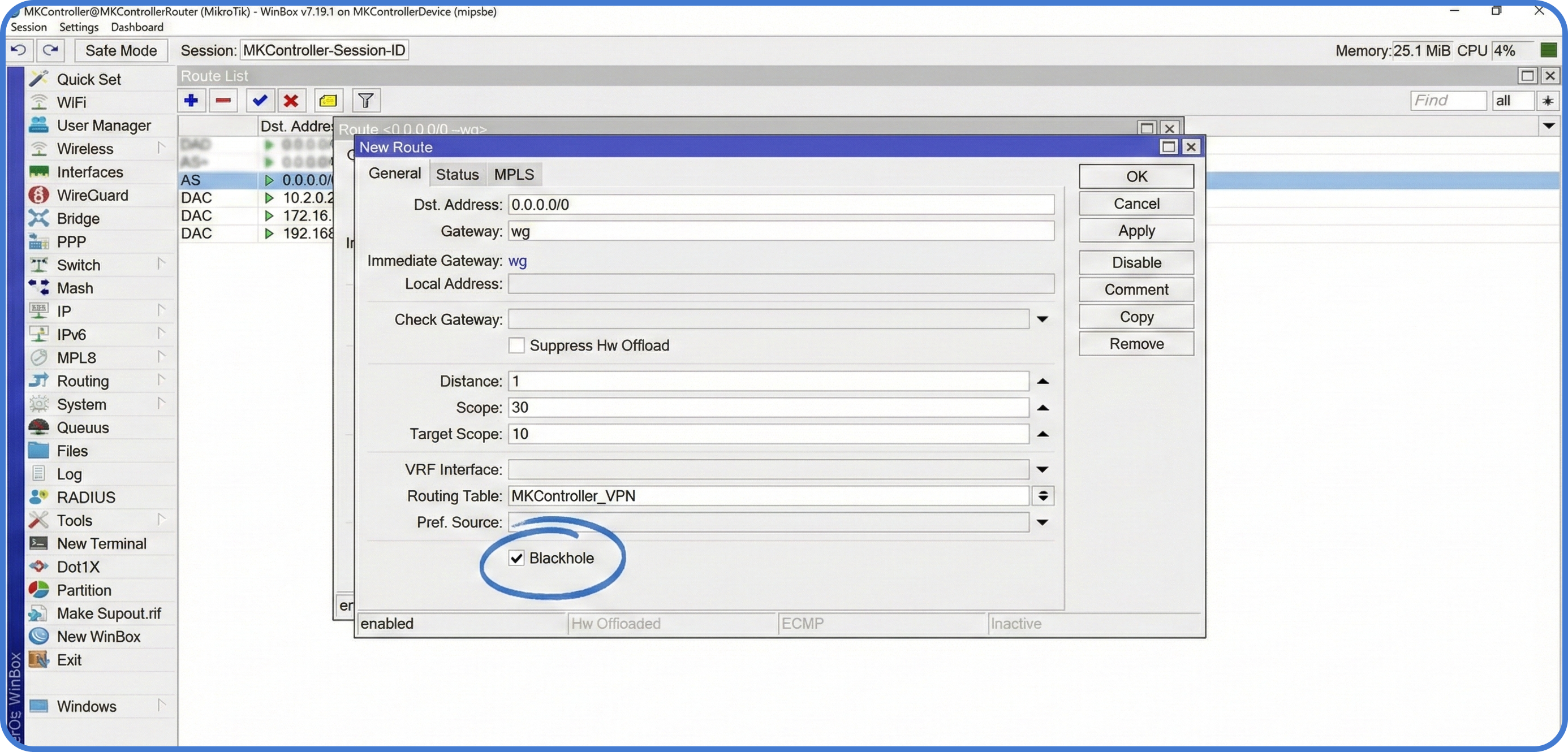

Крок 4: Маршрутизація й “Kill Switch”

Тепер потрібно вказати роутеру, що весь трафік із позначкою via-wireguard має йти через тунель.

- Перейдіть у

IP > Routes. - Додайте новий маршрут:

Gateway: WG-Client,Routing Table: via-wireguard. - Kill Switch: Додайте другий маршрут з тим самим Routing Table (

via-wireguard), але встановіть Type якblackholeта більшу відстань.

Примітка: Чорнорівнева маршрутна політика (blackhole) гарантує, що якщо тунель WireGuard зникне, трафік пристрою просто відсікається, а не “витікає” через стандартне ISP-з’єднання.

Про MKController

Сподіваємось, що наведені поради допомогли вам краще орієнтуватись у світі MikroTik та Інтернету! 🚀

Чи то налагоджуєте конфігурації, чи прагнете навести лад у мережевому хаосі — MKController полегшить ваше життя.

З централізованим хмарним керуванням, автоматичними оновленнями безпеки та панеллю управління, що під силу кожному — ми маємо все, щоб удосконалити вашу мережеву інфраструктуру.

👉 Почніть безкоштовний триденний тест на mkcontroller.com — і відкрийте для себе простоту управління мережею.