Introdução

Ter segurança para fazer uso de uma rede, tanto no âmbito profissional quanto pessoal, é uma preocupação atual e pertinente. Com os avanços tecnológicos e o uso crescente da internet para nossas demandas diárias podemos estar expostos a malwares, vírus e outros softwares mal intencionados que colocam em risco dados pessoais, financeiros e diversas informações. Diante deste cenário, se faz necessário aumentar o controle e segurança da rede que fazemos uso no dia a dia. O uso do OpenDNS para o bloqueio de sites indesejados é uma alternativa para aumentar a segurança dentro de redes corporativas e domésticas.

A utilização do OpenDNS para o bloqueio de sites evita o acesso a páginas mal intencionadas, hospedeiras dos chamados problemas modernos, que prejudicam a vida dos usuários ao terem seus computadores e dispositivos da rede contaminados

Neste tutorial, adotaremos o serviço do filtro de classificação da OpenDNS para o bloqueio de sites. Trata-se de um produto gratuito oferecido pela Cisco, no qual todas as regras serão mantidas no serviço de DNS. Dessa forma, minimiza-se o processamento da rede interna e facilita a criação de regras. Com a aplicação do filtro, o bloqueio é feito por termos ou categorias de sites selecionados.

São vários os ganhos com o uso do OpenDNS para o bloqueio de sites como: o aumento de produtividade ao reduzir os riscos de problemas com a rede, danos aos computadores e outros impactos; Controle para que sua família possa fazer uso da internet em segurança; Proteção para a realização de atividades de forma online e outros tantos.

Confira o passo a passo para aplicar o OpenDNS para bloqueio de site no seu dia a dia com o objetivo de se resguardar dos perigos e ameaças virtuais.

Efetuar o cadastro na plataforma OpenDNS para bloqueio de sites

Para iniciarmos o processo, é preciso realizar um cadastro gratuito no OpenDNS, confira as etapas para esta ação.

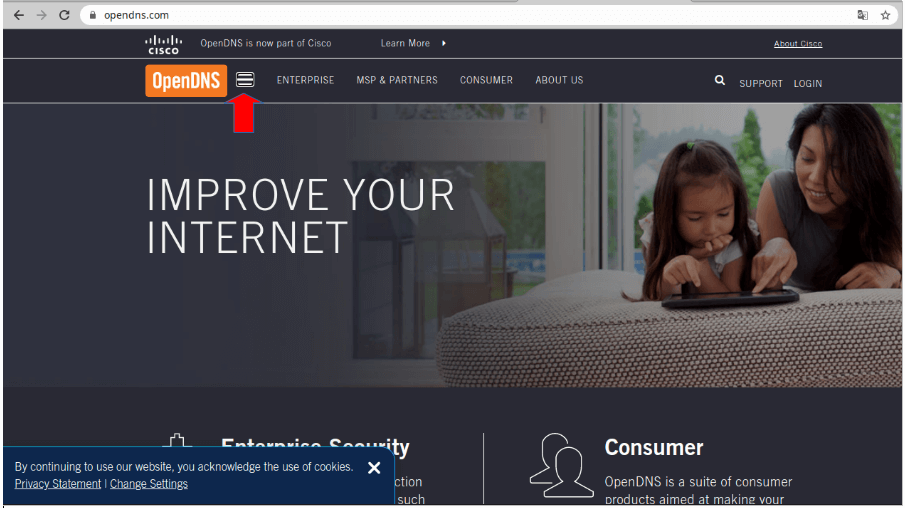

1 – Acesse o site https://www.opendns.com/ e clique no ícone ao lado de OpenDns, conforme indicado na imagem abaixo.

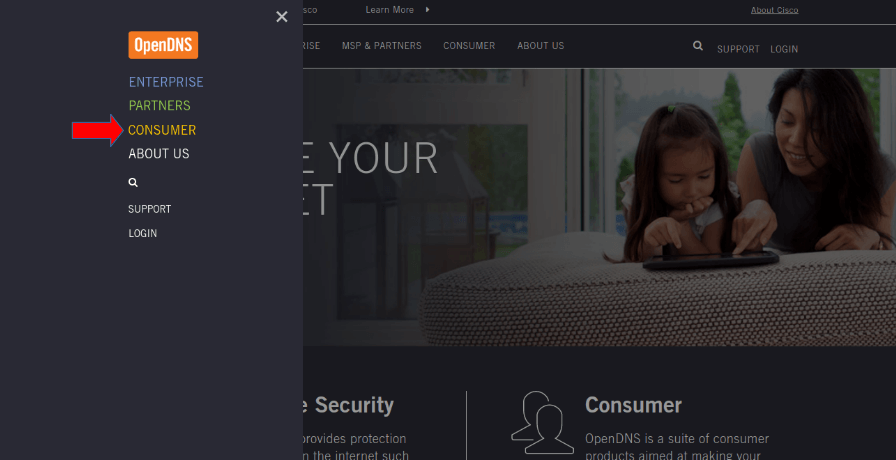

2 – Em seguida, clique na opção “Consumer”.

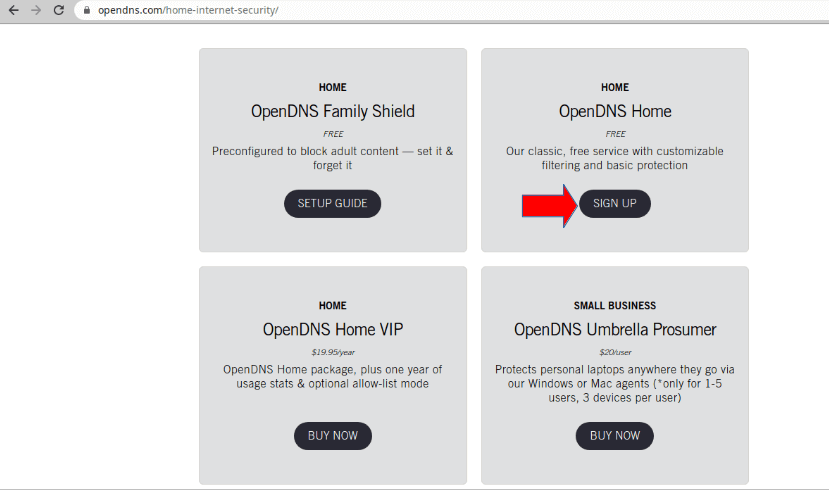

3 – Na janela seguinte, dentro da opção “OpenDNS Home”, clique em “SIGN UP”.

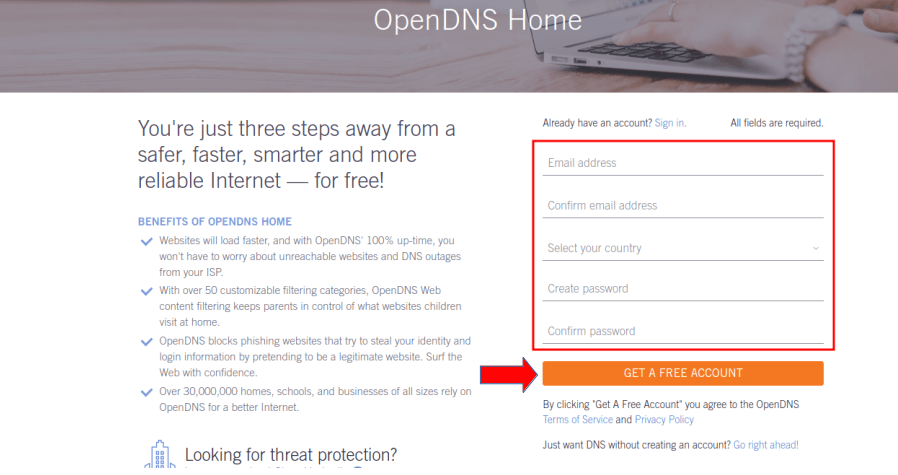

4 – Preencha todas as informações solicitadas pelo formulário (destacado em vermelho, na figura abaixo), posteriormente clique no botão “GET A FREE ACCOUNT”.

5 – O próprio OpenDNS enviará, no email cadastrado, um link para confirmação. Ao receber o email, clique neste link para prosseguir com o processo.

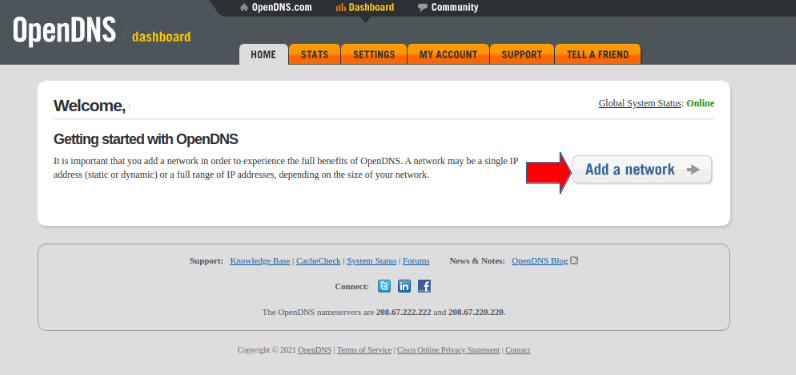

6 – Após realizar a confirmação, o usuário é direcionado para uma página que solicita que seja adicionada uma nova rede. Para executar esta etapa clique no botão “Add a network”.

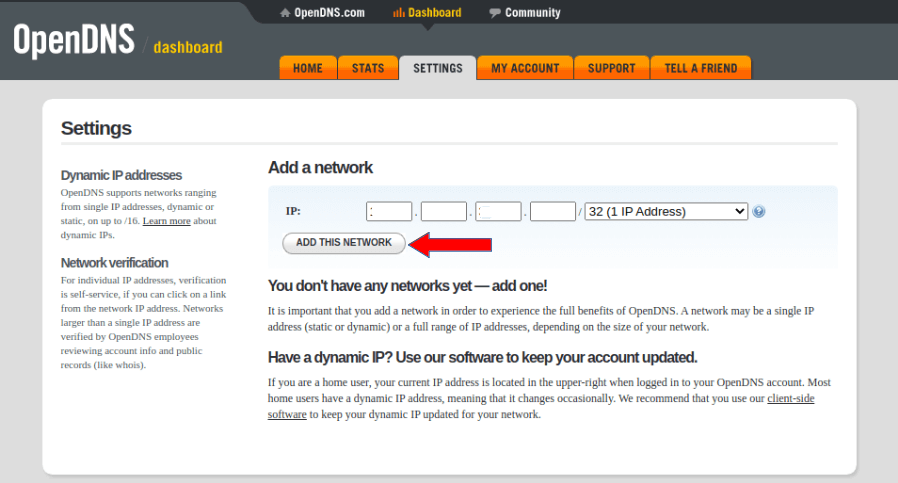

7 – Nesta etapa , o próprio sistema realiza o preenchimento com as informações do o IP da rede ao qual está conectado. Caso o objetivo seja configurar outra rede, basta informar o IP no campo apropriado, podendo ser dinâmico ou estático, para finalizar esta fase clique no botão “ADD THIS NETWORK”.

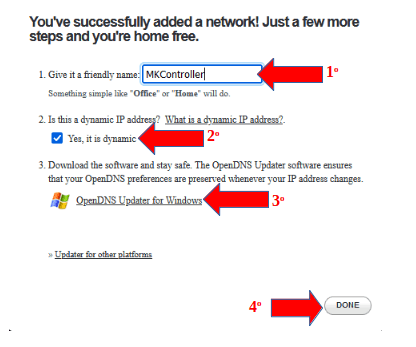

8 – Nesta etapa é solicitada a indicação de um nome. Recomendamos que seja definido um nome de fácil identificação, como exemplo, iremos informar “MKController” (1a indicação);

8.1 – Se o IP for dinâmico deixe selecionado o Item 2 (2a indicação), caso contrário é só desmarcar a opção;

8.2 – Item 3 (3a indicação), direciona o usuário para download do software que realiza a sincronização no site da OpenDNS, quando houver alteração do IP dinâmico. Após instalado, informa o usuário e senha para a sincronização, caso utilize IP Público, desconsidere este item;

8.3 – Para finalizar esta etapa, clique no botão “DONE” (4a indicação) para prosseguir .

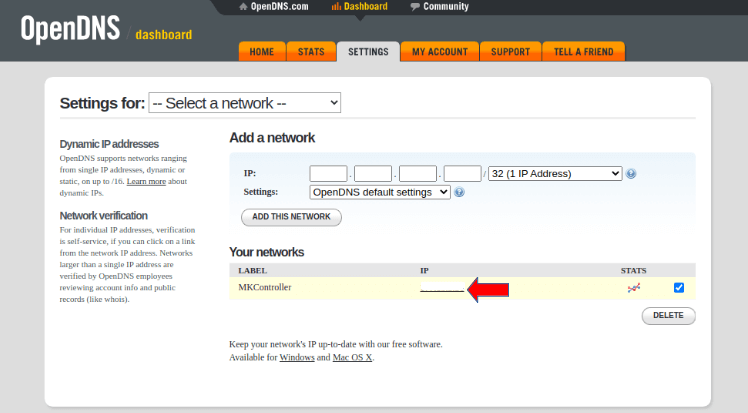

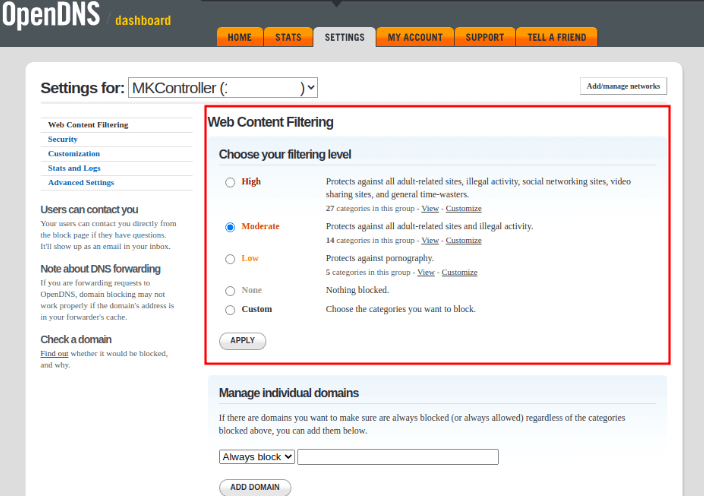

9 – Para definir o nível de bloqueio de conteúdos, clique na informação do seu IP, conforme apontado na imagem abaixo.

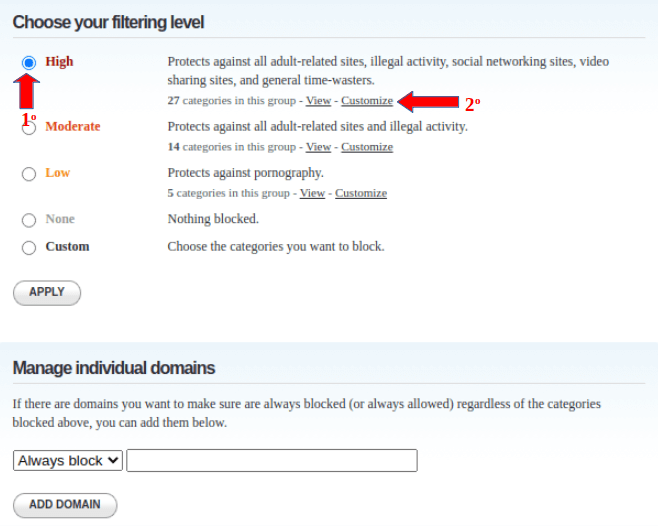

10 – Para este exemplo, selecionamos o nível “High” (1a indicação). Em seguida clicamos no item “Customize” (2a indicação) para verificar as categorias selecionadas.

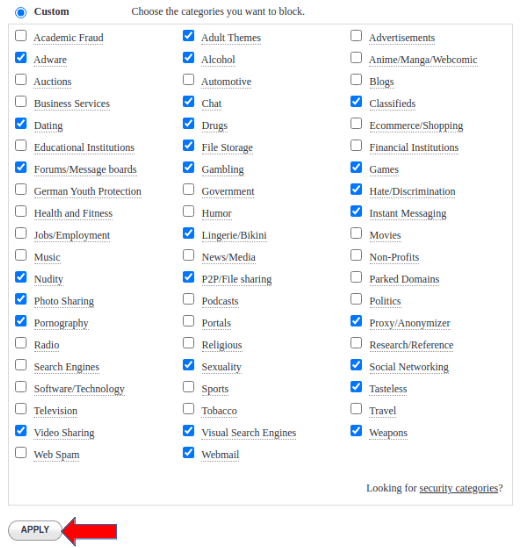

11 – Caso queira adicionar alguma outra categoria, basta selecionar as opções desejadas e para prosseguir clicando no botão “APPLY”.

Após aplicar as configurações, aparecerá uma mensagem solicitando que se aguarde 03 (três) minutos para finalizar o processo de sincronização.

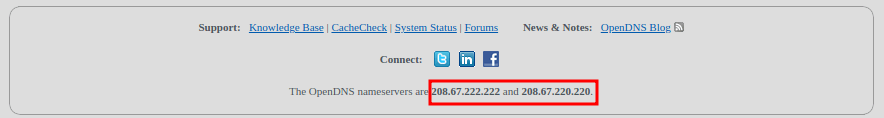

12 – Na parte inferior do site serão apresentadas as informações de IPs do OpenDNS para configurar no dispositivo Mikrotik. É importante guardar estas informações, pois elas serão solicitadas em breve.

Realizar configurações no Mikrotik

Com a conta criada no OpenDNS, conforme explicado na etapa anterior, a ação seguinte é configurar o dispositivo Mikrotik para que o bloqueio seja realizado na rede interna. Confira o passo a passo para esta etapa.

Configurando o IP de DNS

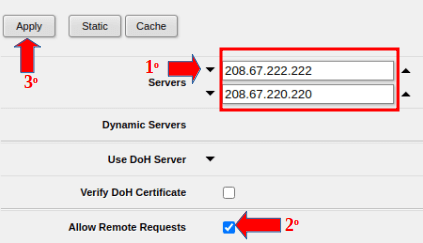

1 – No dispositivo Mikrotik, clique na opção “IP” (1a indicação) e, em seguida, na opção em “DNS” (2a indicação).

2 – Clique na seta para baixo ao lado da palavra “Servers” (conforme a 1a indicação), para abrir mais um campo;

2.1 – Informe os IPs da OpenDNS (destacado em vermelho na figura) – Aqui você fará uso das informações apresentadas no Item 12 da etapa anterior (Efetuar o cadastro na plataforma OpenDNS);”,

2.2 – Em seguida, marque a opção “Allow Remote Requests (2a indicação);

2.3 – Clique no botão “Apply” (3a indicação).

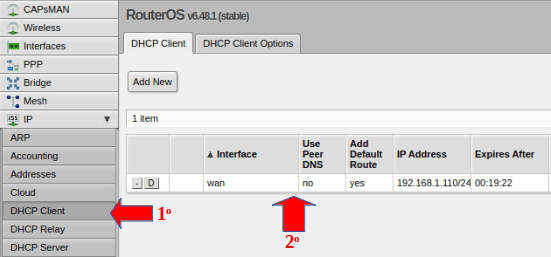

3 – Caso esteja utilizando informações de DNS do ISP ou de algum outro roteador e esteja aparecendo informações no campo “Dynamic Servers” do DNS no Mikrotik, clique na opção “DCHP Client” (1a indicação);

3.1 – Em seguida, clique na linha com as informações da interface (2a indicação).

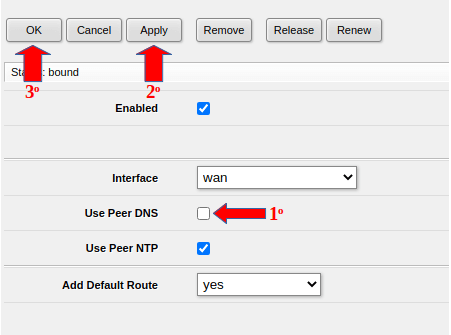

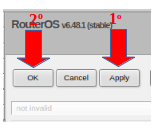

4 – Desmarque a opção “User Peer DNS” (1a indicação);

4.1 – Posteriormente, clique no botão “Apply” (2a indicação);

4.2 – Para finalizar esta fase, clique em “Ok” (3a indicação).

Aplicando regras no Firewall Mikrotik

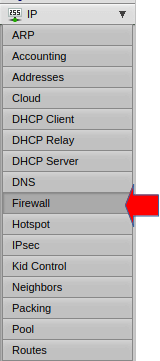

Com a opção “Allow Remote Requests” habilitada no DNS, conforme etapa anterior, é permitido que as estações de trabalho façam consultas DNS no dispositivo Mikrotik. Porém é preciso definir regras no Firewall contra ataques que venham de consultas externas. Confira como realizar esta ação nos próximos passos.

1- Clique na opção “Firewall”.

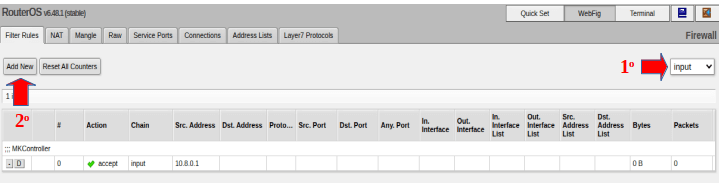

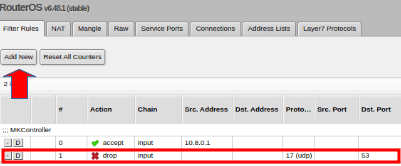

2 – Altere a opção para “input” (1a indicação) e clique no botão “Add New” (2a indicação), conforme apresentado na figura abaixo.

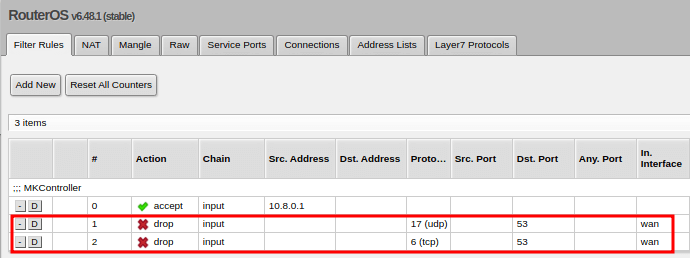

O primeiro ponto é bloquear consultas externas via UDP, seguindo os passos:

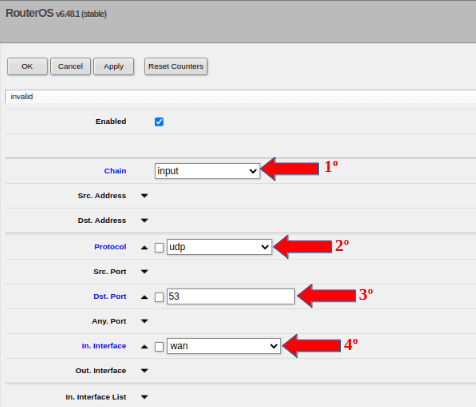

3 – No campo “Chain” selecione a opção “input” (1a indicação);

3.1 – No campo “Protocol” selecione a opção “UDP” (2a indicação);

3.2 – No campo “Dist. Port” informe o número da porta UDP “53” (3a indicação);

3.3 – No campo “Int. Interface”, selecione a opção “wan” (4a indicação), referente a interface de entrada do link.

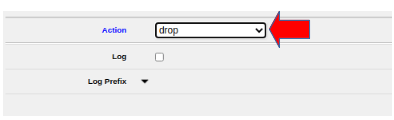

4 – No campo “Action” selecione a opção “Drop” para que seja bloqueada qualquer consulta externa.

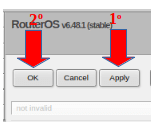

5 – Clique no botão “Apply”(1a indicação) e depois em “OK” (2a indicação) para finalizar esta etapa.

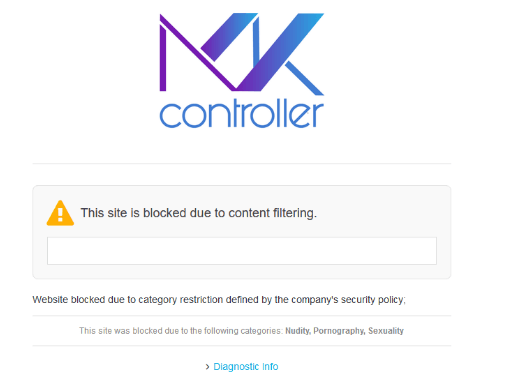

Com as definições de personalização definidas, ao acessar um site bloqueado, conforme as regras de bloqueio, será apresentada uma mensagem com as configurações feitas no navegador. Confira o exemplo abaixo:

6- Clique no botão “Add New”.

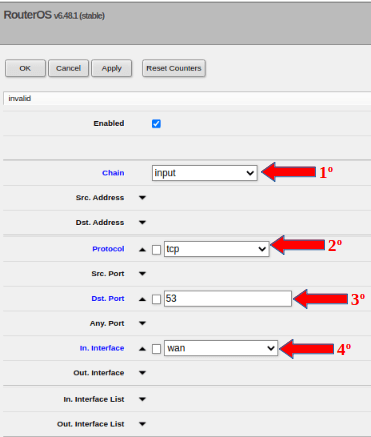

7 – No campo “Chain” selecione a opção “input” (1a indicação);

7.1- No campo “Protocol” selecione a opção “tcp” (2a indicação);

7.2 – No campo “Dist. Port” selecione a opção da porta “53” (3a indicação);

7.3 – No campo “Int. Interface”, selecione a opção que indica a interface de entrada do link, neste exemplo será utilizada a opção “wan” (4a indicação).

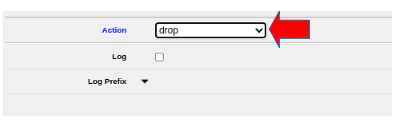

8 – Em “Action” selecione a opção “Drop”, para que seja bloqueada qualquer consulta externa.

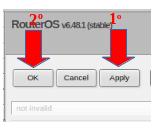

9 – Clique no botão “Apply”(1a indicação) e depois em “OK” (2a indicação).

Agora é possível perceber, conforme figura abaixo, que foram criadas regras para bloquear consultas externas ao DNS via UDP e TCP.

Com o objetivo de forçar os computadores da rede a realizarem consultas pelo DNS do dispositivo Mikrotik, mesmo aqueles que foram configurados manualmente, é preciso fazer um redirecionamento no NAT. Confira o passo a passo para esta ação:

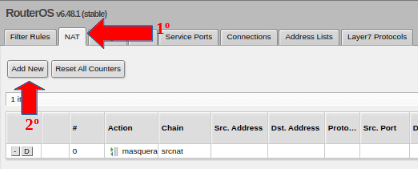

10 – Clique na aba “Nat” (1a indicação);

10.1 – Clique no botão “Add New” (2a indicação).

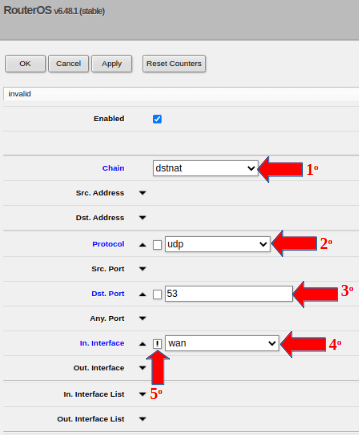

11 – No campo “Chain” selecione a opção dstnat” (1a indicação);

11.1 – No campo “Protocol” selecione “udp” (2a indicação);

11.2 – No campo “Dst. Port” informe a porta “53” (3a indicação) ;

11.3 – No campo “Int. Interface” selecione “wan”(4a indicação);

11.4 – Ainda no campo “Int. Interface” clique na caixa, conforme a 5a indicação, assim é possível criar o filtro para todas as interfaces, exceto a Wan que chega por meio do link.

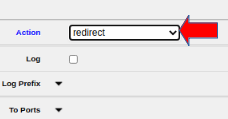

12 – No campo “Action” selecione a opção “redirect”, isso irá redirecionar todas as consultas DNS feitas na rede interna para o Mikrotik configurado.

13 – Clique no botão “Apply”(1a indicação) e depois em “OK” (2a indicação).

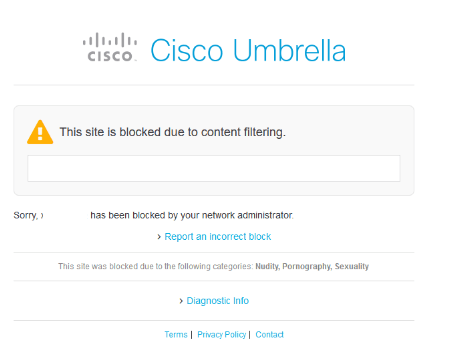

Como confirmação de que as configurações foram realizadas com sucesso sempre que for acessar algum site, bloqueado conforme a filtragem de conteúdo configurado no OpenDNS, aparecerá a imagem abaixo.

Personalizar a tela de aviso do OpenDNS para bloqueio de sites

O site OpenDns permite a personalização da tela de aviso quando um site é bloqueado. Nesta opção é possível inserir logotipo e mensagens, conforme será mostrado nas etapas a seguir.

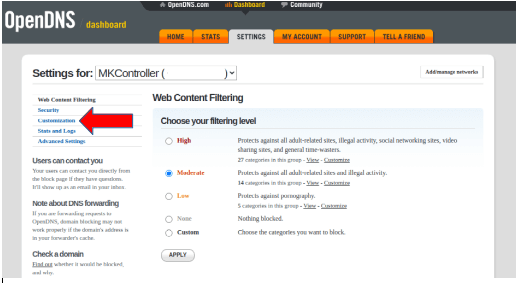

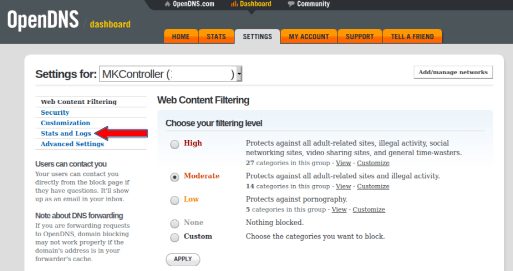

1 – Acesse a aba “Settings” no site OpenDNS;

1.1 – Clique na opção “Customization”.

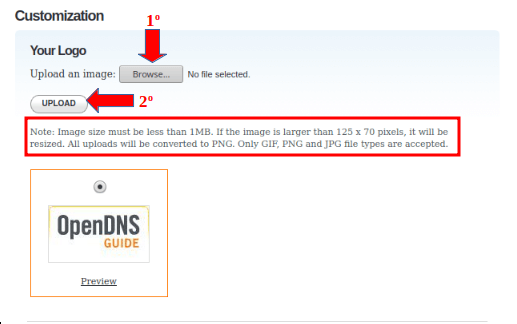

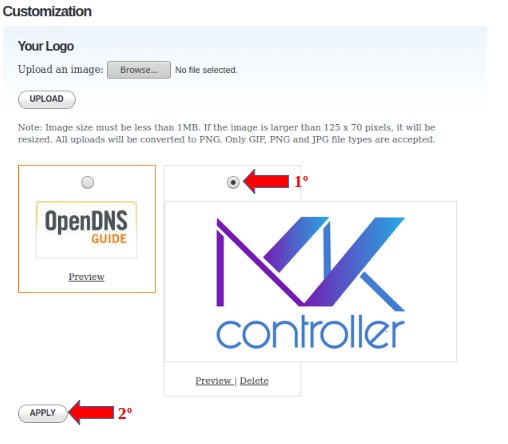

2 – Para escolher o arquivo da Logo clique em “Browse” (1a indicação);

2.2 – Após escolher a Logo clique em “UPLOAD” (2a indicação);

Caso a imagem não seja carregada, verifique as informações/orientações abaixo do botão “UPLOAD”, conforme o destaque na figura abaixo.

3 – Em seguida, selecione a imagem de Logo que foi carregada (1a indicação);

3.1 – Clique no botão “APPLY” (2a indicação).

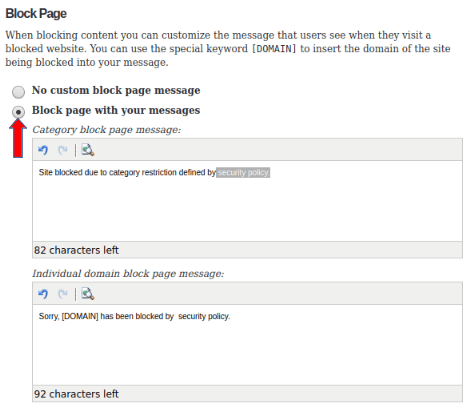

4 – Na tela “Block Page” selecione a opção “Block page with your messages” para personalizar as mensagens de bloqueios, por categoria e domínio individual, que aparecerão na tela.

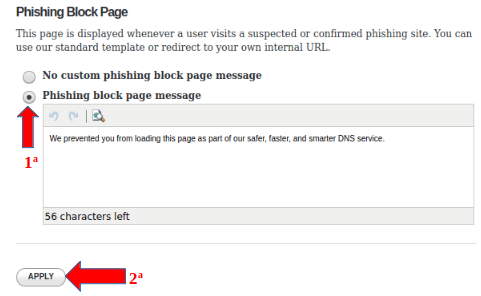

5 – Em “Phishing Block Page” selecione a opção “Phishing block page message” (1a indicação), caso deseje personalizar as mensagens dessa categoria, para finalizar esta configuração clique no botão “APPLY” (2a indicação).

Com as definições de personalização definidas, ao acessar um site bloqueado, conforme as regras de bloqueio, será apresentada uma mensagem com as configurações feitas no navegador. Confira o exemplo abaixo:

Habilite a opção Estatística durante o uso do OpenDNS para bloqueio de sites

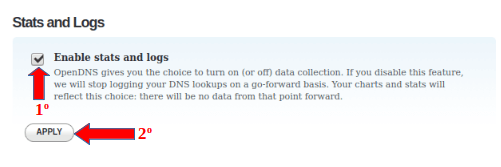

A função estatística é um recurso interessante para o levantamento de informações e dados. Pois através da habilitação desta opção é possível gerar relatórios e logs dos sites que são acessados na rede. Confira o passo a passo para habilitar esta ferramenta:

1 – Na aba “Settings” clique em “Stats and Logs”.

2 – Selecione o campo “Enable stats and logs” (1a indicação);

2.1 – Clique no botão “APPLY” (2a indicação).

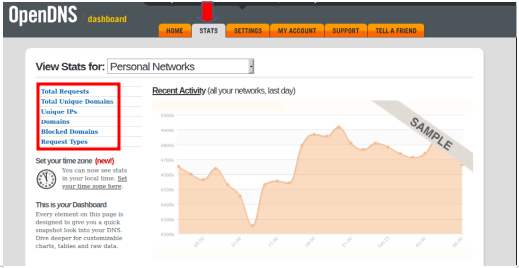

3 – Na aba “Stats”, é possível verificar os relatórios clicando em uma das opções destacadas na figura abaixo.

Sincronização do Software OpenDNS Updater

Para finalizar este artigo, iremos apresentar o software OpenDNS Updater que tem como principal função realizar a sincronização quando o IP sofre alterações por ser dinâmico. Veja o passo a passo para esta atividade:

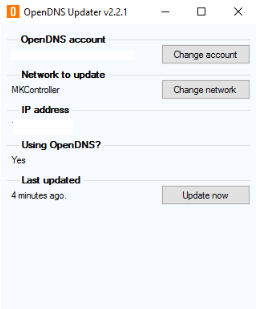

1- Busque no computador ou dispositivo Windows em que foi instalado o programa, em seguida clique no ícone do mesmo.

2 – O programa irá apresentar todas as informações da conta cadastrada e o IP atual da rede.

O uso de OpenDNS para bloqueio de site é uma das medidas para ampliar a segurança durante o uso de redes corporativas ou domésticas.

Não encontrou as informações que procurava? Tem outras perguntas? Quer nos ajudar a melhorar o material? Não hesite em entrar em contato e buscar o suporte da MKController! Clique aqui para eventuais dúvidas.

Se você tem Mikrotiks em sua rede, potencialize o controle, a eficiência e o acesso remoto do seu Mikrotik com a MKController. Clique aqui para experimentar agora e descubra o poder de uma gestão avançada e intuitiva para elevar sua experiência a novos patamares!

Gostou deste conteúdo? Confira outros materiais publicados na Central de Conhecimento.